En el panorama de la arquitectura de sistemas e ingeniería de seguridad, visualizar el movimiento de datos no es meramente un ejercicio de diseño; es una práctica de seguridad fundamental. Un Diagrama de Flujo de Datos (DFD) sirve como un mapa para la información que atraviesa un sistema. Cuando se utiliza correctamente para el análisis de riesgos, este mapa se convierte en una herramienta crítica para identificar vulnerabilidades antes de que se manifiesten en entornos de producción. Esta guía detalla la metodología para integrar directamente las estrategias de identificación y mitigación de riesgos en el proceso de creación del DFD.

La seguridad no es una característica adicional; es una propiedad inherente del diseño. Al examinar cómo los datos se mueven entre entidades externas, procesos y almacenes de datos, los arquitectos pueden identificar dónde se cruzan los límites de confianza, dónde se expone información sensible y dónde faltan controles. Las siguientes secciones exploran la mecánica de este enfoque, avanzando desde conceptos fundamentales hasta su aplicación práctica.

🧩 Comprender los Elementos Fundamentales de un Diagrama de Flujo de Datos

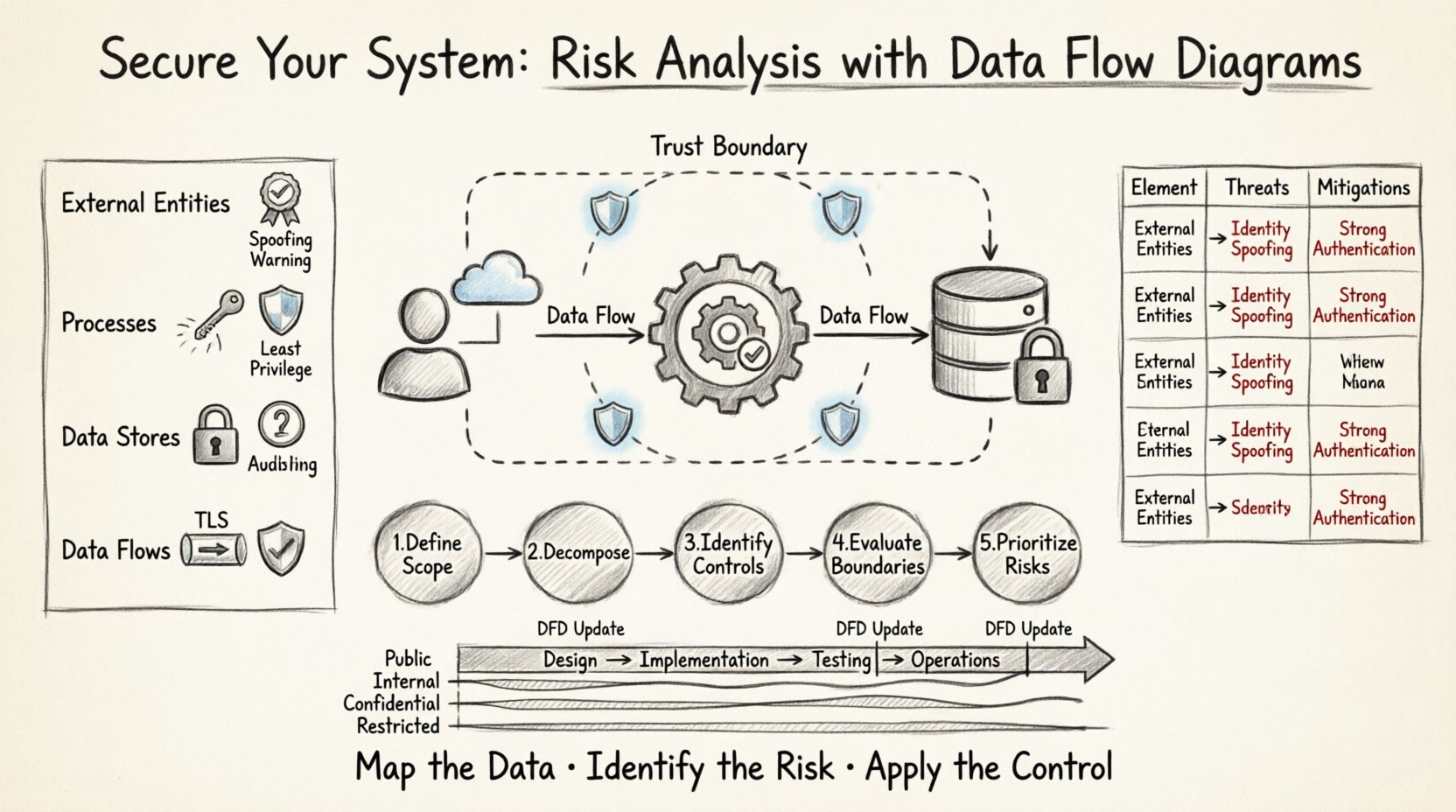

Antes de analizar riesgos, se debe comprender los componentes que se están analizando. Un DFD consta de cuatro elementos principales. Cada elemento tiene implicaciones de seguridad específicas que deben evaluarse durante el proceso de revisión.

- Entidades Externas: Estas representan fuentes o destinos de datos fuera de los límites del sistema. Ejemplos incluyen usuarios, otros sistemas o servicios de terceros.Implicación de Seguridad:Las entidades suelen ser la fuente de ataques de suplantación o intentos de acceso no autorizado. Cada entidad debe autenticarse y autorizarse antes de interactuar con procesos internos.

- Procesos: Son las funciones o transformaciones que actúan sobre los datos. Cambian los datos de entrada en datos de salida.Implicación de Seguridad:Los procesos son donde ocurren errores de lógica. Si un proceso no valida la entrada, puede provocar ataques de inyección o saltos de lógica. Es vital garantizar que se aplique el principio de menor privilegio en el contexto de ejecución de cada proceso.

- Almacenes de Datos: Representan lugares donde los datos se mantienen en reposo. Pueden ser bases de datos, archivos o búferes de memoria.Implicación de Seguridad:Los almacenes de datos son el objetivo principal para la extracción de datos. Aquí son obligatorios los controles de acceso, el cifrado en reposo y comprobaciones de integridad.

- Flujos de Datos: Son los caminos por los cuales los datos se mueven entre los otros tres elementos.Implicación de Seguridad:Los flujos representan los canales de red o de comunicación entre procesos. Los datos en tránsito deben estar cifrados. Monitorear flujos no autorizados es esencial para detectar el movimiento lateral de los atacantes.

🔍 La Intersección entre DFDs y Modelado de Amenazas

Integrar el análisis de riesgos en los DFD requiere un enfoque estructurado. A menudo se conoce como modelado de amenazas mediante diagramas de flujo de datos. El objetivo es identificar amenazas potenciales asociadas con cada elemento y flujo, y luego determinar las mitigaciones adecuadas.

Al realizar este análisis, la atención se desplaza de «¿cómo funciona el sistema?» a «¿cómo puede atacarse el sistema?». Este cambio de perspectiva permite a los equipos diseñar controles de forma proactiva en lugar de parchear agujeros de forma reactiva.

Objetivos Clave del Análisis de Riesgos de DFD

- Identificación de Activos: Determine qué elementos de datos son sensibles. No todos los datos requieren el mismo nivel de protección.

- Definición de Límites de Confianza: Marque claramente dónde termina el límite del sistema y comienza el entorno externo. Los niveles de confianza cambian a través de estos límites.

- Enumeración de Amenazas: Liste las amenazas específicas aplicables a los elementos del diagrama.

- Asignación de controles:Asigne controles de seguridad a elementos específicos del diagrama para mitigar las amenazas identificadas.

📉 Análisis de riesgos por nivel de DFD

Los diagramas de flujo de datos suelen crearse en niveles, pasando de un contexto de alto nivel a una lógica de procesos detallada. Cada nivel ofrece una granularidad diferente de información sobre riesgos.

Diagrama de contexto (Nivel 0)

Esta es la vista de mayor nivel. Muestra el sistema como un único proceso que interactúa con entidades externas.

- Enfoque de riesgo:Seguridad de perímetro de red y control de acceso de alto nivel.

- Análisis:Identifique todas las conexiones externas. ¿Existe una conexión directa a internet? ¿Existen sistemas heredados que interfieren con el nuevo diseño? Los riesgos de alto nivel aquí incluyen ataques de tipo hombre-en-el-medio en los canales de comunicación principales.

DFD de nivel 1

El proceso principal se descompone en subprocesos. Los almacenes de datos y los flujos se vuelven visibles.

- Enfoque de riesgo:Manejo interno de datos e aislamiento de procesos.

- Análisis:Busque flujos que eviten las verificaciones de seguridad. Por ejemplo, ¿los datos fluyen desde una entidad no confiable directamente a un almacén de datos sensible sin pasar por un proceso de validación? Este nivel a menudo revela brechas lógicas en los flujos de autenticación.

DFD de nivel 2 (y más allá)

Los subprocesos se detallan aún más. Este nivel se utiliza a menudo para el análisis de módulos específicos.

- Enfoque de riesgo:Validación de datos, implementación de cifrado y manejo de errores.

- Análisis:Examine algoritmos específicos o transformaciones de datos. ¿Se muestran explícitamente las operaciones criptográficas? ¿Se registran los mensajes de error de una manera que revele información? Este nivel es crucial para revisiones de seguridad a nivel de código.

📋 Matriz de riesgos: asignación de elementos a amenazas

La tabla a continuación resume los riesgos comunes asociados con elementos específicos de DFD. Esta matriz sirve como lista de verificación durante la fase de revisión del diseño.

| Elemento de DFD | Amenazas comunes | Estrategias de mitigación |

|---|---|---|

| Entidad externa |

|

|

| Proceso |

|

|

| Almacenamiento de datos |

|

|

| Flujo de datos |

|

|

🛠️ Proceso paso a paso para el análisis de riesgos

Implementar este análisis requiere un flujo de trabajo disciplinado. Los siguientes pasos describen el procedimiento para realizar una revisión exhaustiva de riesgos utilizando diagramas de flujo de datos (DFDs).

Paso 1: Definir el alcance y los límites

Comience dibujando el diagrama de contexto. Defina claramente lo que está dentro del sistema y lo que está fuera. Esta frontera es el perímetro de confianza. Cualquier dato que cruza esta línea requiere escrutinio. Documente el nivel de confianza asignado a cada entidad externa. ¿La entidad es totalmente de confianza, parcialmente de confianza o no de confianza?

Paso 2: Descomponer el sistema

Cree diagramas de nivel 1 y nivel 2. Al descomponer el proceso principal, asegúrese de que cada flujo de datos esté etiquetado con el tipo de datos que se está transfiriendo. Por ejemplo, etiquete un flujo como “Número de tarjeta de crédito” en lugar de simplemente “Datos de pago”. La especificidad permite una categorización de riesgos más precisa.

Paso 3: Identificar los controles de seguridad

Revise cada elemento del diagrama con respecto a la matriz de riesgos. Plantee las siguientes preguntas para cada componente:

- ¿Este componente maneja datos sensibles?

- ¿Hay un mecanismo de autenticación en lugar?

- ¿Los datos están cifrados durante la transferencia?

- ¿Se generan registros para fines de auditoría?

Paso 4: Evaluar los límites de confianza

Marque cada límite de confianza en el diagrama. Un límite de confianza es donde cambia el nivel de confianza. Por ejemplo, existe un límite entre un servidor web público y una base de datos interna. Cruzar este límite es el punto de mayor riesgo. Asegúrese de que cada punto de cruce tenga un control de seguridad específico, como una regla de firewall, una pasarela de API o un túnel de cifrado.

Paso 5: Documentar y priorizar los riesgos

Enumere cada riesgo identificado. Utilice un sistema de calificación de gravedad (por ejemplo, Bajo, Medio, Alto, Crítico). Priorice los riesgos según dos factores: la probabilidad de explotación y el impacto comercial si el riesgo se materializa. Los riesgos de alto impacto deben abordarse antes de la implementación.

🚧 Errores comunes en el análisis de seguridad de DFD

Incluso arquitectos experimentados pueden pasar por alto detalles críticos. Ser consciente de errores comunes ayuda a garantizar una postura de seguridad sólida.

- Flujos fantasma:Asegúrese de que cada flujo de datos tenga una fuente y un destino definidos. Los flujos que comienzan o terminan en ninguna parte a menudo indican lógica faltante o procesos de datos abandonados. Estas brechas pueden ser explotadas por atacantes.

- Ignorar los datos en reposo:Enfocarse únicamente en los datos en tránsito. Muchas violaciones ocurren porque los datos almacenados en bases de datos no están cifrados o son accesibles mediante consultas con permisos excesivos.

- Pasando por alto la autenticación:Suponer que porque existe un flujo, es seguro. Los flujos de datos no implican automáticamente seguridad. Deben modelarse como procesos o controles pasos explícitos de autenticación y autorización.

- Falta de control de versiones:Los DFD evolucionan a medida que cambia el sistema. Si el diagrama no coincide con la implementación actual, el análisis de riesgos es inválido. Mantenga el control de versiones de sus diagramas junto con las versiones del código.

- Etiquetas genéricas:Usar etiquetas ambiguas como “Datos del usuario” sin especificar el tipo de datos. Los tipos de datos específicos desencadenan requisitos regulatorios y de seguridad específicos (por ejemplo, PII, PHI, PCI-DSS).

🔄 Integración en el ciclo de vida del desarrollo

Para que el análisis de DFD sea efectivo, no puede ser un evento único. Debe integrarse en el ciclo de vida del desarrollo de software (SDLC).

Fase de diseño

Durante el diseño inicial, cree los diagramas de contexto y de nivel 1. Realice la evaluación de riesgos de alto nivel. Esto garantiza que los defectos de seguridad fundamentales no se incorporen en la arquitectura.

Fase de implementación

Mientras los desarrolladores construyen características, deben actualizar los diagramas de nivel 2. Esto mantiene el modelo de seguridad actualizado. Los desarrolladores pueden usar el diagrama para verificar que su código implementa los controles necesarios para los flujos de datos que están escribiendo.

Fase de Prueba

Los testers de seguridad pueden utilizar el DFD para planificar pruebas de penetración. Pueden centrarse en los flujos de alto riesgo y los límites de confianza identificados en el análisis. Esto hace que las pruebas sean más eficientes y específicas.

Fase de Operaciones

Mantenga los diagramas durante las operaciones. Si se integra un nuevo servicio de terceros, actualice el diagrama. Revise el análisis de riesgos para asegurarse de que la nueva integración no introduzca nuevos vectores de ataque.

📈 Medición de la Efectividad del Análisis

¿Cómo sabes si el análisis de riesgos del DFD está funcionando? Busca los siguientes indicadores de una postura de seguridad madura.

- Reducción del Número de Vulnerabilidades:Menos hallazgos de seguridad durante las revisiones de código y las pruebas de penetración.

- Remediación Más Rápida:Cuando se encuentran problemas, son más fáciles de localizar porque el flujo de datos está documentado.

- Alineación con Cumplimiento:Los diagramas se alinean directamente con los requisitos de cumplimiento (por ejemplo, GDPR, HIPAA) al mostrar dónde se procesa y almacena la información sensible.

- Conciencia del Equipo:Los desarrolladores y los interesados comprenden las implicaciones de seguridad de sus decisiones de diseño porque el diagrama visualiza los riesgos.

🛑 Manejo de Excepciones y Sistemas Heredados

No todos los sistemas son de campo verde. Muchas organizaciones deben analizar sistemas heredados donde la documentación falta o es incompleta.

Ingeniería Inversa del DFD

Si no existe un diagrama, debes crear uno a partir del código o de los archivos de configuración. Este proceso, conocido como ingeniería inversa, te permite visualizar el flujo de datos real en lugar del flujo intencional. Las discrepancias entre el flujo real y el diseño previsto suelen ser donde se ocultan los riesgos.

Gestión de la Deuda Técnica

Los sistemas heredados pueden carecer de características de seguridad modernas. Al analizar estos sistemas, enfócate en los controles compensatorios. Si la encriptación no puede implementarse a nivel de código, ¿puede implementarse a nivel de red? Si la autenticación es débil, ¿puede una pasarela de API añadir una capa de seguridad delante de la aplicación heredada?

🔗 El Papel de la Clasificación de Datos

La identificación de riesgos está íntimamente ligada a la clasificación de datos. No puedes proteger lo que no entiendes. Los flujos de datos deben estar anotados con niveles de clasificación.

- Público:Información que puede compartirse abiertamente. Bajo riesgo si se expone.

- Interno:Información para uso exclusivo interno. Riesgo medio si se expone.

- Confidencial:Información sensible de negocios o personal. Alto riesgo si se expone.

- Restringido:Datos altamente sensibles que requieren controles de acceso estrictos. Riesgo crítico si se expone.

Al analizar un diagrama de flujo de datos, resalte los flujos que contienen datos Confidenciales o Restringidos con un color distinto. Esta pista visual dirige inmediatamente la atención del equipo de seguridad hacia los caminos más críticos.

🧭 Conclusión sobre la metodología

Utilizar diagramas de flujo de datos para la identificación de riesgos transforma la seguridad de una lista de verificación reactiva en un principio de diseño proactivo. Al visualizar el movimiento de datos, los equipos pueden identificar las amenazas invisibles que acechan en la arquitectura. El proceso requiere disciplina, actualizaciones regulares y una comprensión clara de los componentes del sistema. Cuando se ejecuta correctamente, proporciona una hoja de ruta clara para proteger el sistema frente a amenazas conocidas y emergentes.

El valor de este enfoque reside en la claridad. Obliga a los arquitectos a enfrentar la realidad de cómo fluyen los datos y dónde son vulnerables. Elimina la ambigüedad de la discusión sobre seguridad. A medida que los sistemas crecen en complejidad, la necesidad de este tipo de análisis estructurado se vuelve aún más crítica. Mantener diagramas precisos y aplicar rigurosamente el análisis de riesgos garantiza que la seguridad permanezca alineada con la funcionalidad del negocio durante todo el ciclo de vida del software.

Comience con el diagrama. Mapa los datos. Identifique el riesgo. Aplicar el control. Este ciclo crea un sistema resiliente capaz de resistir las presiones del panorama de amenazas moderno.