Las organizaciones de hoy manejan grandes cantidades de información sensible. Proteger estos datos requiere más que solo cortafuegos y cifrado. Requiere una comprensión clara de cómo la información se mueve a través de los sistemas. Es aquí donde el mapa de flujo de seguridad y cumplimiento con diagramas de flujo de datos (DFD) se vuelve esencial. Un DFD bien construido proporciona la base visual necesaria para identificar riesgos, garantizar el cumplimiento normativo y mantener la integridad del sistema.

Sin visibilidad sobre el movimiento de datos, los equipos de seguridad operan a ciegas. Las auditorías de cumplimiento a menudo fracasan no por falta de controles, sino porque no se puede rastrear el flujo de información. Esta guía detalla la metodología para integrar directamente los requisitos de seguridad y cumplimiento en su documentación de flujo de datos. Exploraremos los aspectos técnicos del mapeo, las necesidades específicas de los principales marcos regulatorios y el mantenimiento continuo necesario para mantener los diagramas precisos.

🔍 Comprender los diagramas de flujo de datos en un contexto de seguridad

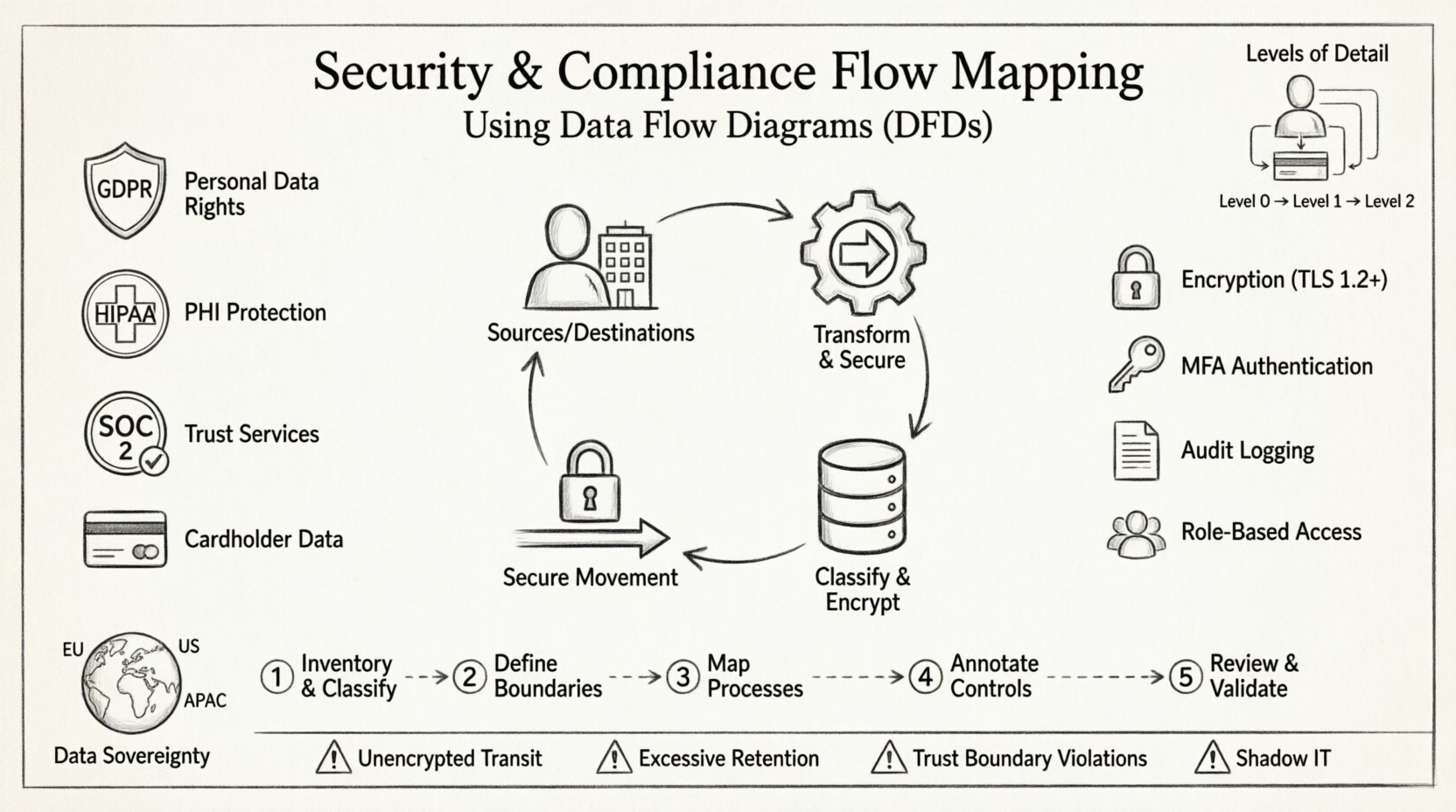

Un diagrama de flujo de datos es una representación gráfica del flujo de datos a través de un sistema de información. En un contexto de seguridad, un DFD no es meramente un mapa de procesos; es un inventario de activos de datos y su movimiento. Identifica dónde se crea, almacena, procesa y destruye la información.

Componentes principales de un DFD de seguridad

- Entidades externas: Representan fuentes o destinos de datos fuera de los límites del sistema. Ejemplos incluyen usuarios, proveedores externos o entidades reguladoras. En el mapeo de seguridad, estos son puntos críticos para la verificación del control de acceso.

- Procesos: Son actividades que transforman datos. Cada proceso debe evaluarse por su capacidad para manejar datos sensibles de forma segura. ¿Cifra los datos en reposo? ¿Registra el acceso?

- Almacenes de datos: Representan repositorios donde se almacena la información. El mapeo de seguridad requiere atención específica a la clasificación de datos, el estado de cifrado y las políticas de retención dentro de cada almacén.

- Flujos de datos: Flechas que muestran el movimiento de datos. Este es el elemento más crítico para el cumplimiento. Cada flecha representa un punto de exposición potencial que debe protegerse.

Niveles de detalle en el mapeo

Un mapeo de seguridad eficaz requiere múltiples niveles de abstracción. Una vista de alto nivel proporciona una visión general, mientras que los niveles inferiores ofrecen el nivel de detalle necesario para la implementación técnica.

- Diagrama de contexto (Nivel 0): Muestra el sistema como un único proceso y sus interacciones con entidades externas. Esto define el alcance de la auditoría de seguridad.

- Diagrama de nivel 1: Divide el proceso principal en subprocesos principales. Es aquí donde se definen los puntos principales de almacenamiento de datos y las interfaces externas críticas.

- Diagrama de nivel 2: Descompone aún más los procesos del nivel 1. Este nivel suele ser necesario para evaluaciones detalladas de riesgos y planificación de pruebas de penetración.

El uso de múltiples niveles garantiza que los controles de seguridad se apliquen con el nivel de granularidad adecuado. Un solo diagrama a menudo no puede capturar simultáneamente la lógica empresarial y los requisitos técnicos de seguridad.

📋 Integración de requisitos de cumplimiento en los DFD

El cumplimiento no es un complemento; debe integrarse en la estructura de la documentación de arquitectura. Las diferentes regulaciones exigen prácticas específicas de manejo de datos. Un DFD robusto debe reflejar visualmente estos mandatos.

Marco regulatorios clave

El mapeo de flujos de seguridad requiere conocimiento de estándares legales y de la industria específicos. El diagrama debe respaldar la evidencia requerida para una auditoría.

- GDPR (Reglamento General de Protección de Datos):Se centra en los datos personales. El DFD debe identificar claramente dónde los datos personales entran y salen del sistema. Debe respaldar el «Derecho al olvido» mostrando dónde se almacena la información para poder eliminarse.

- HIPAA (Ley de Portabilidad y Responsabilidad del Seguro Médico): Regula la información de salud protegida (PHI). El diagrama debe mostrar el cifrado de PHI en tránsito y en reposo. También debe identificar quién tiene acceso a los almacenes de datos.

- SOC 2: Se centra en los criterios de servicios de confianza. El diagrama de flujo de datos (DFD) ayuda a demostrar la arquitectura lógica de los controles de seguridad, como los caminos de monitoreo y respuesta a incidentes.

- PCI-DSS: Regula los datos del titular de tarjeta. El diagrama debe delimitar claramente el Entorno de Datos del Titular de Tarjeta (CDE) del resto de la red.

Asignación de controles a los elementos del diagrama

Para que un DFD esté listo para una auditoría, los controles de seguridad deben anotarse directamente en el diagrama. Esto reduce la necesidad de documentación separada que podría volverse desactualizada.

- Cifrado:Marque los flujos de datos con candados o etiquetas específicas que indiquen el uso de TLS 1.2 o superior.

- Autenticación:Indique dónde se requiere la autenticación multifactor (MFA) para procesos específicos.

- Registro:Muestre dónde se generan los registros de auditoría y dónde se almacenan.

- Control de acceso:Etiquete los almacenes de datos con los roles específicos necesarios para leer o escribir datos.

⚠️ Riesgos de seguridad comunes en los flujos de datos

Crear un DFD no es suficiente. El documento debe analizarse para detectar vulnerabilidades. Los riesgos comunes a menudo se ocultan en los espacios entre procesos o dentro de los propios almacenes de datos.

Identificación de vulnerabilidades

- Datos sin cifrar en tránsito:Si una flecha de flujo de datos conecta dos sistemas sin etiquetas de cifrado, representa un riesgo de ataque de tipo hombre en medio.

- Retención excesiva de datos:Los almacenes de datos que conservan información más tiempo del necesario violan los principios de cumplimiento. El diagrama debe indicar los períodos de retención.

- IT sombra:Los procesos que existen en la realidad pero no aparecen en el diagrama representan riesgos no gestionados. Se necesitan revisiones regulares para asegurar que el diagrama coincida con la infraestructura real.

- Violaciones de los límites de confianza:Cuando los datos cruzan desde una zona de confianza a una zona no confiable sin una validación adecuada, la seguridad se ve comprometida. El diagrama debe marcar claramente los límites de confianza.

Tabla de evaluación de riesgos

La siguiente tabla describe los riesgos comunes en los flujos de datos y sus implicaciones de seguridad correspondientes.

| Característica del flujo | Riesgo de seguridad | Impacto en cumplimiento |

|---|---|---|

| Flujo de datos sin etiquetar | Sensibilidad desconocida, posible filtración | No cumple los requisitos de evidencia de auditoría |

| Almacenamiento de datos sin cifrado | Exposición a violación de datos | Infracción del RGPD/HIPAA |

| Conexión externa directa | Acceso sin filtrar | Fallo en el control de SOC 2 |

| Flujo de datos a terceros | Pérdida de control | Infracción del artículo 28 del RGPD |

| Sin mecanismo de registro | Incapacidad para detectar incidentes | Fallo en la respuesta a incidentes |

🔄 Proceso de mapeo de flujo paso a paso

Construir un DFD conforme a seguridad es un proceso sistemático. Requiere colaboración entre arquitectos, ingenieros de seguridad y responsables de cumplimiento. Los siguientes pasos describen el flujo de trabajo.

Paso 1: Inventario y clasificación

Antes de dibujar cualquier línea, debe saber qué datos existen. Cree un inventario completo de todos los activos de datos.

- Identifique todos los tipos de datos (PII, PHI, Financieros, Propiedad intelectual).

- Asigne etiquetas de sensibilidad a cada tipo de datos.

- Documente la base legal para el procesamiento de estos datos.

- Asocie los tipos de datos con bases de datos o sistemas de archivos específicos.

Paso 2: Definir los límites del sistema

Dibuje el perímetro del sistema. Todo lo que esté fuera de esta línea es externo. Esta frontera define el alcance de la evaluación de seguridad.

- Marque claramente el perímetro de la red.

- Identifique todas las interfaces externas (APIs, puertos web, sockets).

- Defina las zonas de confianza dentro del sistema (por ejemplo, DMZ, Interno, Restringido).

Paso 3: Mapear los procesos

Documente los pasos lógicos que el dato sufre. Enfóquese en la transformación de los datos en lugar de la implementación del código.

- Comience con la entidad externa que solicita datos.

- Dibuje la ruta a través de la aplicación.

- Identifique cada interacción con la base de datos.

- Anote cualquier llamada a API externa realizada por el sistema.

Paso 4: Anote los controles de seguridad

Agregue la capa de seguridad al mapa. Esto transforma un diagrama de flujo estándar en un activo de seguridad.

- Etiquete los flujos con protocolos de cifrado.

- Anote los almacenes de datos con controles de acceso.

- Marque los puntos de auditoría donde se generan registros.

- Indique los períodos de retención de datos en los nodos de almacenamiento.

Paso 5: Revisión y validación

Un diagrama solo es tan bueno como su precisión. La validación asegura que el mapa coincida con la realidad.

- Realice recorridos con los desarrolladores.

- Verifique el diagrama frente al entorno en vivo.

- Verifique posibles discrepancias entre el mapa y el código real.

- Actualice el diagrama inmediatamente después de cualquier cambio en la infraestructura.

🏛️ Consideraciones específicas para la soberanía de datos

La conformidad moderna incluye a menudo requisitos de soberanía de datos. Esto significa que los datos deben residir en ubicaciones geográficas específicas. Un DFD debe reflejar esta restricción.

- Etiquetado geográfico:Etiquete los almacenes de datos con su ubicación física o región de nube.

- Rutas de replicación:Muestre dónde se copia el dato. Si los datos se mueven de Europa a EE. UU., esto requiere una justificación legal específica.

- Ubicaciones de procesamiento:Anote dónde ocurre el cálculo. Incluso si los datos permanecen en la UE, el procesamiento en una región diferente puede desencadenar problemas de cumplimiento.

Ignorar estas sutilezas puede conducir a sanciones severas. El diagrama sirve como prueba visual de que se respetan las políticas de residencia de datos.

📝 Mantenimiento y control de versiones

Un DFD de seguridad es un documento vivo. Los sistemas cambian, se agregan funciones y se refactoriza la infraestructura. Si el diagrama no se actualiza, se convierte en una carga en lugar de un activo.

Integración con la gestión de cambios

Las actualizaciones del diagrama deben formar parte del ciclo de vida del desarrollo de software (SDLC). Ninguna característica debería desplegarse sin una actualización correspondiente en el mapa de flujo.

- Vincule las versiones del diagrama a los envíos de código.

- Requiera la revisión del diagrama durante las revisiones de código.

- Automatice las verificaciones siempre que sea posible para detectar flujos no autorizados.

- Establezca un calendario para la revalidación completa del diagrama (por ejemplo, trimestral).

Auditoría del diagrama

Las auditorías regulares garantizan que el documento siga siendo útil. Esto implica verificar el diagrama frente al estado actual de la infraestructura.

- Verifique que todos los puntos finales activos estén en el mapa.

- Asegúrese de que los procesos obsoletos se eliminen.

- Verifique que las etiquetas de seguridad estén actualizadas.

- Valide que los límites de confianza no hayan cambiado.

🛠️ Detalles de implementación técnica

Al documentar flujos, los detalles técnicos específicos aportan valor. Esto ayuda a los ingenieros a implementar los controles correctamente.

Clasificación de datos

No todo el dato se trata por igual. El DFD debe distinguir visualmente entre los tipos de datos.

- Público: No se requieren controles especiales.

- Interno: Acceso restringido a empleados.

- Confidencial: Se requiere cifrado y registro estricto de acceso.

- Restringido: Nivel más alto de protección, que a menudo requiere almacenamiento separado.

Límites de confianza

Cada vez que los datos cruzan una frontera, están en riesgo. El diagrama debe marcar claramente estas líneas.

- Frontera de red: Aquí se aplican las reglas del cortafuegos.

- Frontera de aplicación: Aquí se aplican la validación de entrada y la autenticación.

- Frontera de base de datos: Aquí se aplican las listas de control de acceso y el cifrado.

- Límite organizacional:Aquí aplican contratos y acuerdos de procesamiento de datos.

📊 El valor de la documentación visual

La documentación basada en texto a menudo es difícil de leer y mantener. Los diagramas visuales ofrecen claridad inmediata. Permiten a los interesados comprender rápidamente los sistemas complejos.

- Comunicación:Un diagrama cierra la brecha entre los equipos técnicos y la dirección.

- Capacitación:Los nuevos empleados pueden aprender la arquitectura del sistema más rápido con un mapa.

- Respuesta a incidentes:Durante una brecha, los responsables necesitan saber adónde fluye la información para aislar el problema.

- Optimización:Identificar flujos de datos innecesarios puede mejorar el rendimiento y reducir costos.

Invertir tiempo en crear mapas de flujo precisos genera beneficios en la postura de seguridad y la preparación para el cumplimiento. Cambia el enfoque de las soluciones reactivas a un diseño proactivo.

🔐 Mejores prácticas para arquitectos de seguridad

Para asegurar que el DFD siga siendo una herramienta confiable, siga estas mejores prácticas.

- Manténgalo simple:Evite el desorden. Si un diagrama es demasiado complejo, divídalo en varias vistas.

- Use símbolos estándar:Asegúrese de que todos entiendan la notación utilizada.

- Actualice con frecuencia:Trate el diagrama como código.

- Proteja el diagrama:El propio DFD contiene información sensible. Proteja el archivo contra el acceso no autorizado.

- Integre con herramientas de seguridad:Donde sea posible, vincule los elementos del diagrama con escáneres de vulnerabilidades o bases de datos de gestión de configuración.

Al seguir estas pautas, los equipos de seguridad pueden crear un marco sólido para gestionar el riesgo. El diagrama se convierte en la única fuente de verdad para la seguridad de los datos.

🚀 Avanzando

La seguridad y el cumplimiento son caminos continuos. Requieren vigilancia constante y adaptación. Los diagramas de flujo de datos proporcionan la estructura necesaria para navegar esta complejidad. Al mapear cada byte del movimiento de datos, las organizaciones obtienen la visibilidad necesaria para proteger sus activos.

Comience auditando su documentación actual. Identifique brechas en sus mapas de flujo. Involucre a su equipo de seguridad para anotar los diagramas existentes con información de controles. Con el tiempo, estos diagramas se convertirán en la columna vertebral de su arquitectura de seguridad.

Recuerde, un mapa solo es útil si es preciso. Dedique recursos a mantener estos documentos. El costo de mantener un DFD es mucho menor que el costo de una falla en el cumplimiento o una violación de datos. La visibilidad es el primer paso hacia la seguridad.