सिस्टम आर्किटेक्चर और सिक्योरिटी इंजीनियरिंग के क्षेत्र में, डेटा के आंदोलन को दृश्यमान बनाना केवल डिजाइन का अभ्यास नहीं है; यह एक मूलभूत सिक्योरिटी अभ्यास है। एक डेटा फ्लो डायग्राम (DFD) सिस्टम के माध्यम से जाने वाली जानकारी के लिए एक नक्शा का काम करता है। जब जोखिम विश्लेषण के लिए सही तरीके से इसका उपयोग किया जाता है, तो यह नक्शा उत्पादन वातावरण में दिखाई देने से पहले दुर्लभताओं की पहचान करने के लिए एक महत्वपूर्ण उपकरण बन जाता है। यह गाइड DFD निर्माण प्रक्रिया में सीधे जोखिम पहचान और नियंत्रण रणनीतियों को एकीकृत करने के तरीके का विवरण देता है।

सुरक्षा एक अतिरिक्त विशेषता नहीं है; यह डिजाइन का एक अंतर्निहित गुण है। बाहरी एजेंसियों, प्रक्रियाओं और डेटा स्टोर्स के बीच डेटा के आंदोलन को देखकर, डिजाइनर यह पहचान सकते हैं कि विश्वास की सीमा कहाँ पार की जाती है, संवेदनशील जानकारी कहाँ खुली है, और नियंत्रण कहाँ अनुपस्थित है। निम्नलिखित खंड इस दृष्टिकोण के तकनीकी पहलुओं का अध्ययन करते हैं, जो मूल अवधारणाओं से लेकर व्यावहारिक अनुप्रयोग तक जाते हैं।

🧩 डेटा फ्लो डायग्राम के मूल तत्वों को समझना

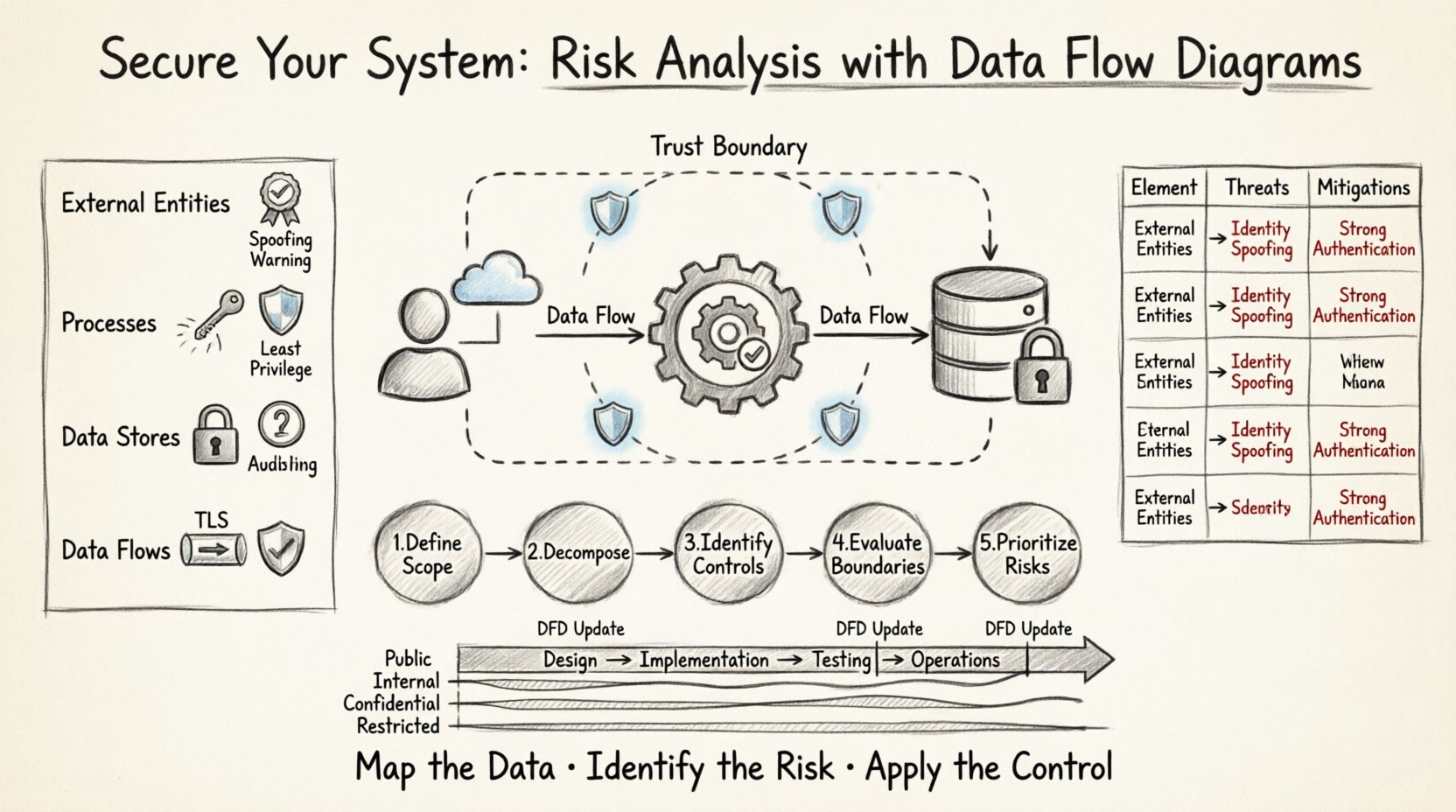

जोखिम के विश्लेषण से पहले, उन घटकों को समझना आवश्यक है जिनका विश्लेषण किया जा रहा है। एक DFD में चार प्रमुख तत्व होते हैं। प्रत्येक तत्व के विशिष्ट सुरक्षा प्रभाव होते हैं जिन्हें समीक्षा प्रक्रिया के दौरान मूल्यांकन करने की आवश्यकता होती है।

- बाहरी एजेंसियाँ: ये सिस्टम की सीमा के बाहर डेटा के स्रोत या गंतव्य का प्रतिनिधित्व करते हैं। उदाहरण में उपयोगकर्ता, अन्य सिस्टम या तृतीय पक्ष की सेवाएं शामिल हैं।सुरक्षा प्रभाव:एजेंसियाँ अक्सर स्पूफिंग आक्रमण या अनधिकृत पहुंच के प्रयासों का स्रोत होती हैं। प्रत्येक एजेंसी को आंतरिक प्रक्रियाओं के साथ बातचीत करने से पहले प्रमाणीकृत और अनुमति प्राप्त करना चाहिए।

- प्रक्रियाएँ: ये वे कार्य या रूपांतरण हैं जो डेटा पर कार्य करते हैं। वे इनपुट डेटा को आउटपुट डेटा में बदलते हैं।सुरक्षा प्रभाव: प्रक्रियाएँ वे स्थान हैं जहाँ तर्क त्रुटियाँ होती हैं। यदि कोई प्रक्रिया इनपुट की पुष्टि नहीं करती है, तो इन्जेक्शन आक्रमण या तर्क बाइपास के कारण हो सकता है। प्रत्येक प्रक्रिया के निष्पादन संदर्भ में कम से कम अधिकार के सिद्धांत को लागू करना आवश्यक है।

- डेटा स्टोर्स: ये वे स्थान हैं जहाँ डेटा विश्राम के रूप में रखा जाता है। इनमें डेटाबेस, फाइलें या मेमोरी बफर शामिल हो सकते हैं।सुरक्षा प्रभाव: डेटा स्टोर्स निकासी का प्राथमिक लक्ष्य हैं। यहाँ एक्सेस कंट्रोल, रुके हुए डेटा की एन्क्रिप्शन और अखंडता जांच अनिवार्य हैं।

- डेटा प्रवाह: ये वे मार्ग हैं जिनके द्वारा डेटा अन्य तीन तत्वों के बीच आगे बढ़ता है।सुरक्षा प्रभाव: प्रवाह नेटवर्क या प्रक्रिया के बीच संचार चैनलों का प्रतिनिधित्व करते हैं। स्थानांतरण के दौरान डेटा को एन्क्रिप्ट किया जाना चाहिए। आक्रामक तत्वों द्वारा एक दूसरे तक फैलने का पता लगाने के लिए अनधिकृत प्रवाहों के लिए निगरानी करना आवश्यक है।

🔍 DFDs और धमकी मॉडलिंग का प्रतिच्छेदन

DFD में जोखिम विश्लेषण को एकीकृत करने के लिए एक संरचित दृष्टिकोण की आवश्यकता होती है। इसे अक्सर डेटा फ्लो डायग्राम के उपयोग से धमकी मॉडलिंग के रूप में जाना जाता है। लक्ष्य प्रत्येक तत्व और प्रवाह से जुड़ी संभावित धमकियों की पहचान करना है, और फिर उचित नियंत्रण तरीकों का निर्धारण करना है।

जब इस विश्लेषण का आयोजन किया जाता है, तो ध्यान केंद्रित “सिस्टम कैसे काम करता है?” से “सिस्टम को कैसे हमला किया जा सकता है?” की ओर बदल जाता है। इस दृष्टिकोण में परिवर्तन के कारण टीमों को निष्क्रिय रूप से छेदों को ठीक करने के बजाय सक्रिय रूप से नियंत्रण डिजाइन करने की अनुमति मिलती है।

DFD जोखिम विश्लेषण के मुख्य उद्देश्य

- संपत्ति पहचान: यह निर्धारित करें कि कौन से डेटा तत्व संवेदनशील हैं। सभी डेटा को एक ही स्तर की सुरक्षा की आवश्यकता नहीं होती है।

- विश्वास सीमा परिभाषा: स्पष्ट रूप से चिह्नित करें कि सिस्टम सीमा कहाँ समाप्त होती है और बाहरी वातावरण कहाँ शुरू होता है। इन सीमाओं के पार विश्वास के स्तर में परिवर्तन होता है।

- धमकी सूचीकरण: आरेख के तत्वों के लिए लागू होने वाले विशिष्ट खतरों को सूचीबद्ध करें।

- नियंत्रण मैपिंग: पहचाने गए खतरों को कम करने के लिए सुरक्षा नियंत्रणों को विशिष्ट आरेख तत्वों के लिए निर्धारित करें।

📉 डीएफडी स्तर के अनुसार जोखिमों का विश्लेषण

डेटा प्रवाह आरेख आमतौर पर स्तरों में बनाए जाते हैं, जिसमें उच्च स्तर के संदर्भ से विस्तृत प्रक्रिया तर्क तक जाया जाता है। प्रत्येक स्तर जोखिम की अलग-अलग विस्तृत जानकारी प्रदान करता है।

संदर्भ आरेख (स्तर 0)

यह सबसे ऊंचे स्तर का दृश्य है। यह प्रणाली को बाहरी तत्वों के साथ बातचीत करने वाली एकल प्रक्रिया के रूप में दिखाता है।

- जोखिम का केंद्र:नेटवर्क परिधि सुरक्षा और उच्च स्तर का पहुंच नियंत्रण।

- विश्लेषण: सभी बाहरी कनेक्शनों को पहचानें। क्या कोई सीधा इंटरनेट कनेक्शन है? क्या नए डिजाइन के साथ लीगेसी सिस्टम जुड़े हैं? इस स्तर पर उच्च स्तर के जोखिमों में मुख्य संचार चैनलों पर मैन-इन-द-मिडल आक्रमण शामिल हैं।

स्तर 1 डीएफडी

मुख्य प्रक्रिया उप-प्रक्रियाओं में विस्तारित होती है। डेटा स्टोर और प्रवाह दृश्यमान हो जाते हैं।

- जोखिम का केंद्र:आंतरिक डेटा संचालन और प्रक्रिया अलगाव।

- विश्लेषण: सुरक्षा जांच को बाहर छोड़ने वाले प्रवाहों को खोजें। उदाहरण के लिए, क्या अविश्वसनीय तत्व से डेटा संवेदनशील डेटा स्टोर तक सीधे प्रवाहित होता है बिना मान्यता प्रक्रिया से गुजरे? इस स्तर पर आमतौर पर प्रमाणीकरण प्रवाह में तर्क की कमी दिखाई देती है।

स्तर 2 डीएफडी (और उससे आगे)

उप-प्रक्रियाओं को और विस्तार से विवरित किया जाता है। इस स्तर का उपयोग आमतौर पर विशिष्ट मॉड्यूल विश्लेषण के लिए किया जाता है।

- जोखिम का केंद्र:डेटा मान्यता, एन्क्रिप्शन कार्यान्वयन और त्रुटि संभाल।

- विश्लेषण:विशिष्ट एल्गोरिदम या डेटा रूपांतरणों की जांच करें। क्या क्रिप्टोग्राफिक ऑपरेशन स्पष्ट रूप से दिखाए गए हैं? क्या त्रुटि संदेशों को ऐसे तरीके से लॉग किया जाता है जिससे जानकारी लीक हो जाए? इस स्तर का कोड-स्तर की सुरक्षा समीक्षा के लिए बहुत महत्वपूर्ण है।

📋 जोखिम मैट्रिक्स: तत्वों को खतरों से मैप करना

नीचे दी गई तालिका विशिष्ट डीएफडी तत्वों से जुड़े आम जोखिमों का सारांश देती है। इस मैट्रिक्स का उपयोग डिजाइन समीक्षा चरण के दौरान चेकलिस्ट के रूप में किया जाता है।

| डीएफडी तत्व | आम खतरे | उपाय रणनीतियाँ |

|---|---|---|

| बाहरी तत्व |

|

|

| प्रक्रिया |

|

|

| डेटा स्टोर |

|

|

| डेटा प्रवाह |

|

|

🛠️ जोखिम विश्लेषण के लिए चरण-दर-चरण प्रक्रिया

इस विश्लेषण को लागू करने के लिए एक अनुशासित कार्य प्रवाह की आवश्यकता होती है। निम्नलिखित चरण डीएफडी के उपयोग करके एक विस्तृत जोखिम समीक्षा करने की प्रक्रिया को चित्रित करते हैं।

चरण 1: सीमा और सीमाओं को परिभाषित करें

सबसे पहले संदर्भ आरेख बनाएं। स्पष्ट रूप से परिभाषित करें कि सिस्टम के अंदर क्या है और बाहर क्या है। यह सीमा विश्वास परिधि है। इस रेखा को पार करने वाले किसी भी डेटा की जांच की आवश्यकता होती है। प्रत्येक बाहरी एकाधिकार को दिए गए विश्वास स्तर को दस्तावेज़ीकृत करें। क्या एकाधिकार पूरी तरह विश्वसनीय है, आंशिक रूप से विश्वसनीय है, या अविश्वसनीय है?

चरण 2: प्रणाली को विघटित करें

लेवल 1 और लेवल 2 आरेख बनाएं। मुख्य प्रक्रिया को विघटित करते समय सुनिश्चित करें कि प्रत्येक डेटा प्रवाह को स्थानांतरित हो रहे डेटा के प्रकार के साथ लेबल किया गया हो। उदाहरण के लिए, केवल “भुगतान डेटा” के बजाय प्रवाह को “क्रेडिट कार्ड नंबर” के रूप में लेबल करें। विशिष्टता के कारण जोखिम का अधिक सटीक वर्गीकरण संभव होता है।

चरण 3: सुरक्षा नियंत्रणों की पहचान करें

जोखिम मैट्रिक्स के खिलाफ प्रत्येक आरेख तत्व की समीक्षा करें। प्रत्येक घटक के लिए निम्नलिखित प्रश्न पूछें:

- क्या इस घटक को संवेदनशील डेटा के संबंध में संभालना है?

- क्या स्थापित एक प्रमाणीकरण तंत्र है?

- क्या डेटा स्थानांतरण के दौरान सुरक्षित है?

- क्या लेखा परीक्षा के उद्देश्य से लॉग बनाए जाते हैं?

चरण 4: विश्वास सीमाओं का मूल्यांकन करें

आरेख पर प्रत्येक विश्वास सीमा को चिह्नित करें। एक विश्वास सीमा वह स्थान है जहां विश्वास के स्तर में परिवर्तन होता है। उदाहरण के लिए, एक सार्वजनिक वेब सर्वर और आंतरिक डेटाबेस के बीच एक सीमा मौजूद है। इस सीमा को पार करना सबसे अधिक जोखिम वाला बिंदु है। सुनिश्चित करें कि प्रत्येक पार करने वाले बिंदु पर एक विशिष्ट सुरक्षा नियंत्रण है, जैसे फायरवॉल नियम, एपीआई गेटवे या एन्क्रिप्शन टनल।

चरण 5: जोखिमों को दस्तावेजीकरण और प्राथमिकता दें

प्रत्येक पहचाने गए जोखिम की सूची बनाएं। गंभीरता रेटिंग प्रणाली का उपयोग करें (उदाहरण के लिए, कम, मध्यम, उच्च, महत्वपूर्ण)। जोखिमों को दो कारकों के आधार पर प्राथमिकता दें: उपयोग की संभावना और जोखिम के वास्तविक होने पर व्यापार प्रभाव। उच्च प्रभाव वाले जोखिमों को डेप्लॉयमेंट से पहले संबोधित किया जाना चाहिए।

🚧 डीएफडी सुरक्षा विश्लेषण में आम गलतियाँ

यहां तक कि अनुभवी वास्तुकार भी महत्वपूर्ण विवरणों को नजरअंदाज कर सकते हैं। आम गलतियों के बारे में जागरूक रहने से एक मजबूत सुरक्षा स्थिति सुनिश्चित करने में मदद मिलती है।

- भूत प्रवाह:सुनिश्चित करें कि प्रत्येक डेटा प्रवाह का परिभाषित स्रोत और गंतव्य है। जो प्रवाह या तो कहीं से शुरू होते हैं या कहीं खत्म होते हैं, वे अक्सर गायब तर्क या अनाथ डेटा प्रक्रियाओं को दर्शाते हैं। इन अंतरालों का उपयोग हमलावर कर सकते हैं।

- विश्राम में डेटा को नजरअंदाज करना:केवल स्थानांतरण में डेटा पर ध्यान केंद्रित करना। बहुत सारे उल्लंघन इसलिए होते हैं क्योंकि डेटाबेस में संग्रहीत डेटा को एन्क्रिप्ट नहीं किया जाता है या अत्यधिक अनुमति वाले प्रश्नों के माध्यम से पहुंचा जा सकता है।

- प्रमाणीकरण को नजरअंदाज करना:मान लेना कि क्योंकि एक प्रवाह मौजूद है, इसलिए यह सुरक्षित है। डेटा प्रवाह स्वतः सुरक्षा का अर्थ नहीं रखते हैं। स्पष्ट प्रमाणीकरण और अनुमति चरणों को प्रक्रियाओं या नियंत्रणों के रूप में मॉडल किया जाना चाहिए।

- संस्करण नियंत्रण की कमी:जैसे-जैसे प्रणाली बदलती है, डीएफडी भी विकसित होते हैं। यदि आरेख वर्तमान कार्यान्वयन के अनुरूप नहीं है, तो जोखिम विश्लेषण अमान्य हो जाता है। अपने आरेखों के साथ कोड संस्करणों के साथ संस्करण नियंत्रण बनाए रखें।

- सामान्य लेबल:“उपयोगकर्ता डेटा” जैसे अस्पष्ट लेबल का उपयोग करना बिना डेटा प्रकार को निर्दिष्ट किए। विशिष्ट डेटा प्रकार विशिष्ट नियामक और सुरक्षा आवश्यकताओं को निष्क्रिय करते हैं (उदाहरण के लिए, PII, PHI, PCI-DSS)।

🔄 विकास जीवन चक्र में एकीकरण

डीएफडी विश्लेषण के प्रभावी होने के लिए, इसे एक बार के घटना के रूप में नहीं लिया जा सकता है। इसे सॉफ्टवेयर विकास जीवन चक्र (एसडीएलसी) में एकीकृत किया जाना चाहिए।

डिजाइन चरण

प्रारंभिक डिजाइन के दौरान, संदर्भ और लेवल 1 आरेख बनाएं। उच्च स्तर का जोखिम मूल्यांकन करें। इससे यह सुनिश्चित होता है कि मूलभूत सुरक्षा कमजोरियां वास्तुकला में नहीं बनी रहती हैं।

कार्यान्वयन चरण

जैसे-जैसे विकासकर्ता विशेषताओं का निर्माण करते हैं, वे लेवल 2 आरेखों को अद्यतन करें। इससे सुरक्षा मॉडल अद्यतन रहता है। विकासकर्ता आरेख का उपयोग करके जांच सकते हैं कि उनका कोड डेटा प्रवाह के लिए आवश्यक नियंत्रणों को लागू करता है या नहीं।

परीक्षण चरण

सुरक्षा परीक्षक डीएफडी का उपयोग प्रवेश परीक्षणों की योजना बनाने के लिए कर सकते हैं। वे विश्लेषण में पहचाने गए उच्च जोखिम वाले प्रवाहों और विश्वास सीमाओं पर ध्यान केंद्रित कर सकते हैं। इससे परीक्षण अधिक कुशल और लक्षित हो जाता है।

संचालन चरण

संचालन के दौरान आरेखों को बनाए रखें। यदि एक नया तृतीय पक्ष सेवा एकीकृत की जाती है, तो आरेख को अद्यतन करें। नए एकीकरण के नए हमले के मार्गों को नहीं जोड़ने की जांच करने के लिए जोखिम विश्लेषण की समीक्षा करें।

📈 विश्लेषण की प्रभावशीलता का मापन

आप कैसे जानेंगे कि डीएफडी जोखिम विश्लेषण काम कर रहा है? परिपक्व सुरक्षा स्थिति के निम्नलिखित संकेतों को देखें।

- कम लचीलापन की संख्या: कोड समीक्षा और प्रवेश परीक्षणों के दौरान कम सुरक्षा परिणाम।

- त्वरित उपचार: जब समस्याएं पाई जाती हैं, तो उन्हें खोजना आसान होता है क्योंकि डेटा प्रवाह दस्तावेज़ित है।

- सुसंगतता समायोजन: आरेख संवेदनशील डेटा के प्रसंस्करण और संग्रहण के स्थान को दिखाकर सीधे सुसंगतता आवश्यकताओं (जैसे जीडीपीआर, हिपा) से मेल खाते हैं।

- टीम की जागरूकता: डेवलपर और हितधारक अपने डिज़ाइन चयनों के सुरक्षा प्रभावों को समझते हैं क्योंकि आरेख जोखिमों को दृश्यमान बनाता है।

🛑 अपवादों और पुराने प्रणालियों का प्रबंधन

सभी प्रणालियां ग्रीनफील्ड नहीं होती हैं। बहुत संगठनों को ऐसी पुरानी प्रणालियों का विश्लेषण करना होता है जहां दस्तावेज़ीकरण अनुपस्थित या अपूर्ण होता है।

डीएफडी का उल्टा इंजीनियरिंग

यदि कोई आरेख नहीं है, तो आपको कोड या कॉन्फ़िगरेशन फ़ाइलों से एक बनाना होगा। इस प्रक्रिया को उल्टा इंजीनियरिंग कहा जाता है, जो वास्तविक डेटा प्रवाह को दिखाने की अनुमति देता है, बजाय इच्छित डिज़ाइन के। वास्तविक प्रवाह और इच्छित डिज़ाइन के बीच अंतर अक्सर जोखिम छिपे होते हैं।

तकनीकी उधार का प्रबंधन

पुरानी प्रणालियां मॉडर्न सुरक्षा विशेषताओं के बिना हो सकती हैं। इन प्रणालियों के विश्लेषण के दौरान संतोषजनक नियंत्रणों पर ध्यान केंद्रित करें। यदि कोड स्तर पर एन्क्रिप्शन लागू नहीं किया जा सकता है, तो क्या इसे नेटवर्क स्तर पर लागू किया जा सकता है? यदि प्रमाणीकरण कमजोर है, तो क्या एक API गेटवे पुराने एप्लिकेशन के सामने एक सुरक्षा परत जोड़ सकता है?

🔗 डेटा वर्गीकरण की भूमिका

जोखिम पहचान डेटा वर्गीकरण से अनिवार्य रूप से जुड़ी है। आप उसकी रक्षा नहीं कर सकते जिसे आप नहीं समझते। डेटा प्रवाहों को वर्गीकरण स्तरों के साथ टिप्पणी करनी चाहिए।

- सार्वजनिक: वह जानकारी जो खुले तौर पर साझा की जा सकती है। उजागर होने पर कम जोखिम।

- आंतरिक: केवल आंतरिक उपयोग के लिए जानकारी। उजागर होने पर मध्यम जोखिम।

- गोपनीय: संवेदनशील व्यावसायिक या व्यक्तिगत जानकारी। उजागर होने पर उच्च जोखिम।

- सीमित: अत्यधिक संवेदनशील डेटा जिसके लिए सख्त पहुंच नियंत्रण की आवश्यकता होती है। उजागर होने पर महत्वपूर्ण जोखिम।

जब किसी DFD का विश्लेषण कर रहे हों, तो विशेष रंग में उन प्रवाहों को उजागर करें जिनमें संवेदनशील या सीमित डेटा हो। यह दृश्य संकेत सुरक्षा टीम का ध्यान सबसे महत्वपूर्ण मार्गों की ओर तुरंत आकर्षित करता है।

🧭 पद्धति पर निष्कर्ष

जोखिम पहचान के लिए डेटा प्रवाह आरेखों का उपयोग सुरक्षा को एक प्रतिक्रियाशील चेकलिस्ट से एक सक्रिय डिज़ाइन सिद्धांत में बदल देता है। डेटा के आंदोलन को दृश्य रूप से देखकर टीमें उन अदृश्य खतरों को देख सकती हैं जो आर्किटेक्चर में छिपे होते हैं। इस प्रक्रिया में अनुशासन, नियमित अपडेट और सिस्टम के घटकों की स्पष्ट समझ की आवश्यकता होती है। सही तरीके से कार्यान्वित करने पर, यह ज्ञात और उभरते खतरों के खिलाफ सिस्टम को सुरक्षित करने के लिए स्पष्ट मार्गदर्शिका प्रदान करता है।

इस पद्धति का मूल्य स्पष्टता में है। यह वास्तुकारों को डेटा के आंदोलन के तरीके और उन स्थानों के सामने आने के लिए मजबूर करता है जहां डेटा संवेदनशील हो सकता है। यह सुरक्षा चर्चा में अस्पष्टता को दूर करता है। जैसे-जैसे सिस्टम की जटिलता बढ़ती है, ऐसे संरचित विश्लेषण की आवश्यकता और भी अधिक महत्वपूर्ण हो जाती है। सटीक आरेखों को बनाए रखना और जोखिम विश्लेषण को कठोरता से लागू करना सुनिश्चित करता है कि सुरक्षा सॉफ्टवेयर के पूरे जीवनचक्र में व्यवसाय के कार्यक्षमता के साथ समान रहे।

आरेख से शुरुआत करें। डेटा का नक्शा बनाएं। जोखिम की पहचान करें। नियंत्रण लागू करें। इस चक्र से एक लचीला सिस्टम बनता है जो आधुनिक खतरों के दबाव को सहने में सक्षम होता है।