Les organisations traitent aujourd’hui d’énormes quantités d’informations sensibles. Protéger ces données exige plus que des pare-feux et du chiffrement. Cela exige une compréhension claire du déplacement de l’information à travers les systèmes. C’est là que la cartographie des flux de sécurité et de conformité à l’aide des diagrammes de flux de données (DFD) devient essentielle. Un DFD bien construit fournit la base visuelle nécessaire pour identifier les risques, garantir le respect des réglementations et maintenir l’intégrité du système.

Sans visibilité sur le déplacement des données, les équipes de sécurité agissent à l’aveugle. Les audits de conformité échouent souvent non pas en raison d’un manque de contrôles, mais parce que le flux d’information ne peut pas être retracé. Ce guide détaille la méthodologie pour intégrer directement les exigences de sécurité et de conformité dans votre documentation des flux de données. Nous explorerons les aspects techniques de la cartographie, les besoins spécifiques des principaux cadres réglementaires, ainsi que les maintenances continues nécessaires pour garder les diagrammes précis.

🔍 Comprendre les diagrammes de flux de données dans un contexte de sécurité

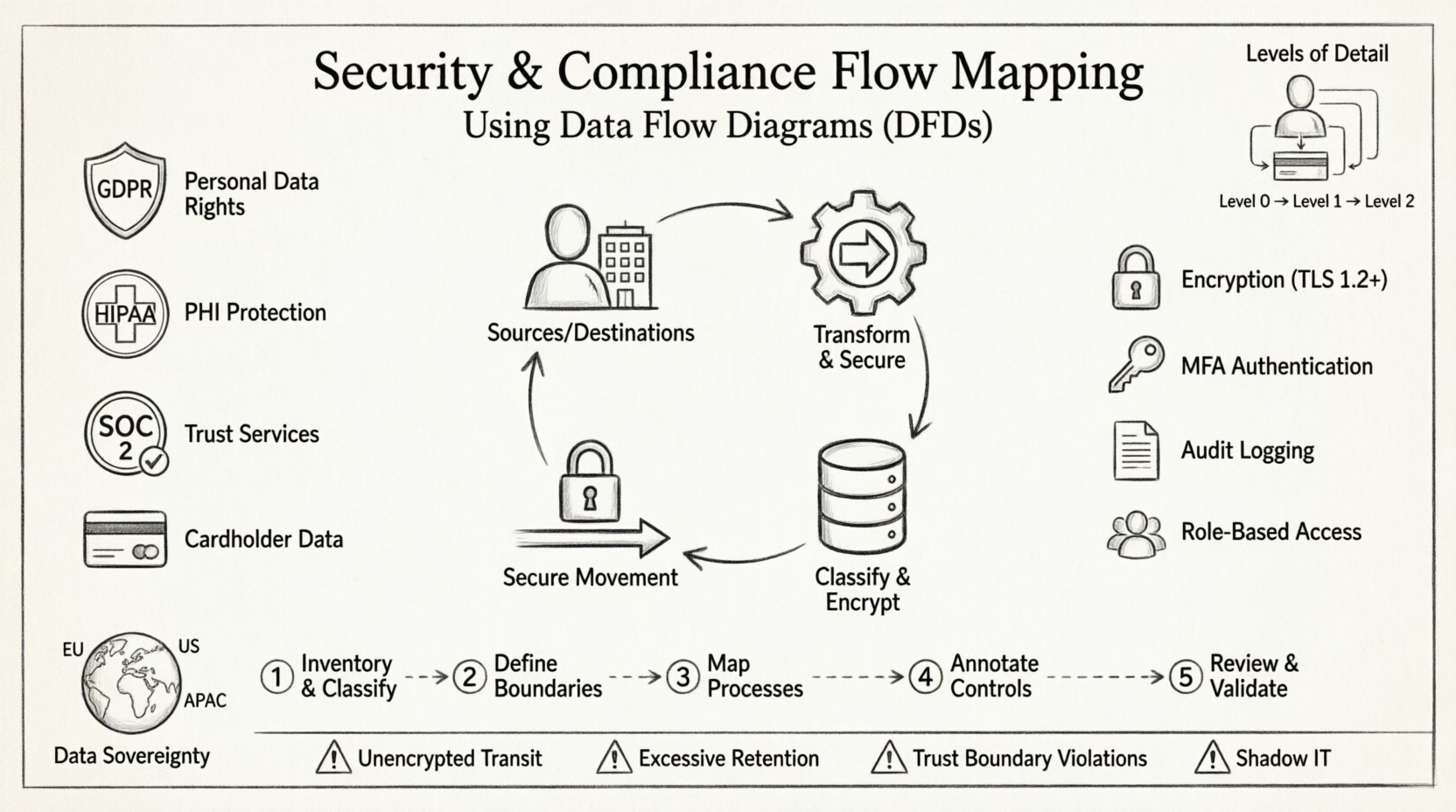

Un diagramme de flux de données est une représentation graphique du déplacement des données à travers un système d’information. Dans un contexte de sécurité, un DFD n’est pas simplement une carte des processus ; il s’agit d’un inventaire des actifs de données et de leur déplacement. Il identifie où les données sont créées, stockées, traitées et détruites.

Composants fondamentaux d’un DFD de sécurité

- Entités externes : Elles représentent les sources ou destinations des données situées en dehors des limites du système. Des exemples incluent les utilisateurs, les fournisseurs tiers ou les organismes régulateurs. Dans la cartographie de sécurité, ce sont des points critiques pour la vérification du contrôle d’accès.

- Processus : Ce sont des activités qui transforment les données. Chaque processus doit être évalué en fonction de sa capacité à gérer de manière sécurisée les données sensibles. Chiffre-t-il les données au repos ? Enregistre-t-il les accès ?

- Bases de données : Elles représentent les répertoires où les données sont conservées. La cartographie de sécurité exige une attention particulière à la classification des données, à l’état de chiffrement et aux politiques de rétention au sein de chaque dépôt.

- Flux de données : Des flèches indiquant le déplacement des données. C’est l’élément le plus critique en matière de conformité. Chaque flèche représente un point de vulnérabilité potentiel qui doit être sécurisé.

Niveaux de détail dans la cartographie

Une cartographie de sécurité efficace exige plusieurs niveaux d’abstraction. Une vue d’ensemble fournit une vision d’ensemble, tandis que les niveaux inférieurs offrent le niveau de détail nécessaire à la mise en œuvre technique.

- Diagramme de contexte (Niveau 0) : Montre le système comme un seul processus et ses interactions avec les entités externes. Cela définit le périmètre de l’audit de sécurité.

- Diagramme de niveau 1 : Découpe le processus principal en sous-processus majeurs. C’est ici que sont définis les principaux points de stockage de données et les interfaces externes critiques.

- Diagramme de niveau 2 : Découpe davantage les processus du niveau 1. Ce niveau est souvent requis pour des évaluations de risques détaillées et la planification des tests d’intrusion.

L’utilisation de plusieurs niveaux garantit que les contrôles de sécurité sont appliqués avec la granularité appropriée. Un seul diagramme ne peut souvent pas capturer à la fois la logique métier et les exigences techniques de sécurité simultanément.

📋 Intégrer les exigences de conformité dans les DFD

La conformité n’est pas un ajout ; elle doit être intégrée au tissu de la documentation d’architecture. Les différentes réglementations exigent des pratiques spécifiques de gestion des données. Un DFD robuste doit refléter visuellement ces exigences.

Cadres réglementaires clés

La cartographie des flux de sécurité exige une connaissance des normes juridiques et industrielles spécifiques. Le diagramme doit pouvoir fournir les preuves nécessaires à un audit.

- RGPD (Règlement général sur la protection des données) : Se concentre sur les données à caractère personnel. Le DFD doit clairement identifier où les données personnelles entrent et sortent du système. Il doit soutenir le « droit à l’oubli » en indiquant où les données sont stockées afin qu’elles puissent être supprimées.

- HIPAA (Loi sur la portabilité et la responsabilité de l’assurance santé) : Régule les informations de santé protégées (PHI). Le diagramme doit montrer le chiffrement du PHI en transit et au repos. Il doit également identifier qui a accès aux magasins de données.

- SOC 2 : Se concentre sur les critères de services de confiance. Le diagramme de flux de données (DFD) aide à démontrer l’architecture logique des contrôles de sécurité, tels que les chemins de surveillance et de réponse aux incidents.

- PCI-DSS : Régule les données des titulaires de cartes. Le diagramme doit clairement distinguer l’environnement des données des titulaires de cartes (CDE) du reste du réseau.

Affectation des contrôles aux éléments du diagramme

Pour rendre un DFD prêt à l’audit, les contrôles de sécurité doivent être annotés directement sur le diagramme. Cela réduit le besoin de documentation séparée qui pourrait devenir désynchronisée.

- Chiffrement :Marquez les flux de données avec des serrures ou des étiquettes spécifiques indiquant l’utilisation de TLS 1.2 ou supérieur.

- Authentification :Indiquez où l’authentification multifactorielle (MFA) est requise pour des processus spécifiques.

- Journalisation :Montrez où les journaux d’audit sont générés et où ils sont stockés.

- Contrôle d’accès :Étiquetez les magasins de données avec les rôles spécifiques requis pour lire ou écrire des données.

⚠️ Risques de sécurité courants dans les flux de données

La création d’un DFD n’est pas suffisante. Le document doit être analysé afin de repérer les vulnérabilités. Les risques courants se cachent souvent entre les processus ou dans les magasins de données eux-mêmes.

Identification des vulnérabilités

- Données non chiffrées en transit :Si une flèche de flux de données relie deux systèmes sans étiquettes de chiffrement, cela représente un risque d’interception (homme au milieu).

- Rétention excessive des données :Les magasins de données qui conservent des informations plus longtemps que nécessaire violent les principes de conformité. Le diagramme doit indiquer les périodes de rétention.

- IT fantôme :Les processus qui existent en réalité mais ne figurent pas sur le diagramme représentent un risque non géré. Des revues régulières sont nécessaires pour s’assurer que le diagramme correspond à l’infrastructure réelle.

- Violations des frontières de confiance :Lorsque les données passent d’une zone de confiance à une zone non fiable sans validation appropriée, la sécurité est compromise. Le diagramme doit clairement marquer les frontières de confiance.

Tableau d’évaluation des risques

Le tableau suivant décrit les risques courants liés aux flux de données et leurs conséquences en matière de sécurité.

| Caractéristique du flux | Risque de sécurité | Impact sur la conformité |

|---|---|---|

| Flux de données non étiqueté | Sensibilité inconnue, risque de fuite potentielle | Ne répond pas aux exigences de preuves d’audit |

| Stockage de données sans chiffrement | Exposition aux violations de données | Violation du RGPD / HIPAA |

| Connexion externe directe | Accès non filtré | Échec des contrôles SOC 2 |

| Flux de données vers un tiers | Perte de contrôle | Violation de l’article 28 du RGPD |

| Pas de mécanisme de journalisation | Incabilité à détecter les incidents | Échec de la réponse aux incidents |

🔄 Processus de cartographie des flux étape par étape

La construction d’un DFD conforme à la sécurité est un processus systématique. Elle nécessite une collaboration entre les architectes, les ingénieurs en sécurité et les responsables de la conformité. Les étapes suivantes décrivent le flux de travail.

Étape 1 : Inventaire et classification

Avant de dessiner des lignes, vous devez savoir quelles données existent. Créez un inventaire complet de tous les actifs de données.

- Identifiez tous les types de données (PII, PHI, Financières, Propriété intellectuelle).

- Attribuez des étiquettes de sensibilité à chaque type de données.

- Documentez le fondement légal du traitement de ces données.

- Cartographiez les types de données vers des bases de données ou systèmes de fichiers spécifiques.

Étape 2 : Définir les limites du système

Tracez la périphérie du système. Tout ce qui se trouve à l’extérieur de cette ligne est externe. Cette limite définit le périmètre de l’évaluation de sécurité.

- Marquez clairement la périphérie du réseau.

- Identifiez toutes les interfaces externes (API, ports web, sockets).

- Définissez les zones de confiance au sein du système (par exemple, DMZ, Interne, Restreint).

Étape 3 : Cartographier les processus

Documentez les étapes logiques auxquelles les données sont soumises. Concentrez-vous sur la transformation des données plutôt que sur la mise en œuvre du code.

- Commencez par l’entité externe qui demande des données.

- Tracez le parcours à travers l’application.

- Identifiez chaque interaction avec la base de données.

- Notez toutes les appels d’API externes effectués par le système.

Étape 4 : Annoter les contrôles de sécurité

Ajoutez la couche de sécurité sur la carte. Cela transforme un diagramme de flux standard en un actif de sécurité.

- Étiquetez les flux avec les protocoles de chiffrement.

- Annotez les magasins de données avec des contrôles d’accès.

- Marquez les points de contrôle où les journaux sont générés.

- Indiquez les périodes de rétention des données sur les nœuds de stockage.

Étape 5 : Revue et validation

Un diagramme n’est bon que par sa précision. La validation assure que la carte correspond à la réalité.

- Effectuez des revues avec les développeurs.

- Vérifiez le diagramme par rapport à l’environnement en production.

- Vérifiez les écarts entre la carte et le code réel.

- Mettez à jour le diagramme immédiatement après toute modification de l’infrastructure.

🏛️ Considérations spécifiques relatives à la souveraineté des données

La conformité moderne inclut souvent des exigences de souveraineté des données. Cela signifie que les données doivent résider dans des emplacements géographiques spécifiques. Un DFD doit refléter cette contrainte.

- Tagging géographique :Étiquetez les magasins de données avec leur emplacement physique ou leur région cloud.

- Chemins de réplication :Montrez où les données sont copiées. Si les données passent d’Europe aux États-Unis, cela nécessite une justification légale spécifique.

- Lieux de traitement :Notez où le traitement a lieu. Même si les données restent en Europe, un traitement dans une autre région peut déclencher des problèmes de conformité.

Ignorer ces nuances peut entraîner des sanctions sévères. Le diagramme sert de preuve visuelle que les politiques de résidence des données sont respectées.

📝 Maintenance et contrôle de version

Un DFD de sécurité est un document vivant. Les systèmes évoluent, des fonctionnalités sont ajoutées, et l’infrastructure est refactorisée. Si le diagramme n’est pas mis à jour, il devient une charge plutôt qu’un atout.

Intégration à la gestion des changements

Les mises à jour du diagramme doivent faire partie du cycle de vie du développement logiciel (SDLC). Aucune fonctionnalité ne doit être déployée sans une mise à jour correspondante du diagramme de flux.

- Liez les versions du diagramme aux validations de code.

- Exigez une revue du diagramme lors des revues de code.

- Automatisez les vérifications là où cela est possible pour détecter les flux non autorisés.

- Établissez un calendrier pour la révalidation complète du diagramme (par exemple, trimestrielle).

Auditer le diagramme

Les audits réguliers assurent que le document reste utile. Cela implique de vérifier le diagramme par rapport à l’état actuel de l’infrastructure.

- Vérifiez que tous les points d’extrémité actifs figurent sur la carte.

- Assurez-vous que les processus obsolètes sont supprimés.

- Vérifiez que les étiquettes de sécurité sont à jour.

- Validez que les frontières de confiance n’ont pas changé.

🛠️ Détails techniques de mise en œuvre

Lors de la documentation des flux, des détails techniques précis ajoutent de la valeur. Cela aide les ingénieurs à mettre en œuvre correctement les contrôles.

Classification des données

Toutes les données ne sont pas traitées de la même manière. Le diagramme de flux de données doit distinguer visuellement les types de données.

- Public : Aucun contrôle spécial requis.

- Interne : Accès restreint aux employés.

- Confidentiel : Chiffrement et journalisation stricte des accès requis.

- Restreint : Niveau le plus élevé de protection, souvent nécessitant un stockage séparé.

Frontières de confiance

À chaque fois que les données traversent une frontière, elles sont en danger. Le diagramme doit clairement marquer ces lignes.

- Frontière réseau : Les règles du pare-feu s’appliquent ici.

- Frontière application : La validation des entrées et l’authentification s’appliquent ici.

- Frontière base de données : Les listes de contrôle d’accès et le chiffrement s’appliquent ici.

- Frontière organisationnelle : Les contrats et les accords de traitement des données s’appliquent ici.

📊 La valeur de la documentation visuelle

La documentation basée sur le texte est souvent difficile à lire et à maintenir. Les diagrammes visuels offrent une clarté immédiate. Ils permettent aux parties prenantes de comprendre rapidement les systèmes complexes.

- Communication : Un diagramme comble le fossé entre les équipes techniques et la direction.

- Formation : Les nouveaux employés peuvent apprendre l’architecture du système plus rapidement grâce à une carte.

- Réponse aux incidents : Lors d’une violation, les intervenants doivent savoir où les données circulent afin d’isoler le problème.

- Optimisation :Identifier les flux de données inutiles peut améliorer les performances et réduire les coûts.

Investir du temps à créer des cartes de flux précises rapporte des bénéfices en matière de posture de sécurité et de préparation à la conformité. Cela déplace l’accent des corrections réactives vers une conception proactive.

🔐 Meilleures pratiques pour les architectes de sécurité

Pour garantir que le DFD reste un outil fiable, suivez ces meilleures pratiques.

- Gardez-le simple : Évitez le bazar. Si un diagramme est trop complexe, divisez-le en plusieurs vues.

- Utilisez des symboles standards : Assurez-vous que tout le monde comprend la notation utilisée.

- Mettez à jour fréquemment : Traitez le diagramme comme du code.

- Sécurisez le diagramme : Le DFD lui-même contient des informations sensibles. Protégez le fichier contre tout accès non autorisé.

- Intégrez aux outils de sécurité : Lorsque c’est possible, reliez les éléments du diagramme aux outils de détection de vulnérabilités ou aux bases de données de gestion de configuration.

En suivant ces directives, les équipes de sécurité peuvent créer un cadre solide pour la gestion des risques. Le diagramme devient la source unique de vérité en matière de sécurité des données.

🚀 Vers l’avenir

La sécurité et la conformité sont des parcours continus. Ils exigent une vigilance constante et une adaptation permanente. Les diagrammes de flux de données fournissent la structure nécessaire pour naviguer dans cette complexité. En cartographiant chaque octet du déplacement des données, les organisations obtiennent la visibilité nécessaire pour protéger leurs actifs.

Commencez par auditer votre documentation actuelle. Identifiez les lacunes dans vos cartes de flux. Impliquez votre équipe de sécurité pour annoter les diagrammes existants avec des informations de contrôle. Au fil du temps, ces diagrammes deviendront le pilier de votre architecture de sécurité.

Souvenez-vous, une carte n’est utile que si elle est précise. Allouez des ressources à la maintenance de ces documents. Le coût de la maintenance d’un DFD est bien inférieur au coût d’une non-conformité ou d’une violation de données. La visibilité est la première étape vers la sécurité.