आज की संगठन विशाल मात्रा में संवेदनशील जानकारी के संचालन करते हैं। इस डेटा की रक्षा करने के लिए फायरवॉल और एन्क्रिप्शन के अलावा और भी जरूरी है। इसके लिए यह समझना आवश्यक है कि जानकारी प्रणालियों में कैसे आती है और जाती है। यहीं पर सुरक्षा और सामंजस्य प्रवाह मैपिंग के लिए डेटा फ्लो डायग्राम्स (DFD) का उपयोग आवश्यक हो जाता है। एक अच्छी तरह से निर्मित DFD जोखिमों की पहचान करने, नियमानुसार अनुपालन सुनिश्चित करने और प्रणाली की अखंडता बनाए रखने के लिए आवश्यक दृश्य आधार प्रदान करता है।

डेटा के आंदोलन के बारे में दृश्यता के बिना, सुरक्षा टीमें अंधेरे में काम करती हैं। सामंजस्य ऑडिट अक्सर नियंत्रणों की कमी के कारण नहीं विफल होते, बल्कि इसलिए कि जानकारी के प्रवाह को ट्रैक नहीं किया जा सकता। यह गाइड आपके डेटा प्रवाह दस्तावेज़ में सुरक्षा और सामंजस्य आवश्यकताओं को सीधे एकीकृत करने के तरीके का विवरण देता है। हम मैपिंग के तकनीकी पहलुओं, प्रमुख नियामक ढांचों की विशिष्ट आवश्यकताओं और चित्रों को सटीक रखने के लिए आवश्यक निरंतर रखरखाव का अध्ययन करेंगे।

🔍 सुरक्षा संदर्भ में डेटा फ्लो डायग्राम्स को समझना

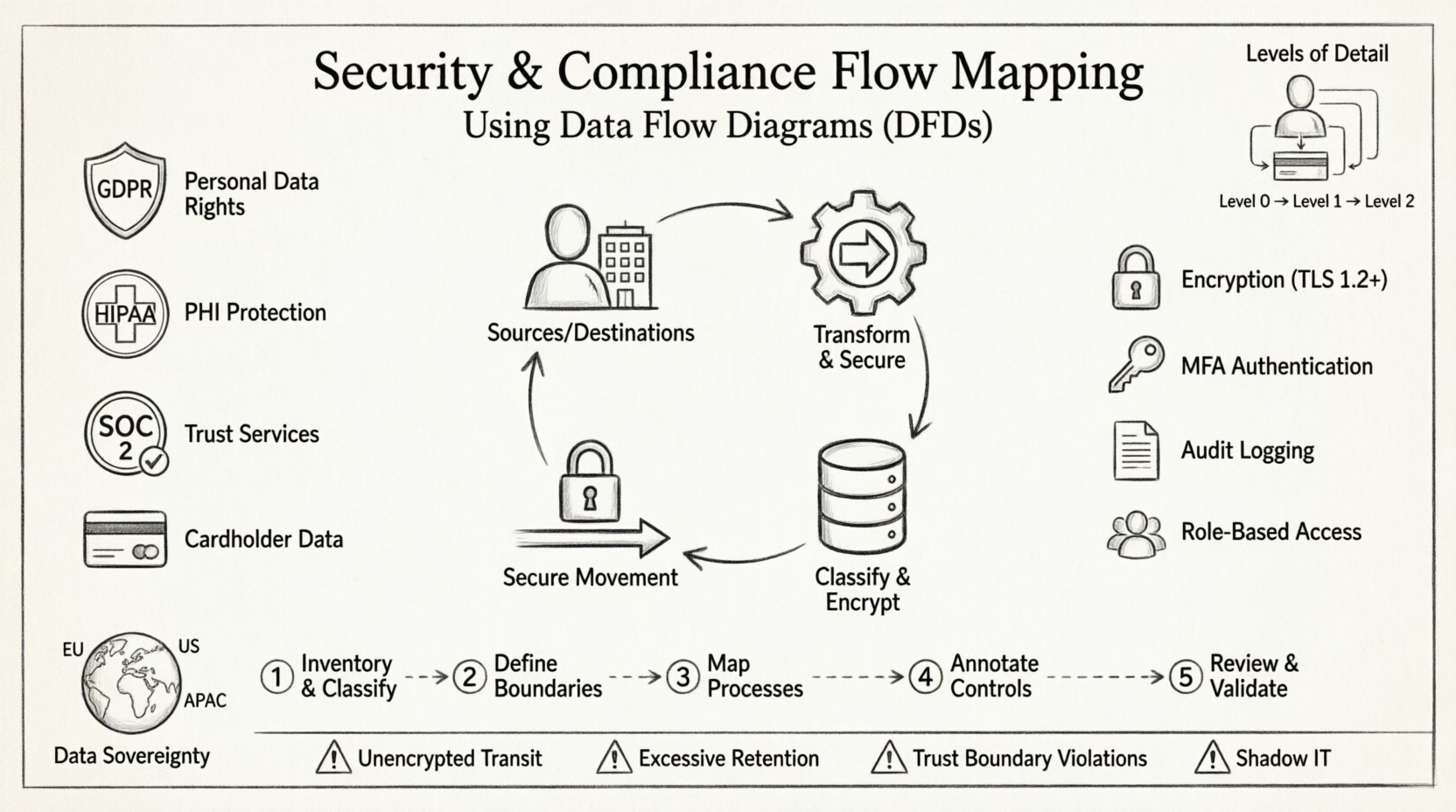

एक डेटा फ्लो डायग्राम एक सूचना प्रणाली में डेटा के प्रवाह का ग्राफिकल प्रतिनिधित्व है। सुरक्षा संदर्भ में, DFD केवल एक प्रक्रिया नक्शा नहीं है; यह डेटा संपत्ति और उनके आंदोलन का एक निर्माण है। यह बताता है कि डेटा कहाँ बनाया जाता है, कहाँ संग्रहीत किया जाता है, कहाँ प्रक्रिया किया जाता है और कहाँ नष्ट किया जाता है।

सुरक्षा DFD के मुख्य घटक

- बाहरी एजेंसियाँ: ये प्रणाली की सीमा के बाहर डेटा के स्रोत या गंतव्य का प्रतिनिधित्व करते हैं। उदाहरण में उपयोगकर्ता, तृतीय पक्ष के विक्रेता या नियामक निकाय शामिल हैं। सुरक्षा मैपिंग में, इन्हें पहुंच नियंत्रण सत्यापन के लिए महत्वपूर्ण बिंदु माना जाता है।

- प्रक्रियाएँ: ये डेटा के परिवर्तन करने वाली गतिविधियाँ हैं। प्रत्येक प्रक्रिया का यह तय करना आवश्यक है कि यह संवेदनशील डेटा को सुरक्षित ढंग से कैसे संभाल सकती है। क्या यह आराम के समय डेटा को एन्क्रिप्ट करती है? क्या यह पहुंच को लॉग करती है?

- डेटा स्टोर्स: ये वे भंडारण स्थान हैं जहाँ डेटा रखा जाता है। सुरक्षा मैपिंग में प्रत्येक स्टोर में डेटा वर्गीकरण, एन्क्रिप्शन स्थिति और रखरखाव नीतियों पर विशेष ध्यान देने की आवश्यकता होती है।

- डेटा प्रवाह: डेटा के आंदोलन को दर्शाने वाले तीर। यह सामंजस्य के लिए सबसे महत्वपूर्ण तत्व है। प्रत्येक तीर एक संभावित खतरे के बिंदु का प्रतिनिधित्व करता है जिसे सुरक्षित किया जाना चाहिए।

मैपिंग में विवरण के स्तर

प्रभावी सुरक्षा मैपिंग के लिए अनेक स्तरों के अमूर्तीकरण की आवश्यकता होती है। उच्च स्तर का दृश्य समग्र दृश्य प्रदान करता है, जबकि निचले स्तर तकनीकी कार्यान्वयन के लिए आवश्यक विस्तार प्रदान करते हैं।

- संदर्भ आरेख (स्तर 0): प्रणाली को एकल प्रक्रिया के रूप में दिखाता है और बाहरी एजेंसियों के साथ इसके बातचीत को दर्शाता है। यह सुरक्षा ऑडिट के दायरे को परिभाषित करता है।

- स्तर 1 आरेख: मुख्य प्रक्रिया को प्रमुख उप-प्रक्रियाओं में बांटता है। यहीं प्रमुख डेटा संग्रह स्थान और महत्वपूर्ण बाहरी इंटरफेस को परिभाषित किया जाता है।

- स्तर 2 आरेख: स्तर 1 प्रक्रियाओं को और अधिक विभाजित करता है। इस स्तर की आवश्यकता विस्तृत जोखिम मूल्यांकन और प्रवेश परीक्षण योजना के लिए अक्सर होती है।

अनेक स्तरों का उपयोग करने से यह सुनिश्चित होता है कि सुरक्षा नियंत्रण उचित विस्तार पर लागू किए जाते हैं। एक ही आरेख अक्सर व्यावसायिक तर्क और तकनीकी सुरक्षा आवश्यकताओं दोनों को एक साथ नहीं दर्शा सकता।

📋 DFDs में सामंजस्य आवश्यकताओं को एकीकृत करना

सामंजस्य एक अतिरिक्त चीज नहीं है; इसे आर्किटेक्चर दस्तावेज़ीकरण के ऊतक में बुना जाना चाहिए। विभिन्न नियमों के लिए विशिष्ट डेटा संचालन विधियों की आवश्यकता होती है। एक मजबूत DFD को इन आदेशों को दृश्य रूप से प्रदर्शित करना चाहिए।

मुख्य नियामक ढांचे

सुरक्षा प्रवाह के मैपिंग के लिए विशिष्ट कानूनी और उद्योग मानकों के ज्ञान की आवश्यकता होती है। आरेख को ऑडिट के लिए आवश्यक साक्ष्य का समर्थन करना चाहिए।

- GDPR (सामान्य डेटा सुरक्षा नियम):व्यक्तिगत डेटा पर केंद्रित है। DFD को स्पष्ट रूप से बताना चाहिए कि व्यक्तिगत डेटा प्रणाली में कहाँ प्रवेश करता है और कहाँ बाहर जाता है। यह ‘भूल जाने का अधिकार’ के समर्थन के लिए यह दिखाना चाहिए कि डेटा कहाँ संग्रहीत है ताकि इसे हटाया जा सके।

- HIPAA (स्वास्थ्य बीमा लचीलापन और जवाबदेही अधिनियम): संरक्षित स्वास्थ्य सूचना (PHI) के नियमन करता है। आरेख में PHI के प्रवाह और आराम के समय एन्क्रिप्शन को दिखाना आवश्यक है। इसके अलावा, डेटा स्टोर में किसके पहुंच है, इसकी पहचान करनी चाहिए।

- SOC 2: विश्वास वाली सेवा मानदंडों पर केंद्रित है। DFD सुरक्षा नियंत्रणों की तार्किक संरचना, जैसे मॉनिटरिंग और घटना प्रतिक्रिया मार्गों को दर्शाने में मदद करता है।

- PCI-DSS: कार्डहोल्डर डेटा के नियमन करता है। आरेख में कार्डहोल्डर डेटा वातावरण (CDE) को नेटवर्क के बाकी हिस्से से स्पष्ट रूप से अलग करना आवश्यक है।

आरेख तत्वों पर नियंत्रणों का नक्शा बनाना

DFD को ऑडिट के लिए तैयार करने के लिए, सुरक्षा नियंत्रणों को सीधे आरेख पर टिप्पणी करनी चाहिए। इससे अलग दस्तावेजों की आवश्यकता कम होती है, जो समय के साथ असंगत हो सकते हैं।

- एन्क्रिप्शन: डेटा प्रवाह को ताले या विशिष्ट लेबल के साथ चिह्नित करें जो TLS 1.2 या उससे अधिक उपयोग को दर्शाते हैं।

- प्रमाणीकरण: वह स्थान दर्शाएं जहां विशिष्ट प्रक्रियाओं के लिए बहु-कारक प्रमाणीकरण (MFA) आवश्यक है।

- लॉगिंग: दिखाएं कि ऑडिट लॉग कहां उत्पन्न किए जाते हैं और उन्हें कहां संग्रहीत किया जाता है।

- पहुंच नियंत्रण: डेटा स्टोर को उन विशिष्ट भूमिकाओं के साथ लेबल करें जो डेटा को पढ़ने या लिखने के लिए आवश्यक हैं।

⚠️ डेटा प्रवाह में सामान्य सुरक्षा जोखिम

DFD बनाना पर्याप्त नहीं है। दस्तावेज का विश्लेषण करके दोषों को खोजना आवश्यक है। सामान्य जोखिम अक्सर प्रक्रियाओं के बीच के स्थानों या डेटा स्टोर में ही छिपे रहते हैं।

दोषों की पहचान करना

- प्रवाह में अएन्क्रिप्ट डेटा: यदि डेटा प्रवाह तीर दो प्रणालियों को एन्क्रिप्शन लेबल के बिना जोड़ता है, तो यह मैन-इन-द-मिडल जोखिम का प्रतिनिधित्व करता है।

- अत्यधिक डेटा संरक्षण: आवश्यकता से अधिक समय तक जानकारी रखने वाले डेटा स्टोर कंप्लायंस सिद्धांतों के उल्लंघन करते हैं। आरेख में संरक्षण अवधि को दर्शाना चाहिए।

- छाया आईटी: वे प्रक्रियाएं जो वास्तविकता में मौजूद हैं लेकिन आरेख पर नहीं हैं, अप्रबंधित जोखिम का प्रतिनिधित्व करती हैं। आरेख के वास्तविक बुनियादी ढांचे के अनुरूप होने की जांच के लिए नियमित समीक्षा की आवश्यकता होती है।

- विश्वास सीमा उल्लंघन: जब डेटा एक विश्वसनीय क्षेत्र से अविश्वसनीय क्षेत्र में बिना उचित प्रमाणीकरण के पार करता है, तो सुरक्षा को नुकसान पहुंचता है। आरेख में विश्वास सीमाओं को स्पष्ट रूप से चिह्नित करना आवश्यक है।

जोखिम मूल्यांकन तालिका

निम्नलिखित तालिका सामान्य डेटा प्रवाह जोखिमों और उनके संबंधित सुरक्षा प्रभावों को संक्षेप में दर्शाती है।

| प्रवाह विशेषता | सुरक्षा जोखिम | संपादन प्रभाव |

|---|---|---|

| अनलेबल्ड डेटा प्रवाह | अज्ञात संवेदनशीलता, संभावित लीकेज | ऑडिट साक्ष्य आवश्यकताओं को पूरा नहीं करता है |

| एन्क्रिप्शन के बिना डेटा स्टोर | डेटा ब्रीच एक्सपोजर | जीडीपीआर/एचआईपीएआई उल्लंघन |

| सीधा बाहरी कनेक्शन | अनफिल्टर्ड पहुंच | एसओसी 2 नियंत्रण विफलता |

| तीसरे पक्ष को डेटा प्रवाह | नियंत्रण का नुकसान | जीडीपीआर अनुच्छेद 28 का उल्लंघन |

| लॉगिंग तंत्र नहीं है | घटनाओं का पता लगाने में असमर्थता | घटना प्रतिक्रिया विफलता |

🔄 चरण दर चरण प्रवाह मैपिंग प्रक्रिया

सुरक्षा-संगत डीएफडी बनाना एक व्यवस्थित प्रक्रिया है। इसमें वास्तुकारों, सुरक्षा � ingineers और संगति अधिकारियों के बीच सहयोग की आवश्यकता होती है। निम्नलिखित चरण प्रवाह को स्पष्ट करते हैं।

चरण 1: सूची और वर्गीकरण

किसी भी रेखा खींचने से पहले, आपको यह जानना होगा कि कौन सा डेटा मौजूद है। सभी डेटा संपत्तियों की व्यापक सूची बनाएं।

- सभी डेटा प्रकारों की पहचान करें (पीआईआई, एफएचआई, वित्तीय, बौद्धिक संपत्ति)।

- प्रत्येक डेटा प्रकार के लिए संवेदनशीलता लेबल निर्धारित करें।

- इस डेटा के प्रसंस्करण के कानूनी आधार को दस्तावेज़ीकृत करें।

- डेटा प्रकारों को विशिष्ट डेटाबेस या फाइल प्रणालियों से मैप करें।

चरण 2: प्रणाली सीमाओं को परिभाषित करें

प्रणाली की परिधि खींचें। इस रेखा के बाहर का सब कुछ बाहरी है। यह सीमा सुरक्षा मूल्यांकन की सीमा को परिभाषित करती है।

- नेटवर्क परिधि को स्पष्ट रूप से चिह्नित करें।

- सभी बाहरी इंटरफेस की पहचान करें (एपीआई, वेब पोर्ट, सॉकेट)।

- प्रणाली के भीतर विश्वास क्षेत्रों को परिभाषित करें (उदाहरण के लिए, डीएमजेड, आंतरिक, सीमित)।

चरण 3: प्रक्रियाओं को मैप करें

डेटा द्वारा गुजरे जाने वाले तार्किक चरणों को दस्तावेज़ीकृत करें। कोड के कार्यान्वयन के बजाय डेटा के रूपांतरण पर ध्यान केंद्रित करें।

- डेटा मांगने वाले बाहरी एजेंसी से शुरू करें।

- एप्लिकेशन के माध्यम से मार्ग बनाएं।

- प्रत्येक डेटाबेस इंटरैक्शन की पहचान करें।

- किसी भी बाहरी API कॉल को नोट करें जो सिस्टम द्वारा की गई हो।

चरण 4: सुरक्षा नियंत्रणों को टिप्पणी करें

नक्शे में सुरक्षा परत जोड़ें। इससे एक मानक प्रवाह आरेख को सुरक्षा संपत्ति में बदल दिया जाता है।

- प्रवाह को एन्क्रिप्शन प्रोटोकॉल के साथ लेबल करें।

- एक्सेस कंट्रोल के साथ डेटा स्टोर को टिप्पणी करें।

- ऑडिट बिंदुओं को चिह्नित करें जहां लॉग उत्पन्न होते हैं।

- स्टोरेज नोड्स पर डेटा रखे रहने की अवधि को इंगित करें।

चरण 5: समीक्षा और प्रमाणीकरण

एक आरेख केवल उसकी सटीकता के बराबर ही अच्छा होता है। प्रमाणीकरण सुनिश्चित करता है कि नक्शा वास्तविकता के अनुरूप है।

- डेवलपर्स के साथ वॉकथ्रू करें।

- लाइव वातावरण के खिलाफ आरेख की पुष्टि करें।

- नक्शे और वास्तविक कोड के बीच अंतर की जांच करें।

- किसी भी इंफ्रास्ट्रक्चर परिवर्तन के तुरंत बाद आरेख को अपडेट करें।

🏛️ डेटा सुविधा के लिए विशिष्ट विचार

आधुनिक संपादन में अक्सर डेटा सुविधा की आवश्यकताएं शामिल होती हैं। इसका अर्थ है कि डेटा विशिष्ट भौगोलिक स्थानों में रहना चाहिए। एक DFD इस प्रतिबंध को दर्शाना चाहिए।

- भौगोलिक टैगिंग:डेटा स्टोर को उनके भौतिक स्थान या क्लाउड क्षेत्र के साथ लेबल करें।

- प्रतिकृति मार्ग:दिखाएं कि डेटा कहां कॉपी किया जाता है। यदि डेटा यूरोप से यूएस में जाता है, तो इसके लिए विशिष्ट कानूनी तर्क की आवश्यकता होती है।

- प्रसंस्करण स्थान:नोट करें कि गणना कहां होती है। भले ही डेटा यूरोपीय संघ में रहे, एक अलग क्षेत्र में प्रसंस्करण करने से संपादन समस्याएं उत्पन्न हो सकती हैं।

इन बातों के बारे में ध्यान न देने से गंभीर दंड हो सकता है। आरेख डेटा निवास नीतियों के सम्मान के दृश्य साक्ष्य के रूप में कार्य करता है।

📝 रखरखाव और संस्करण नियंत्रण

एक सुरक्षा DFD एक जीवित दस्तावेज है। प्रणालियां बदलती हैं, फीचर्स जोड़े जाते हैं, और इंफ्रास्ट्रक्चर को पुनर्गठित किया जाता है। यदि आरेख को अपडेट नहीं किया जाता है, तो यह संपत्ति के बजाय दायित्व बन जाता है।

परिवर्तन प्रबंधन एकीकरण

आरेख अपडेट को सॉफ्टवेयर विकास चक्र (SDLC) का हिस्सा होना चाहिए। कोई भी फीचर फ्लो मैप के संबंधित अपडेट के बिना डेप्लॉय नहीं किया जाना चाहिए।

- चार्ट संस्करणों को कोड के कॉमिट से लिंक करें।

- कोड समीक्षा के दौरान चार्ट की समीक्षा करना आवश्यक बनाएं।

- अनधिकृत प्रवाहों का पता लगाने के लिए संभव होने पर जांच को स्वचालित करें।

- पूर्ण चार्ट पुनर्प्रमाणीकरण के लिए एक योजना बनाएं (उदाहरण के लिए, तिमाही रूप से)।

चार्ट की जांच

नियमित जांच सुनिश्चित करती है कि दस्तावेज उपयोगी बना रहे। इसमें बुनियादी ढांचे की वर्तमान स्थिति के खिलाफ चार्ट की जांच शामिल है।

- सत्यापित करें कि सभी सक्रिय एंडपॉइंट मानचित्र पर हैं।

- सुनिश्चित करें कि प्रचलित प्रक्रियाओं को हटा दिया गया है।

- सुनिश्चित करें कि सुरक्षा लेबल नवीनतम हैं।

- सत्यापित करें कि विश्वास सीमाएं नहीं बदली हैं।

🛠️ तकनीकी कार्यान्वयन विवरण

प्रवाहों के दस्तावेजीकरण के समय, विशिष्ट तकनीकी विवरण मूल्य जोड़ते हैं। इससे � ingineers को नियंत्रणों को सही तरीके से लागू करने में मदद मिलती है।

डेटा वर्गीकरण

सभी डेटा को समान रूप से नहीं लिया जाता है। DFD में डेटा प्रकारों के बीच दृश्य रूप से अंतर करना चाहिए।

- सार्वजनिक:कोई विशेष नियंत्रण की आवश्यकता नहीं है।

- आंतरिक:कर्मचारियों तक ही पहुंच सीमित है।

- गोपनीय:एन्क्रिप्शन और सख्त पहुंच लॉगिंग आवश्यक है।

- सीमित: सर्वोच्च सुरक्षा स्तर, जिसमें अक्सर अलग भंडारण की आवश्यकता होती है।

विश्वास सीमाएं

हर बार डेटा किसी सीमा को पार करता है, तो वह खतरे में होता है। चार्ट में इन रेखाओं को स्पष्ट रूप से चिह्नित करना आवश्यक है।

- नेटवर्क सीमा: यहां फायरवॉल नियम लागू होते हैं।

- एप्लिकेशन सीमा: यहां इनपुट सत्यापन और प्रमाणीकरण लागू होते हैं।

- डेटाबेस सीमा: यहां एक्सेस कंट्रोल सूचियां और एन्क्रिप्शन लागू होते हैं।

- संगठनात्मक सीमा: यहाँ अनुबंध और डेटा प्रसंस्करण समझौते लागू होते हैं।

📊 दृश्य दस्तावेज़ीकरण का मूल्य

पाठ-आधारित दस्तावेज़ीकरण अक्सर पढ़ने और बनाए रखने में कठिन होता है। दृश्य आरेख तुरंत स्पष्टता प्रदान करते हैं। वे स्टेकहोल्डर्स को जटिल प्रणालियों को तेजी से समझने में सक्षम बनाते हैं।

- संचार: एक आरेख तकनीकी टीमों और प्रबंधन के बीच के अंतर को पार करता है।

- प्रशिक्षण: नए कर्मचारी एक नक्शे के साथ प्रणाली संरचना तेजी से सीख सकते हैं।

- घटना प्रतिक्रिया: एक उल्लंघन के दौरान, प्रतिक्रिया करने वालों को यह जानने की आवश्यकता होती है कि डेटा कहाँ बहता है ताकि समस्या को अलग किया जा सके।

- अनुकूलन: अनावश्यक डेटा प्रवाहों की पहचान करने से प्रदर्शन में सुधार होता है और लागत कम होती है।

सटीक प्रवाह नक्शे बनाने में समय निवेश करने से सुरक्षा स्थिति और सुसंगतता की तैयारी में लाभ मिलता है। इससे प्रतिक्रियात्मक ठीक करने के बजाय सक्रिय डिज़ाइन पर ध्यान केंद्रित करने में सुधार होता है।

🔐 सुरक्षा वास्तुकारों के लिए सर्वोत्तम प्रथाएँ

DFD को विश्वसनीय उपकरण बनाए रखने के लिए, इन सर्वोत्तम प्रथाओं का पालन करें।

- इसे सरल रखें: भारी बनावट से बचें। यदि एक आरेख बहुत जटिल है, तो इसे कई दृश्यों में विभाजित करें।

- मानक प्रतीकों का उपयोग करें: सुनिश्चित करें कि हर कोई उपयोग किए गए नोटेशन को समझता है।

- अक्सर अद्यतन करें: आरेख को कोड के रूप में व्यवहार करें।

- आरेख को सुरक्षित रखें: DFD में स्वयं संवेदनशील जानकारी होती है। फ़ाइल को अनधिकृत पहुँच से सुरक्षित रखें।

- सुरक्षा उपकरणों के साथ एकीकृत करें: जहां संभव हो, आरेख के तत्वों को दोषसूचक या कॉन्फ़िगरेशन मैनेजमेंट डेटाबेस से जोड़ें।

इन दिशानिर्देशों का पालन करने से सुरक्षा टीमें जोखिम प्रबंधन के लिए एक मजबूत ढांचा बना सकती हैं। आरेख डेटा सुरक्षा के लिए एकमात्र सत्य स्रोत बन जाता है।

🚀 आगे बढ़ना

सुरक्षा और सुसंगतता निरंतर यात्राएँ हैं। इन्हें निरंतर जागरूकता और अनुकूलन की आवश्यकता होती है। डेटा प्रवाह आरेख इस जटिलता को समझने के लिए आवश्यक संरचना प्रदान करते हैं। प्रत्येक बाइट डेटा गतिविधि के नक्शा बनाकर, संगठनों को अपनी संपत्ति की रक्षा के लिए आवश्यक दृश्यता प्राप्त होती है।

अपने वर्तमान दस्तावेज़ीकरण की समीक्षा से शुरुआत करें। अपने प्रवाह नक्शों में अंतराल की पहचान करें। अपनी सुरक्षा टीम को नियंत्रण सूचना के साथ मौजूदा आरेखों को टिप्पणी करने के लिए संलग्न करें। समय के साथ, इन आरेख आपकी सुरक्षा संरचना की रीढ़ बन जाएंगे।

याद रखें, एक नक्शा तभी उपयोगी होता है जब वह सटीक हो। इन दस्तावेज़ों को बनाए रखने के लिए संसाधनों की नियुक्ति करें। DFD को बनाए रखने की लागत एक सुसंगतता विफलता या डेटा लीक की लागत से बहुत कम है। दृश्यता सुरक्षा की ओर बढ़ने का पहला कदम है।