現代の組織は膨大な量の機密情報を扱っています。このデータを保護するには、ファイアウォールや暗号化だけでは不十分です。情報がシステム内をどのように移動しているかを明確に理解することが必要です。ここに、データフローダイアグラム(DFD)を用いたセキュリティおよびコンプライアンスフローマッピングの重要性が現れます。適切に構築されたDFDは、リスクの特定、規制遵守の確保、システムの整合性維持に不可欠な視覚的基盤を提供します。

データの流れを可視化できない場合、セキュリティチームは盲目的に活動することになります。コンプライアンス監査が失敗する原因は、制御の不足ではなく、情報の流れを追跡できないことにあります。このガイドでは、セキュリティおよびコンプライアンス要件をデータフロー文書に直接統合するための手法を詳述します。マッピングの技術的側面、主要な規制フレームワークの具体的な要件、図の正確性を維持するために必要な継続的なメンテナンスについても検討します。

🔍 セキュリティ文脈におけるデータフローダイアグラムの理解

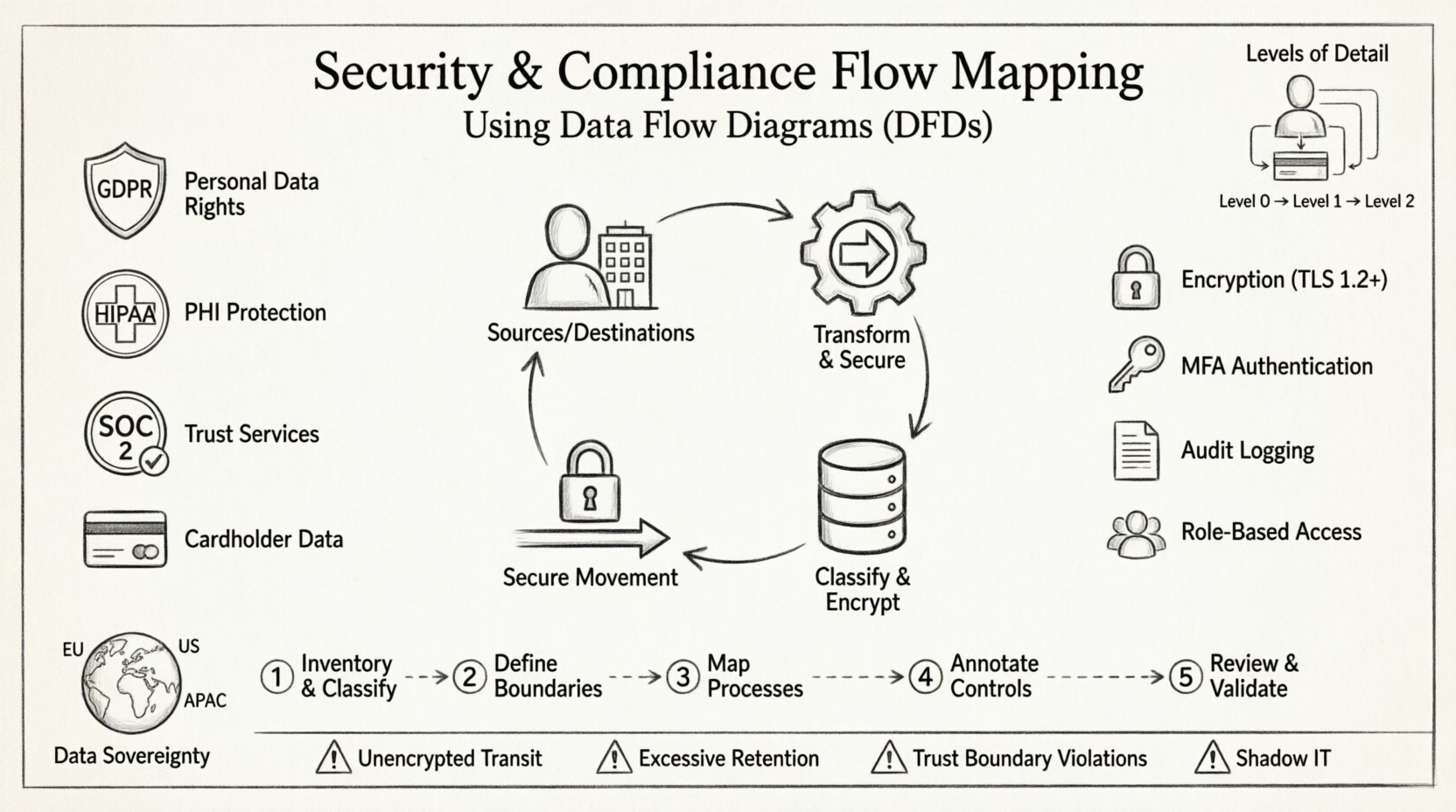

データフローダイアグラム(DFD)は、情報システム内を流れるデータの流れを図式化したものです。セキュリティ文脈において、DFDは単なるプロセスマップではなく、データ資産とその移動をリスト化したものです。データが作成され、保存され、処理され、破棄される場所を特定します。

セキュリティDFDの核心的な構成要素

- 外部エンティティ: これらはシステム境界外のデータの発信元または受信先を表します。ユーザー、サードパーティのベンダー、規制当局などが例です。セキュリティマッピングにおいて、これらはアクセス制御の検証にとって重要なポイントです。

- プロセス: これらはデータを変換する活動を指します。各プロセスは、機密データを安全に扱えるかどうかを評価する必要があります。データは静止時に暗号化されているか? アクセスはログ記録されているか?

- データストア: これらはデータが保持されるリポジトリを表します。セキュリティマッピングでは、各ストア内のデータ分類、暗号化状態、保持ポリシーに特に注意を払う必要があります。

- データフロー: データの移動を示す矢印です。これはコンプライアンスにおいて最も重要な要素です。各矢印は、保護が必要な潜在的な漏洩ポイントを表しています。

マッピングにおける詳細レベル

効果的なセキュリティマッピングには、複数の抽象レベルが必要です。高レベルの視点は概要を提供し、低レベルの視点は技術的実装に必要な詳細を提供します。

- コンテキスト図(レベル0): システムを単一のプロセスとして、外部エンティティとの相互作用を示します。これにより、セキュリティ監査の範囲が定義されます。

- レベル1図: 主要プロセスを主要なサブプロセスに分割します。ここでは、主要なデータストレージポイントおよび重要な外部インターフェースが定義されます。

- レベル2図: レベル1プロセスをさらに分解します。このレベルは、詳細なリスク評価やペネトレーションテストの計画においてしばしば必要とされます。

複数のレベルを使用することで、セキュリティ制御が適切な粒度で適用されることを保証します。単一の図では、ビジネスロジックと技術的セキュリティ要件の両方を同時に捉えることはしばしば困難です。

📋 DFDへのコンプライアンス要件の統合

コンプライアンスは追加機能ではなく、アーキテクチャ文書の基盤に組み込まれるべきものです。異なる規制は特定のデータ取り扱い方法を要求します。強固なDFDは、これらの義務を視覚的に反映しなければなりません。

主要な規制フレームワーク

セキュリティフローのマッピングには、特定の法的および業界標準に関する知識が必要です。図は監査に必要な証拠を裏付ける必要があります。

- GDPR(一般データ保護規則):個人データに焦点を当てています。DFDは、個人データがシステムに入り、出る場所を明確に特定しなければなりません。データがどこに保存されているかを示すことで、「消去される権利」を支援しなければなりません。

- HIPAA(健康保険移転および責任法): プロテクトされた健康情報(PHI)を規定します。図は、PHIの送信中および保存中の暗号化を示す必要があります。また、データストアへのアクセス権を持つ人物を特定する必要があります。

- SOC 2: 信頼サービス基準に焦点を当てる。DFDは、監視やインシデント対応の経路など、セキュリティコントロールの論理的アーキテクチャを示すのに役立つ。

- PCI-DSS: カードホルダー情報の取り扱いを規定する。図は、カードホルダー情報環境(CDE)をネットワークの他の部分から明確に区別する必要がある。

コントロールを図の要素にマッピングする

DFDを監査対応にするため、セキュリティコントロールは図上に直接注釈を付けるべきである。これにより、同期がずれる可能性のある別途の文書作成の必要性が減る。

- 暗号化: データフローにロックの記号や、TLS 1.2以上を使用していることを示す特定のラベルを付ける。

- 認証: 特定のプロセスにおいて、多要素認証(MFA)が必要な場所を示す。

- ロギング: オーディットログが生成され、保存される場所を示す。

- アクセス制御: データストアに、データの読み取りまたは書き込みに必要な特定の役割をラベルで示す。

⚠️ データフローにおける一般的なセキュリティリスク

DFDを作成するだけでは不十分である。文書を分析して脆弱性を特定する必要がある。一般的なリスクは、プロセスの間やデータストア自体に隠れていることが多い。

脆弱性の特定

- 送信中の未暗号化データ: データフローの矢印が暗号化ラベルなしで2つのシステムを接続している場合、中間者攻撃のリスクを示す。

- 過剰なデータ保持: 必要以上に情報を保持するデータストアは、コンプライアンス原則に違反する。図には保持期間を示す必要がある。

- シャドウIT: 実際には存在するが、図にないプロセスは管理されていないリスクを示す。図が実際のインフラ構成と一致していることを確認するため、定期的なレビューが必要である。

- 信頼境界の違反: データが適切な検証なしに信頼できる領域から信頼できない領域へ移行する場合、セキュリティが損なわれる。図は信頼境界を明確にマークしなければならない。

リスク評価表

以下の表は、一般的なデータフローリスクとそれに対応するセキュリティ上の影響を概説している。

| フローの特徴 | セキュリティリスク | コンプライアンスへの影響 |

|---|---|---|

| ラベルなしのデータフロー | 未知の機密性、漏洩の可能性 | 監査証跡要件を満たさない |

| 暗号化なしのデータストア | データ漏洩のリスク | GDPR/HIPAA違反 |

| 直接的な外部接続 | フィルタリングなしのアクセス | SOC 2コントロールの不備 |

| 第三者へのデータフロー | 制御の喪失 | GDPR第28条違反 |

| ログ記録メカニズムなし | インシデント検出の困難 | インシデント対応の失敗 |

🔄 ステップバイステップのフローマッピングプロセス

セキュリティ準拠のDFDを構築することは、体系的なプロセスです。アーキテクト、セキュリティエンジニア、コンプライアンス担当者間の連携が必要です。以下のステップがワークフローを概説しています。

ステップ1:インベントリと分類

線を描く前に、どのようなデータが存在するかを把握する必要があります。すべてのデータ資産の包括的なインベントリを作成してください。

- すべてのデータタイプ(PII、PHI、財務情報、知的財産)を特定してください。

- 各データタイプに機密性ラベルを割り当てます。

- このデータ処理の法的根拠を文書化してください。

- データタイプを特定のデータベースまたはファイルシステムにマッピングします。

ステップ2:システム境界の定義

システムの境界線を描きます。この線の外側はすべて外部です。この境界がセキュリティ評価の範囲を定義します。

- ネットワーク境界を明確にマークしてください。

- すべての外部インターフェース(API、Webポート、ソケット)を特定してください。

- システム内の信頼ゾーンを定義します(例:DMZ、内部、制限領域)。

ステップ3:プロセスのマッピング

データが経験する論理的なステップを文書化する。コードの実装よりも、データの変換に注目する。

- データを要求する外部エンティティから始めること。

- アプリケーション内を通過する経路を描く。

- すべてのデータベース操作を特定する。

- システムが行う外部API呼び出しをすべてメモする。

ステップ4:セキュリティ制御を注記する

地図にセキュリティ層を追加する。これにより、標準的なフローダイアグラムがセキュリティ資産に変化する。

- データフローに暗号化プロトコルをラベル付けする。

- データストアにアクセス制御を注記する。

- ログが生成される監査ポイントをマークする。

- ストレージノード上にデータ保持期間を示す。

ステップ5:レビューと検証

図はその正確さに等しい。検証により、地図が現実と一致していることを保証する。

- 開発者とウォークスルーを行う。

- ライブ環境と照合して図を検証する。

- 地図と実際のコードの間に不一致がないか確認する。

- インフラ構成の変更後は、直ちに図を更新する。

🏛️ データ主権に関する特別な考慮事項

現代のコンプライアンスにはしばしばデータ主権の要件が含まれる。これは、データが特定の地理的場所に存在しなければならないことを意味する。DFDはこの制約を反映しなければならない。

- 地理的タグ付け:データストアに物理的位置またはクラウドリージョンをラベル付けする。

- レプリケーション経路:データがコピーされる場所を示す。データがヨーロッパから米国へ移動する場合、特定の法的根拠が必要となる。

- 処理場所:計算が行われる場所をメモする。データがEU内に留まっていても、異なる地域での処理はコンプライアンス問題を引き起こす可能性がある。

これらのニュアンスを無視すると、重大な罰則につながる。図は、データ所在ポリシーが尊重されていることを視覚的に証明するものとなる。

📝 メンテナンスとバージョン管理

セキュリティDFDは、常に更新される文書である。システムは変化し、機能が追加され、インフラ構造が再設計される。図が更新されなければ、資産ではなく負債となる。

変更管理の統合

図の更新はソフトウェア開発ライフサイクル(SDLC)の一部でなければならない。フローマップに対応する更新がなければ、いかなる機能もデプロイしてはならない。

- 図のバージョンをコードのコミットに関連付ける。

- コードレビューの際に図のレビューを必須とする。

- 可能な限りチェックを自動化して、不正なフローを検出する。

- 図の完全な再検証のスケジュールを確立する(例:四半期ごと)。

図の監査

定期的な監査により、文書が有用な状態を保つ。これは、図をインフラの現在の状態と照合することを含む。

- すべてのアクティブなエンドポイントが地図上に存在することを確認する。

- 非推奨となったプロセスが削除されていることを確認する。

- セキュリティラベルが最新であることを確認する。

- 信頼境界が移動していないことを検証する。

🛠️ 技術的実装の詳細

フローを文書化する際、具体的な技術的詳細が価値をもたらす。これによりエンジニアが制御を正しく実装できる。

データ分類

すべてのデータが同じように扱われるわけではない。DFDはデータタイプ間を視覚的に区別すべきである。

- 公開:特別な制御は不要。

- 社内:従業員に限定されたアクセス。

- 機密:暗号化と厳格なアクセスログ記録が必要。

- 制限:最高レベルの保護であり、多くの場合、別途のストレージが必要。

信頼境界

データが境界を越えるたびにリスクが生じる。図はこれらの境界線を明確にマークしなければならない。

- ネットワーク境界:ファイアウォールルールがここに適用される。

- アプリケーション境界:入力検証と認証がここに適用される。

- データベース境界:アクセス制御リストと暗号化がここに適用される。

- 組織境界:ここには契約およびデータ処理に関する合意が適用されます。

📊 ビジュアルドキュメンテーションの価値

テキストベースのドキュメンテーションは、しばしば読みにくく、保守が難しい。ビジュアルな図表は即座に明確さを提供する。ステークホルダーが複雑なシステムを迅速に理解できるようにする。

- コミュニケーション: 図表は技術チームと経営陣の間の溝を埋める。

- トレーニング: 新入社員は地図を用いることで、システムアーキテクチャをより迅速に学習できる。

- インシデント対応: ブリーチ発生時、対応担当者はデータの流れ先を把握し、問題を隔離する必要がある。

- 最適化:不要なデータフローを特定することで、パフォーマンスの向上とコスト削減が可能になる。

正確なフローマップを作成するための時間投資は、セキュリティ体制とコンプライアンス対応力の向上という利益をもたらす。これは、反応型の修正から予防的な設計への焦点のシフトを実現する。

🔐 セキュリティアーキテクトのためのベストプラクティス

DFDが信頼できるツールのまま保つためには、以下のベストプラクティスに従うべきである。

- シンプルを心がける: 混雑を避ける。図が複雑すぎる場合は、複数のビューに分割する。

- 標準的な記号を使用する: すべての人が使用されている記法を理解していることを確認する。

- 頻繁に更新する: 図をコードと同様に扱う。

- 図を保護する: DFD自体が機密情報を含んでいる。ファイルが不正アクセスされないよう保護する。

- セキュリティツールと統合する: 可能な限り、図の要素を脆弱性スキャナーや構成管理データベースとリンクする。

これらのガイドラインに従うことで、セキュリティチームはリスク管理の強固なフレームワークを構築できる。図はデータセキュリティに関する唯一の真実の情報源となる。

🚀 今後の展望

セキュリティとコンプライアンスは継続的な旅である。常に注意を払い、適応し続ける必要がある。データフローダイアグラムは、この複雑さを乗り越えるために必要な構造を提供する。データ移動のすべてのバイトをマッピングすることで、組織は資産を保護するために必要な可視性を得る。

まずは現在のドキュメンテーションを監査し、フローマップのギャップを特定する。セキュリティチームに、既存の図に制御情報を注釈するよう依頼する。時間とともに、これらの図はセキュリティアーキテクチャの基盤となる。

思い出そう。地図は正確でなければ意味がない。これらの文書を維持するためのリソースを割り当てるべきだ。DFDの維持コストは、コンプライアンス違反やデータ漏洩のコストよりもはるかに低い。可視性はセキュリティへの第一歩である。