Hermetyzacja stanowi jedną z podstawowych kolumn projektowania obiektowego. Jest to mechanizm umożliwiający zarządzanie złożonością systemów oprogramowania poprzez łączenie danych i metod działających na tych danych w jednym elemencie. Ten zasada nie polega jedynie na ukrywaniu informacji; polega na definiowaniu jasnych granic interakcji między składnikami. Kontrolując dostęp do stanów wewnętrznych, programiści zapewniają, że integralność obiektu jest zachowana przez cały cykl życia aplikacji.

W nowoczesnej architekturze oprogramowania celem jest tworzenie systemów odpornych, łatwych w utrzymaniu i skalowalnych. Hermetyzacja bezpośrednio przyczynia się do tych celów. Zmniejsza obszar, na który może wpływać kod zewnętrzny, ograniczając tym samym potencjalne skutki niepożądane. Gdy moduł jest dobrze hermetyzowany, zmiany w jego wewnętrznej implementacji nie wymagają koniecznie zmian w kodzie, który go wykorzystuje. Ta separacja odpowiedzialności jest kluczowa dla dużych zespołów programistycznych pracujących nad skomplikowanymi projektami.

📦 Zrozumienie podstawowego pojęcia

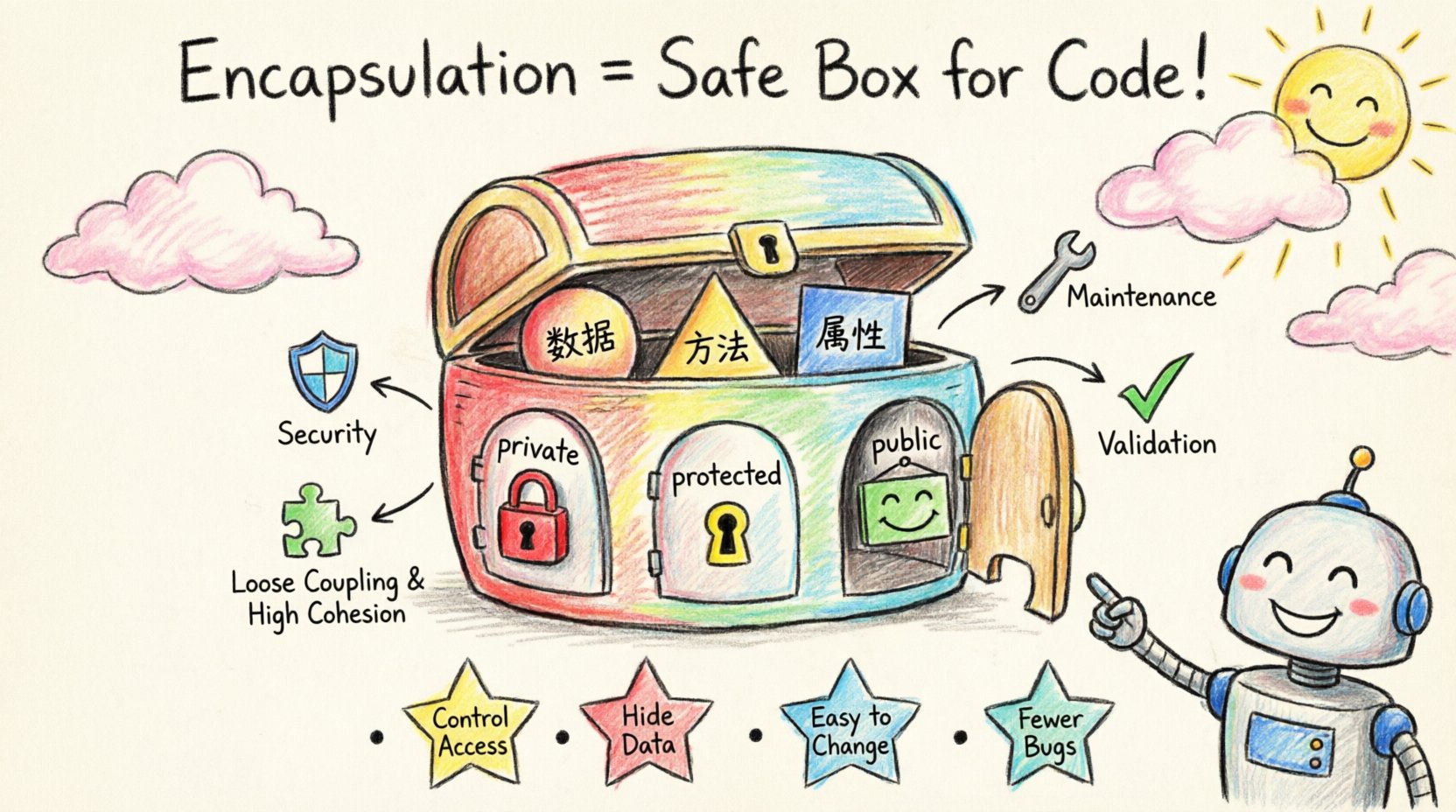

W centrum wszystkiego, hermetyzacja to połączenie. Łączy stan (atrybuty) i zachowanie (metody) pojęcia w jednolity element. Wyobraź sobie fizyczny pojemnik. Wewnątrz pojemnika mogą znajdować się różne przedmioty, narzędzia lub poufne dokumenty. Pojemnik ma pokrywę, która chroni te przedmioty i utrzymuje je w porządku. Użytkownicy zewnętrzni mogą interagować z pojemnikiem, ale nie mogą bezpośrednio widzieć ani dotykać jego zawartości, chyba że skorzystają z odpowiednich kanałów.

W kontekście programowania obiekt pełni rolę tego pojemnika. Przechowuje pola danych i udostępnia metody, które pozwalają innym częściom systemu żądać informacji lub wykonywać działania. Jednak pola danych wewnętrznych nie są bezpośrednio dostępne. Ta ograniczona dostępność zapobiega umieszczeniu obiektu w nieprawidłowym stanie przez kod zewnętrzny.

Dlaczego to ważne? 🤔

Bez hermetyzacji dane są swobodnie dostępne. Każda część programu może je modyfikować w dowolnym momencie. To prowadzi do tzw. „kodu spaghetti”, gdzie zależności są splątane i trudne do śledzenia. Jeśli zmienna zmienia się nieoczekiwanie, znalezienie źródła błędu staje się koszmarem. Hermetyzacja wprowadza dyscyplinę.

- Kontrola: Decydujesz, kiedy i jak dane są modyfikowane.

- Bezpieczeństwo:Poufne informacje pozostają ukryte przed nieuprawnionym dostępem.

- Utrzymanie:Możesz zmieniać logikę wewnętrzną bez naruszania reszty systemu.

- Debugowanie:Błędy są łatwiejsze do izolacji, ponieważ interfejs jest stabilny.

🔒 Mechanizmy kontroli dostępu

Aby osiągnąć hermetyzację, języki programowania oferują modyfikatory dostępu. Te słowa kluczowe definiują widoczność klas, metod i pól. Choć składnia może się różnić, podstawowa logika pozostaje spójna w większości paradygmatów obiektowych.

Trzy poziomy widoczności

| Modyfikator | Zakres widoczności | Przypadek użycia |

|---|---|---|

| Private | Dostępne wyłącznie w obrębie tej samej klasy | Stan wewnętrzny, który nigdy nie może być bezpośrednio modyfikowany |

| Protected | Dostępne w obrębie klasy i jej podklas | Stan, który musi być dziedziczony, ale nie może być publicznie udostępniony |

| Public | Dostępne z dowolnego miejsca | Zamierzony interfejs dla zewnętrznej interakcji |

Używanie privateSkuteczne wykorzystanie „private” jest najpowszechniejszą strategią silnej enkapsulacji. Gdy pole jest prywatne, żadna inna klasa nie może odczytywać ani zapisywać go bezpośrednio. Zamiast tego muszą wywołać metodę publiczną. Ta metoda, często nazywana gettem lub settem, działa jak strażnik.

🛡️ Integralność danych i niezmienniki

Jednym z głównych obowiązków enkapsulacji jest utrzymanie niezmienników danych. Niezmiennik to warunek, który musi zawsze być prawdziwy, aby obiekt działał poprawnie. Na przykład obiekt konta bankowego nigdy nie powinien mieć ujemnego salda, jeśli zasady biznesowe tego nie dopuszczają.

Weryfikacja danych wejściowych

Przynajmniej wszystkie zmiany muszą przechodzić przez metodę publiczną, co pozwala na weryfikację danych przed ich zapisaniem. Tutaj znajduje się logika. Jeśli spróbujesz ustawić saldo na liczbę ujemną, metoda może odrzucić żądanie lub rzucić błąd.

- Weryfikacja: Sprawdź, czy wartość spełnia wymagania.

- Normalizacja: Przekształć dane do standardowego formatu przed zapisem.

- Rejestrowanie: Zapisz, kiedy występują wrażliwe zmiany, w celu audytu.

Rozważ obiekt profilu użytkownika. Jeśli system wymaga, aby adres e-mail był poprawny, metoda set powinna sprawdzić jego format. Jeśli format jest niepoprawny, metoda odrzuca aktualizację. Dzięki temu baza danych pozostaje czysta i zapobiega się błędom w dalszych etapach, gdy e-mail będzie używany do powiadomień.

🔗 Zależność i spójność

Enkapsulacja bezpośrednio wpływa na dwa kluczowe wskaźniki w projektowaniu oprogramowania: zależność i spójność.

Niska zależność

Zależność odnosi się do stopnia wzajemnej zależności między modułami oprogramowania. Wysoka zależność oznacza, że moduły silnie opierają się na szczegółach wewnętrznych innych modułów. Powoduje to niewygodność systemu. Jeśli zmienisz jeden moduł, możesz uszkodzić wiele innych. Enkapsulacja zmniejsza zależność, ukrywając szczegóły implementacji. Inne moduły znają tylko interfejs publiczny, a nie wewnętrzną pracę.

Wysoka spójność

Spójność opisuje, jak blisko związane są obowiązki pojedynczego modułu. Moduł o wysokiej spójności robi jedną rzecz i robi ją dobrze. Enkapsulacja pomaga osiągnąć wysoką spójność, grupując powiązane dane i metody razem. Na przykład klasa „PaymentProcessor” powinna obsługiwać całą logikę związana z przetwarzaniem płatności, a nie tylko pojedynczą zmienną.

Gdy masz wysoką spójność i niską zależność, system jest modułowy. Możesz zastąpić moduł lepszym rozwiązaniem, nie wpływając na resztę aplikacji. To właśnie jest esencja elastycznego projektowania.

🛠️ Strategie implementacji

Istnieje kilka wzorców i technik używanych do skutecznej implementacji enkapsulacji. Zrozumienie ich pomaga pisać czystszy kod.

1. Wzorzec gettera i settera

Jest to najbardziej tradycyjny sposób. Udostępniasz metody publiczne do odczytu i zapisu pól prywatnych. Jednak nowoczesny projekt sugeruje ostrożność. Nieograniczone settery mogą być niebezpieczne. Pozwalają kodowi zewnętrznemu obejść logikę weryfikacji, jeśli nie są odpowiednio zaimplementowane.

Zamiast dostarczać setter dla każdego pola, rozważ dostarczenie metody, która logicznie aktualizuje stan. Na przykład zamiast metody o nazwiesetBalance, możesz mieć metodę o nazwieaddFunds. Zapewnia zgodność z regułami biznesowymi i zapobiega stanom nieprawidłowym, takim jak ustawienie salda na zero, jeśli konto jest zamknięte.

2. Obiekty niemutowalne

Niemutowalność to najwyższa forma hermetyzacji. Po utworzeniu obiektu jego stan nie może być zmieniony. Usuwa to ryzyko przypadkowej modyfikacji przez inne części systemu. Obiekty niemutowalne są domyślnie bezpieczne pod kątem wątków, ponieważ ich stan nie zmienia się, więc nie są potrzebne blokady.

Aby utworzyć nowy stan, tworzysz nowy obiekt. Ten podejście upraszcza rozumienie kodu, ponieważ wiesz, że obiekt, który trzymasz, nie zmieni się podczas jego użytkowania.

3. Separacja interfejsów

Nie eksponuj wszystkiego. Twórz specjalizowane interfejsy dla konkretnych potrzeb. Jeśli klasa ma dziesięć metod publicznych, ale konkretny klient potrzebuje tylko trzech, eksponuj tylko te trzy. Zmniejsza to obszar podatny na nieprawidłowe użycie i utrzymuje kontrakt jasny.

⚠️ Powszechne pułapki

Nawet z najlepszymi intencjami programiści często wpadają w pułapki, które osłabiają hermetyzację.

- Obiekty Boga: Klasy, które zbyt dużo wiedzą o innych obiektach. Powoduje to silne powiązanie i narusza zasadę rozdzielenia odpowiedzialności.

- Pola publiczne: Deklarowanie pól jako publicznych usuwa możliwość weryfikacji lub rejestrowania dostępu. Powinno to być unikane.

- Zbyt duża hermetyzacja: Ukrywanie danych, które powinny być współdzielone między modułami, może prowadzić do nadmiernie złożonego kodu. Znajdź równowagę między bezpieczeństwem a użytecznością.

- Naruszanie niezmienników: Pozwalanie metodzie wprowadzić obiekt w stan, w którym naruszane są niezmienniki, nawet tymczasowo, może spowodować warunki wyścigu lub błędy logiczne.

🔄 Interakcja z innymi zasadami

Hermetyzacja nie działa samodzielnie. Współpracuje wąsko z innymi zasadami projektowania.

Abstrakcja

Podczas gdy hermetyzacja ukrywa szczegóły implementacji, abstrakcja definiuje interfejs. Hermetyzacja to „jak” (ukrywanie danych), a abstrakcja to „co” (definiowanie zachowania). Nie możesz mieć skutecznej abstrakcji bez hermetyzacji, ponieważ abstrakcja opiera się na ukryciu szczegółów wewnętrznych.

Dziedziczenie

Dziedziczenie pozwala klasie przyjąć właściwości z innej klasy. Hermetyzacja zapewnia, że klasa nadrzędna nie ujawnia swojej wewnętrznej implementacji klasie potomnej, chyba że jest to konieczne. Jeśli klasa nadrzędna opiera się na swojej strukturze wewnętrznej, klasa potomna staje się od niej zależna, co zmniejsza elastyczność.

Polimorfizm

Polimorfizm pozwala traktować obiekty jako instancje klasy nadrzędnej zamiast ich rzeczywistej klasy. Hermetyzacja zapewnia, że wspólny interfejs zdefiniowany przez klasę nadrzędna jest jedynym sposobem interakcji z obiektem. Pozwala to na wymianę różnych implementacji bez zmiany kodu, który ich używa.

🚀 Przyszłościowe zabezpieczenie i utrzymanie

Systemy oprogramowania ewoluują. Wymagania się zmieniają. Technologie uaktualniają się. Hermetyzacja to strategia na długowieczność.

Refaktoryzacja

Gdy musisz przepisać kod, hermetyzacja czyni to bezpieczniejszym. Jeśli logika wewnętrzna klasy się zmienia, ale interfejs publiczny pozostaje ten sam, reszta systemu pozostaje niezmieniona. Pozwala to zespołom poprawiać wydajność lub naprawiać błędy bez konieczności ogromnej przepisania kodu zależnego.

Testowanie

Testy jednostkowe opierają się na izolowaniu składników. Hermetyzacja wspiera to, pozwalając testować klasę w izolacji. Nie musisz konfigurować całego środowiska, aby przetestować jedną metodę. Możesz zasymulować dane wejściowe i zweryfikować dane wyjściowe, nie martwiąc się stanem wewnętrznym innych obiektów.

Bezpieczeństwo

W aplikacjach wymagających wysokiego poziomu bezpieczeństwa, ukrywanie danych jest kluczowe. Uwzględnienie zapobiega nieautoryzowanemu dostępowi do wrażliwych pól, takich jak hasła, tokeny lub informacje osobiste. Zapewnia, że tylko autoryzowane metody mogą obsługiwać te dane, zmniejszając powierzchnię ataku.

🧩 Zaawansowane rozważania

Wraz z rozwojem systemów, zastosowanie ujęcia staje się bardziej subtelne.

Bezpieczeństwo wątkowe

W środowiskach współbieżnych wiele wątków może uzyskać dostęp do tego samego obiektu. Uwzględnienie pomaga zarządzać dostępem do stanu za pomocą metod synchronizowanych. Jeśli stan wewnętrzny jest prywatny i modyfikowany wyłącznie za pomocą kontrolowanych metod, łatwiej zapewnić bezpieczeństwo wątkowe.

Wstrzykiwanie zależności

Uwzględnienie działa w takt z wstrzykiwaniem zależności. Zamiast tworzyć zależności wewnątrz klasy, są one przekazywane z zewnątrz. Dzięki temu klasa skupia się na swoim głównym zadaniu. Ułatwia również testowanie klasy, ponieważ można wstrzykiwać mockowe zależności.

Projektowanie interfejsu API

Podczas tworzenia bibliotek lub interfejsów API, uwzględnienie definiuje kontrakt. Decydujesz, co jest częścią publicznego interfejsu API, a co stanowi wewnętrzną implementację. Zmiana wewnętrznej implementacji powinna być zgodna z poprzednimi wersjami publicznego interfejsu API. Zapewnia to, że użytkownicy Twojej biblioteki nie muszą aktualizować kodu za każdym razem, gdy ulepszasz wewnętrzną logikę.

📝 Podsumowanie najlepszych praktyk

Aby skutecznie zastosować uwzględnienie, postępuj zgodnie z tymi zasadami:

- Domyślnie prywatne:Trzymaj pola prywatne, chyba że istnieje ważny powód, by je ujawnić.

- Weryfikuj dane wejściowe:Upewnij się, że wszystkie dane wprowadzane do obiektu spełniają wymagania.

- Minimalizuj metody publiczne:Ujawniaj tylko to, co jest niezbędne dla interfejsu.

- Używaj obiektów niemutowalnych:Preferuj niemutowalność tam, gdzie to możliwe, aby zmniejszyć złożoność zarządzania stanem.

- Dokumentuj zachowanie:Jasno dokumentuj, co robią metody publiczne, a nie jak to robią.

- Unikaj wycieków:Nie zwracaj odwołań do wewnętrznych obiektów zmienialnych.

Przestrzeganie tych praktyk pozwala programistom tworzyć systemy odpornościowe na zmiany. Uwzględnienie to nie tylko wymóg techniczny, ale także dyscyplina prowadząca do lepszej architektury oprogramowania. Zmusza programistę do myślenia o granicach i interakcjach, co prowadzi do bardziej zorganizowanego i logicznego kodu.

Pamiętaj, że celem nie jest ukrycie wszystkiego, ale kontrola przepływu informacji. Gdy dane przepływają przez kontrolowane kanały, błędy są wykrywane wczesnie, a system pozostaje stabilny. Ta stabilność jest fundamentem niezawodnej pracy programistycznej.

W miarę jak kontynuujesz projektowanie systemów, pamiętaj o zasadzie uwzględnienia. To narzędzie, które, gdy jest używane poprawnie, upraszcza złożoność i poprawia jakość Twojej pracy. Przekształca zbiór zmiennych i funkcji w zorganizowaną, logiczną jednostkę, która skutecznie spełnia potrzeby aplikacji.