Organizacje dzisiaj obsługują ogromne ilości wrażliwych informacji. Ochrona tych danych wymaga więcej niż tylko zapory ogniowe i szyfrowania. Wymaga jasnego zrozumienia, jak informacje poruszają się przez systemy. To właśnie tutaj mapowanie przepływu zabezpieczeń i zgodności za pomocą diagramów przepływu danych (DFD) staje się kluczowe. Dobrze skonstruowany DFD zapewnia wizualną podstawę niezbędną do identyfikacji ryzyk, zapewnienia zgodności z przepisami i utrzymania integralności systemu.

Bez widoczności przepływu danych zespoły ds. bezpieczeństwa działają na ślepo. Audyty zgodności często kończą się niepowodzeniem nie z powodu braku kontroli, ale ponieważ przepływ informacji nie może być śledzony. Niniejszy przewodnik szczegółowo opisuje metodologię integrowania wymagań dotyczących bezpieczeństwa i zgodności bezpośrednio w dokumentacji przepływu danych. Przeanalizujemy aspekty techniczne mapowania, specyficzne potrzeby głównych ram regulacyjnych oraz ciągłe utrzymanie diagramów w aktualnym stanie.

🔍 Zrozumienie diagramów przepływu danych w kontekście bezpieczeństwa

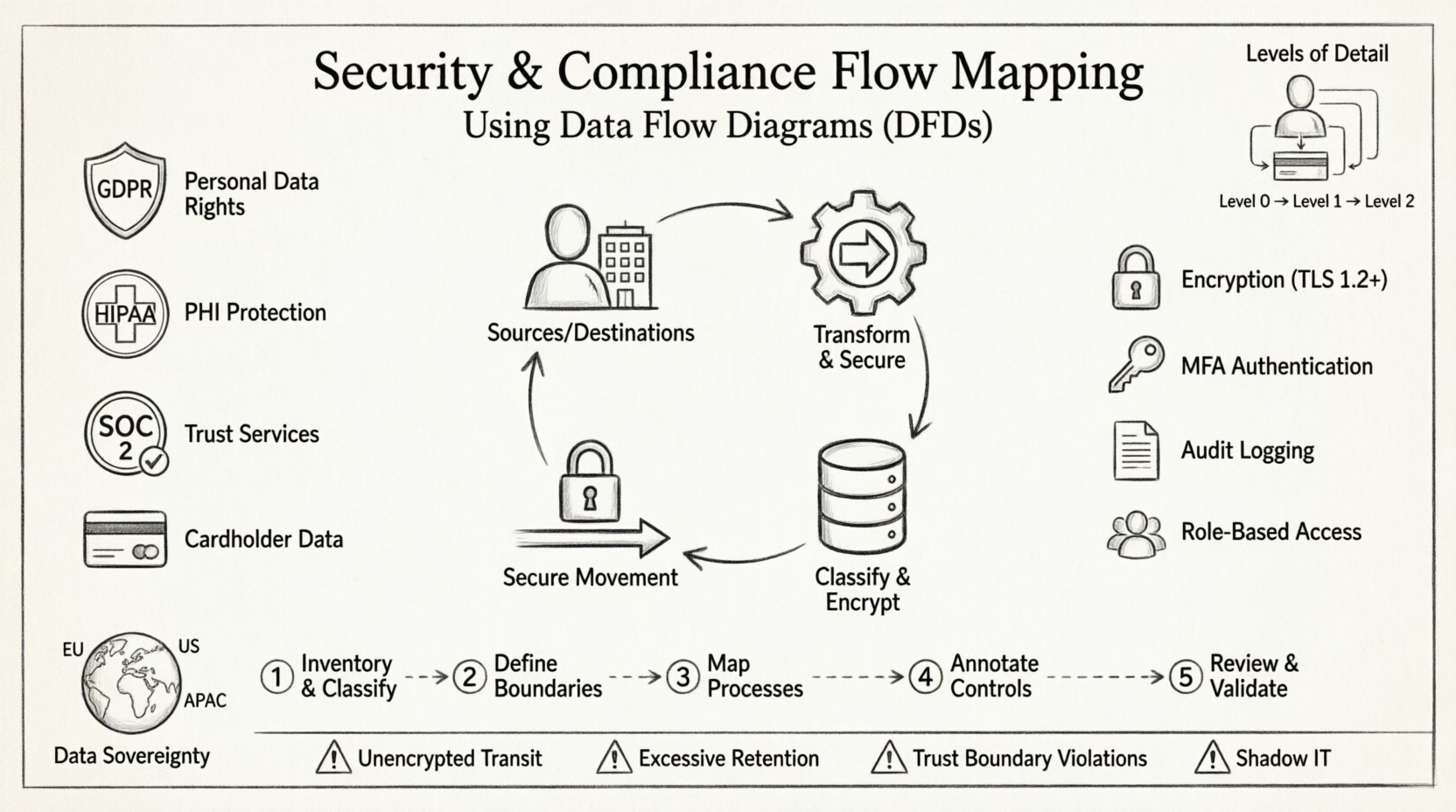

Diagram przepływu danych to graficzne przedstawienie przepływu danych przez system informacyjny. W kontekście bezpieczeństwa DFD nie jest jedynie mapą procesów; jest to spis aktywów danych i ich przepływu. Wskazuje, gdzie dane są tworzone, przechowywane, przetwarzane i niszczone.

Kluczowe elementy DFD w kontekście bezpieczeństwa

- Zewnętrzne jednostki: Odnoszą się do źródeł lub miejsc docelowych danych poza granicami systemu. Przykłady to użytkownicy, dostawcy zewnętrzni lub organy nadzorujące. W mapowaniu bezpieczeństwa są to kluczowe punkty do weryfikacji kontroli dostępu.

- Procesy: Są to działania, które przetwarzają dane. Każdy proces musi zostać oceniony pod kątem jego zdolności do bezpiecznego przetwarzania wrażliwych danych. Czy szyfruje dane w spoczynku? Czy rejestruje dostęp?

- Magazyny danych: Odnoszą się do magazynów, w których przechowywane są dane. Mapowanie bezpieczeństwa wymaga szczególnej uwagi na klasyfikację danych, status szyfrowania oraz zasady przechowywania w każdym magazynie.

- Przepływy danych: Strzałki pokazujące przepływ danych. Jest to najważniejszy element pod kątem zgodności. Każda strzałka oznacza potencjalny punkt narażenia, który musi być zabezpieczony.

Poziomy szczegółowości w mapowaniu

Skuteczne mapowanie bezpieczeństwa wymaga wielu poziomów abstrakcji. Widok najwyższego poziomu zapewnia przegląd, podczas gdy niższe poziomy oferują szczegółowość potrzebną do wdrożenia technicznego.

- Diagram kontekstowy (poziom 0): Pokazuje system jako pojedynczy proces oraz jego interakcje z jednostkami zewnętrznymi. Definiuje zakres audytu bezpieczeństwa.

- Diagram poziomu 1: Rozdziela główny proces na główne podprocesy. To tu definiowane są główne punkty przechowywania danych oraz kluczowe interfejsy zewnętrzne.

- Diagram poziomu 2: Dalsze rozkładanie procesów poziomu 1. Ten poziom często jest wymagany do szczegółowych ocen ryzyka oraz planowania testów przenikania.

Używanie wielu poziomów zapewnia, że kontrole bezpieczeństwa są stosowane w odpowiednim stopniu szczegółowości. Jedno diagram często nie może jednocześnie odzwierciedlać logiki biznesowej i wymagań technicznych bezpieczeństwa.

📋 Integracja wymagań zgodności do DFD

Zgodność nie jest dodatkiem; musi być wpleciona w tkankę dokumentacji architektury. Różne przepisy wymagają określonych praktyk obsługi danych. Solidny DFD musi wizualnie odzwierciedlać te wymagania.

Kluczowe ramy regulacyjne

Mapowanie przepływów bezpieczeństwa wymaga znajomości określonych przepisów prawnych i standardów branżowych. Diagram musi wspierać dowody wymagane podczas audytu.

- RODO (Ogólny rozporządzenie o ochronie danych): Skupia się na danych osobowych. DFD musi jasno wskazać, gdzie dane osobowe wchodzą i opuszczają system. Musi wspierać „Prawo do zapomnienia”, pokazując, gdzie dane są przechowywane, aby mogły zostać usunięte.

- HIPAA (Prawo o przenośności i odpowiedzialności w zakresie ubezpieczenia zdrowotnego): Reguluje poufane informacje medyczne (PHI). Diagram musi pokazywać szyfrowanie PHI podczas przesyłania i w spoczynku. Musi również wskazać, kto ma dostęp do magazynów danych.

- SOC 2: Skupia się na kryteriach zaufania. DFD pomaga przedstawić architekturę logiczną kontrole bezpieczeństwa, takich jak monitorowanie i ścieżki reakcji na incydenty.

- PCI-DSS: Reguluje dane kartownika. Diagram musi jasno wyodrębnić środowisko danych kartownika (CDE) od reszty sieci.

Mapowanie kontrolek na elementy diagramu

Aby przygotować DFD do audytu, kontrole bezpieczeństwa powinny być oznaczone bezpośrednio na diagramie. Zmniejsza to potrzebę oddzielnej dokumentacji, która może się nieco rozbiegać.

- Szyfrowanie:Zaznacz przepływy danych znakami zamka lub specjalnymi etykietami wskazującymi na użycie TLS 1.2 lub nowszej wersji.

- Uwierzytelnianie:Wskazuj, gdzie wymagane jest uwierzytelnianie wieloskładnikowe (MFA) dla określonych procesów.

- Rejestrowanie:Pokaż, gdzie generowane są dzienniki audytu i gdzie są przechowywane.

- Kontrola dostępu:Oznacz magazyny danych konkretnymi rolami wymaganymi do odczytu lub zapisu danych.

⚠️ Powszechne ryzyka bezpieczeństwa w przepływach danych

Stworzenie DFD nie wystarcza. Dokument musi zostać przeanalizowany w celu znalezienia luk. Powszechne ryzyka często kryją się między procesami lub w samych magazynach danych.

Identyfikacja luk

- Niezaszyfrowane dane w tranzycie:Jeśli strzałka przepływu danych łączy dwa systemy bez etykiet szyfrowania, oznacza to ryzyko ataku typu man-in-the-middle.

- Zbyt długie przechowywanie danych:Magazyny danych przechowujące informacje dłużej niż to konieczne narusza zasady zgodności. Diagram powinien wskazywać okresy przechowywania.

- Ciemne IT:Procesy istniejące w rzeczywistości, ale nie znajdujące się na diagramie, stanowią niekontrolowane ryzyko. Regularne przeglądy są potrzebne, aby upewnić się, że diagram odpowiada rzeczywistej infrastrukturze.

- Naruszenia granic zaufania:Gdy dane przechodzą z zaufanej strefy do niezaufanej bez odpowiedniej weryfikacji, bezpieczeństwo jest naruszone. Diagram musi jasno oznaczać granice zaufania.

Tabela oceny ryzyka

Poniższa tabela przedstawia typowe ryzyka przepływów danych oraz ich odpowiednie skutki bezpieczeństwa.

| Cecha przepływu | Ryzyko bezpieczeństwa | Wpływ na zgodność |

|---|---|---|

| Nieoznaczony przepływ danych | Nieznana wrażliwość, potencjalne ujawnienie | Nie spełnia wymagań dowodów audytu |

| Magazyn danych bez szyfrowania | Narażenie na naruszenie danych | Naruszenie przepisów GDPR/HIPAA |

| Bezpośrednie połączenie zewnętrzne | Niefiltrowane dostęp | Niepowodzenie kontroli SOC 2 |

| Przepływ danych do strony trzeciej | Utrata kontroli | Naruszenie art. 28 rozporządzenia GDPR |

| Brak mechanizmu rejestrowania | Niezdolność do wykrywania incydentów | Niepowodzenie reakcji na incydent |

🔄 Proces krok po kroku mapowania przepływu

Tworzenie bezpiecznego, zgodnego z wymogami DFD to systematyczny proces. Wymaga współpracy architektów, inżynierów bezpieczeństwa i specjalistów ds. zgodności. Poniższe kroki przedstawiają przebieg pracy.

Krok 1: Inwentaryzacja i klasyfikacja

Zanim narysujesz jakikolwiek odcinek, musisz wiedzieć, jakie dane istnieją. Stwórz kompleksową inwentaryzację wszystkich aktywów danych.

- Zidentyfikuj wszystkie typy danych (PII, PHI, Finansowe, Własność intelektualna).

- Przypisz etykiety wrażliwości do każdego typu danych.

- Zarejestruj podstawę prawno-legalną przetwarzania tych danych.

- Zmapuj typy danych na konkretne bazy danych lub systemy plików.

Krok 2: Określenie granic systemu

Narysuj kontur systemu. Wszystko poza tym odcinkiem jest zewnętrzne. Ta granica określa zakres oceny bezpieczeństwa.

- Jasno zaznacz granicę sieci.

- Zidentyfikuj wszystkie interfejsy zewnętrzne (API, Porty WWW, Gniazda).

- Zdefiniuj strefy zaufania wewnątrz systemu (np. DMZ, Wewnętrzna, Ograniczona).

Krok 3: Mapowanie procesów

Dokumentuj kroki logiczne, które dane przeszły. Skup się na przekształceniu danych, a nie na implementacji kodu.

- Rozpocznij od zewnętrznej jednostki żądającej danych.

- Narysuj ścieżkę przez aplikację.

- Zidentyfikuj każde oddziaływanie z bazą danych.

- Zanotuj wszystkie wywołania zewnętrznych interfejsów API dokonywane przez system.

Krok 4: Oznacz kontrole bezpieczeństwa

Dodaj warstwę bezpieczeństwa na mapie. Przekształca to standardowy schemat przepływu w aktyw zabezpieczeń.

- Oznacz przepływy protokołami szyfrowania.

- Oznacz magazyny danych kontrolami dostępu.

- Zaznacz punkty audytu, w których generowane są dzienniki.

- Wskazuj okresy przechowywania danych na węzłach przechowywania.

Krok 5: Przegląd i weryfikacja

Schemat jest tak dobry, jak jego dokładność. Weryfikacja zapewnia, że mapa odpowiada rzeczywistości.

- Przeprowadź przeglądy z programistami.

- Weryfikuj schemat względem środowiska produkcyjnego.

- Sprawdź rozbieżności między mapą a rzeczywistym kodem.

- Aktualizuj schemat natychmiast po każdej zmianie infrastruktury.

🏛️ Specyficzne kwestie dotyczące suwerenności danych

Nowoczesne zgodności często obejmują wymagania dotyczące suwerenności danych. Oznacza to, że dane muszą znajdować się w określonych lokalizacjach geograficznych. Schemat przepływu danych (DFD) musi odzwierciedlać ten ograniczenie.

- Tagowanie geograficzne:Oznacz magazyny danych ich lokalizacją fizyczną lub regionem chmury.

- Ścieżki replikacji:Pokaż, gdzie dane są kopiowane. Jeśli dane przechodzą z Europy do USA, wymaga to konkretnego uzasadnienia prawno.

- Lokalizacje przetwarzania:Zanotuj, gdzie odbywa się przetwarzanie. Nawet jeśli dane pozostają w UE, przetwarzanie w innym regionie może wywołać problemy z zgodnością.

Ignorowanie tych subtelności może skutkować ciężkimi karami. Schemat stanowi dowód wizualny, że zasady dotyczące lokalizacji danych są szanowane.

📝 Konserwacja i kontrola wersji

Schemat bezpieczeństwa DFD to dokument żywy. Systemy się zmieniają, dodawane są funkcje, a infrastruktura jest przekształcana. Jeśli schemat nie jest aktualizowany, staje się obciążeniem, a nie aktywem.

Integracja z zarządzaniem zmianami

Aktualizacje schematu powinny być częścią cyklu życia oprogramowania (SDLC). Żadna funkcja nie powinna być wdrażana bez odpowiedniej aktualizacji schematu przepływu.

- Powiąż wersje schematu z zatwierdzeniami kodu.

- Wymagaj przeglądu schematu podczas przeglądów kodu.

- Automatyzuj sprawdzanie tam, gdzie to możliwe, aby wykryć nieautoryzowane przepływy.

- Ustal harmonogram pełnej ponownej weryfikacji schematu (np. co kwartał).

Audyt schematu

Regularne audyty zapewniają, że dokument pozostaje użyteczny. Obejmuje to sprawdzanie schematu pod kątem aktualnego stanu infrastruktury.

- Upewnij się, że wszystkie aktywne punkty końcowe znajdują się na schemacie.

- Upewnij się, że zastarzałe procesy zostały usunięte.

- Sprawdź, czy etykiety bezpieczeństwa są aktualne.

- Potwierdź, że granice zaufania nie uległy zmianie.

🛠️ Szczegóły implementacji technicznej

Podczas dokumentowania przepływów konkretne szczegóły techniczne dodają wartości. Pomaga to inżynierom poprawnie zaimplementować kontrole.

Klasyfikacja danych

Nie wszystkie dane są traktowane jednakowo. Schemat DFD powinien wizualnie odróżniać typy danych.

- Publiczne: Nie wymagane żadne specjalne kontrole.

- Wewnętrzne: Dostęp ograniczony do pracowników.

- Poufne: Wymagane szyfrowanie i ścisłe logowanie dostępu.

- Ograniczone: Najwyższy poziom ochrony, często wymagający osobistego przechowywania.

Granice zaufania

Każde przejście danych przez granicę niesie ryzyko. Schemat musi jasno oznaczać te linie.

- Granica sieciowa: Tutaj stosowane są zasady zapory ogniowej.

- Granica aplikacji: Tutaj stosowane są walidacja danych wejściowych i uwierzytelnianie.

- Granica bazy danych: Tutaj stosowane są listy kontroli dostępu i szyfrowanie.

- Granica organizacyjna:Stosują się tu umowy i umowy przetwarzania danych.

📊 Wartość dokumentacji wizualnej

Dokumentacja oparta na tekście często jest trudna do przeczytania i utrzymania. Diagramy wizualne zapewniają natychmiastową jasność. Pozwalają stakeholderom szybko zrozumieć złożone systemy.

- Komunikacja:Diagram mostuje luki między zespołami technicznymi a zarządzaniem.

- Szczegółowe szkolenie:Nowi pracownicy mogą szybciej poznać architekturę systemu dzięki mapie.

- Reakcja na incydenty:W trakcie naruszenia, reagujący muszą wiedzieć, dokąd przepływa dane, aby izolować problem.

- Optymalizacja:Identyfikacja niepotrzebnych przepływów danych może poprawić wydajność i zmniejszyć koszty.

Inwestowanie czasu w tworzenie dokładnych map przepływów przynosi korzyści dla stanu bezpieczeństwa i gotowości do zgodności. Przesuwa uwagę z reaktywnych rozwiązań na projektowanie proaktywne.

🔐 Najlepsze praktyki dla architektów bezpieczeństwa

Aby zapewnić, że DFD pozostaje wiarygodnym narzędziem, należy stosować te najlepsze praktyki.

- Zachowaj prostotę:Unikaj zamieszania. Jeśli diagram jest zbyt skomplikowany, podziel go na wiele widoków.

- Używaj standardowych symboli:Upewnij się, że wszyscy rozumieją używane oznaczenia.

- Regularnie aktualizuj:Traktuj diagram jak kod.

- Zabezpiecz diagram:Sam DFD zawiera wrażliwe informacje. Zabezpiecz plik przed nieuprawnionym dostępem.

- Zintegruj z narzędziami bezpieczeństwa:Tam gdzie to możliwe, połącz elementy diagramu z skanerami luk lub bazami danych zarządzania konfiguracją.

Przestrzegając tych wytycznych, zespoły bezpieczeństwa mogą stworzyć solidny system zarządzania ryzykiem. Diagram staje się jedynym źródłem prawdy w zakresie bezpieczeństwa danych.

🚀 Postępowanie dalej

Bezpieczeństwo i zgodność to ciągłe podróże. Wymagają one stażnej czujności i dostosowania. Diagramy przepływu danych zapewniają niezbędną strukturę do poruszania się w tej złożoności. Mapując każdy bajt ruchu danych, organizacje zdobywają przejrzystość potrzebną do ochrony swoich aktywów.

Zacznij od audytu obecnej dokumentacji. Zidentyfikuj luki w mapach przepływów. Zainwestuj zespół bezpieczeństwa w dodanie informacji o kontroli do istniejących diagramów. Z czasem te diagramy staną się fundamentem architektury bezpieczeństwa.

Pamiętaj, że mapa jest użyteczna tylko wtedy, gdy jest dokładna. Przypisz zasoby do utrzymania tych dokumentów. Koszt utrzymania DFD jest znacznie niższy niż koszt naruszenia zgodności lub wycieku danych. Przejrzystość to pierwszy krok w kierunku bezpieczeństwa.