Dalam lingkup arsitektur sistem dan rekayasa keamanan, memvisualisasikan pergerakan data bukan sekadar latihan desain; ini merupakan praktik keamanan yang mendasar. Diagram Aliran Data (DFD) berfungsi sebagai peta bagi informasi yang bergerak melalui suatu sistem. Ketika digunakan secara tepat untuk analisis risiko, peta ini menjadi alat krusial untuk mengidentifikasi kerentanan sebelum muncul di lingkungan produksi. Panduan ini menjelaskan metodologi untuk mengintegrasikan strategi identifikasi dan mitigasi risiko secara langsung ke dalam proses pembuatan DFD.

Keamanan bukan fitur tambahan; ini merupakan sifat bawaan dari desain. Dengan memeriksa bagaimana data bergerak antara entitas eksternal, proses, dan penyimpanan data, arsitek dapat mengidentifikasi di mana batas kepercayaan dilanggar, di mana informasi sensitif terbuka, dan di mana kontrol tidak ada. Bagian-bagian berikutnya mengeksplorasi mekanisme pendekatan ini, bergerak dari konsep dasar menuju penerapan praktis.

🧩 Memahami Elemen Inti dari Diagram Aliran Data

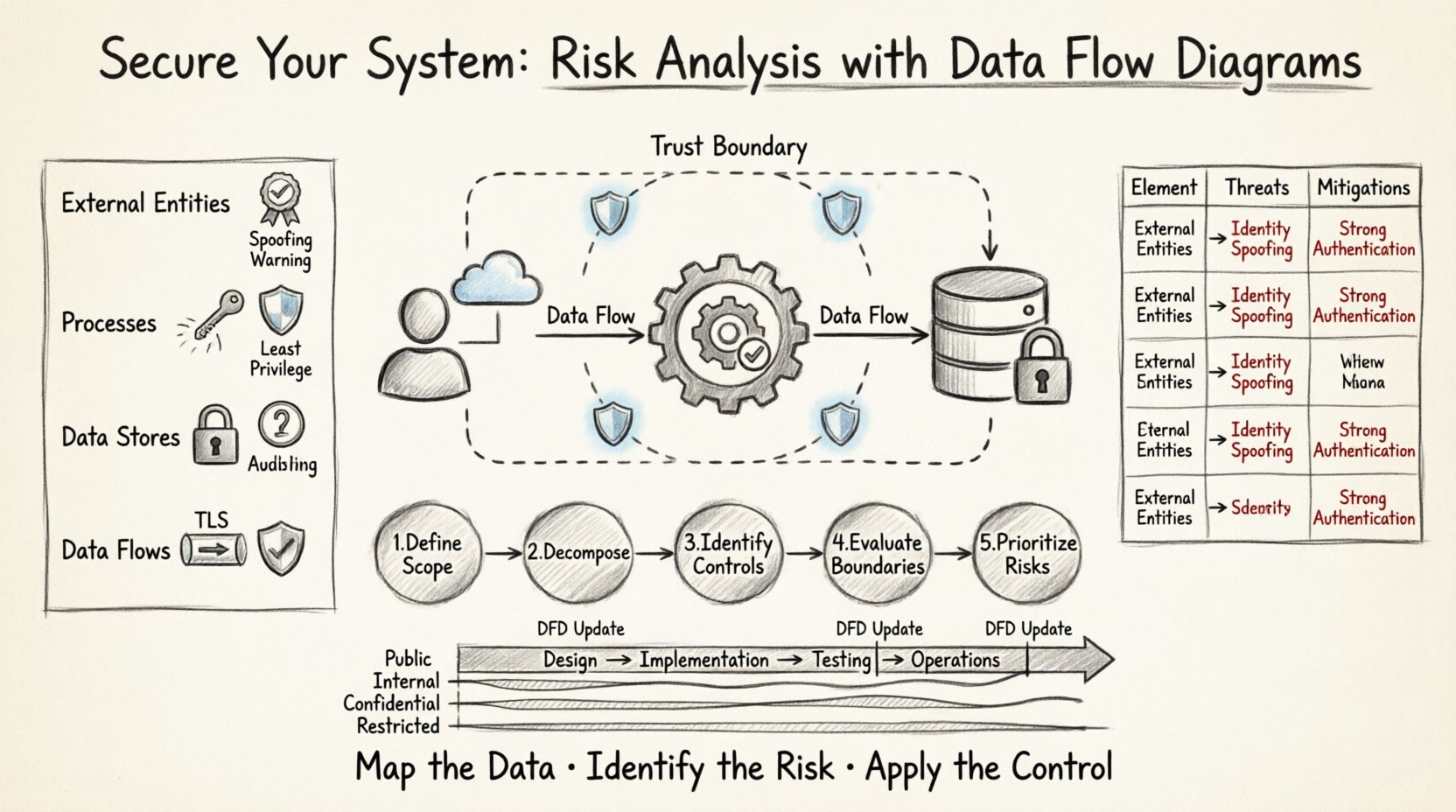

Sebelum menganalisis risiko, seseorang harus memahami komponen-komponen yang dianalisis. DFD terdiri dari empat elemen utama. Setiap elemen membawa implikasi keamanan tertentu yang harus dievaluasi selama proses tinjauan.

- Entitas Eksternal: Ini mewakili sumber atau tujuan data di luar batas sistem. Contohnya termasuk pengguna, sistem lain, atau layanan pihak ketiga.Implikasi Keamanan: Entitas sering menjadi sumber serangan penyamaran atau upaya akses tidak sah. Setiap entitas harus diautentikasi dan diotorisasi sebelum berinteraksi dengan proses internal.

- Proses: Ini adalah fungsi atau transformasi yang bekerja pada data. Mereka mengubah data masukan menjadi data keluaran.Implikasi Keamanan: Proses adalah tempat terjadinya kesalahan logika. Jika suatu proses gagal memvalidasi input, hal ini dapat menyebabkan serangan injeksi atau bypass logika. Memastikan prinsip hak akses minimum diterapkan pada konteks eksekusi setiap proses sangat penting.

- Penyimpanan Data: Ini mewakili tempat-tempat di mana data disimpan dalam keadaan diam. Bisa berupa basis data, file, atau buffer memori.Implikasi Keamanan: Penyimpanan data merupakan target utama untuk ekstrasi data. Kontrol akses, enkripsi saat diam, dan pemeriksaan integritas wajib diterapkan di sini.

- Aliran Data: Ini adalah jalur di mana data bergerak antara tiga elemen lainnya.Implikasi Keamanan: Aliran mewakili saluran jaringan atau komunikasi antar proses. Data dalam perjalanan harus dienkripsi. Pemantauan terhadap aliran yang tidak sah sangat penting untuk mendeteksi pergerakan lateral oleh penyerang.

🔍 Persilangan DFD dan Pemodelan Ancaman

Mengintegrasikan analisis risiko ke dalam DFD membutuhkan pendekatan terstruktur. Ini sering disebut sebagai pemodelan ancaman menggunakan diagram aliran data. Tujuannya adalah mengidentifikasi ancaman potensial yang terkait dengan setiap elemen dan aliran, lalu menentukan mitigasi yang sesuai.

Ketika melakukan analisis ini, fokus berpindah dari ‘bagaimana sistem bekerja?’ ke ‘bagaimana sistem bisa diserang?’. Perubahan perspektif ini memungkinkan tim untuk secara proaktif merancang kontrol, bukan hanya menambal celah secara reaktif.

Tujuan Utama Analisis Risiko DFD

- Identifikasi Aset: Tentukan elemen data mana yang sensitif. Tidak semua data memerlukan tingkat perlindungan yang sama.

- Definisi Batas Kepercayaan: Jelas menandai di mana batas sistem berakhir dan lingkungan eksternal dimulai. Tingkat kepercayaan berubah di sepanjang batas-batas ini.

- Enumerasi Ancaman: Daftar ancaman spesifik yang berlaku untuk elemen diagram.

- Pemetaan Kontrol:Tetapkan kontrol keamanan pada elemen diagram tertentu untuk mengurangi ancaman yang telah diidentifikasi.

📉 Menganalisis Risiko Berdasarkan Tingkat DFD

Diagram Alir Data biasanya dibuat dalam tingkatan, bergerak dari konteks tingkat tinggi ke logika proses yang rinci. Setiap tingkatan memberikan tingkat kehalusan yang berbeda dalam wawasan risiko.

Diagram Konteks (Tingkat 0)

Ini adalah tampilan tingkat tertinggi. Menunjukkan sistem sebagai satu proses yang berinteraksi dengan entitas eksternal.

- Fokus Risiko:Keamanan perimeter jaringan dan kontrol akses tingkat tinggi.

- Analisis:Identifikasi semua koneksi eksternal. Apakah ada koneksi langsung ke internet? Apakah ada sistem lama yang berinteraksi dengan desain baru? Risiko tingkat tinggi di sini termasuk serangan man-in-the-middle pada saluran komunikasi utama.

Tingkat 1 DFD

Proses utama diuraikan menjadi sub-proses. Penyimpanan data dan aliran menjadi terlihat.

- Fokus Risiko:Penanganan data internal dan isolasi proses.

- Analisis:Cari aliran yang melewati pemeriksaan keamanan. Misalnya, apakah data mengalir dari entitas yang tidak tepercaya langsung ke penyimpanan data sensitif tanpa melewati proses validasi? Tingkatan ini sering mengungkap celah logika dalam alur otentikasi.

Tingkat 2 DFD (dan seterusnya)

Sub-proses diperjelas lebih lanjut. Tingkatan ini sering digunakan untuk analisis modul tertentu.

- Fokus Risiko:Validasi data, implementasi enkripsi, dan penanganan kesalahan.

- Analisis:Periksa algoritma atau transformasi data tertentu. Apakah operasi kriptografi ditampilkan secara eksplisit? Apakah pesan kesalahan dicatat dengan cara yang bocor informasi? Tingkatan ini sangat penting untuk tinjauan keamanan tingkat kode.

📋 Matriks Risiko: Pemetaan Elemen ke Ancaman

Tabel di bawah ini merangkum risiko umum yang terkait dengan elemen DFD tertentu. Matriks ini berfungsi sebagai daftar periksa selama tahap tinjauan desain.

| Elemen DFD | Ancaman Umum | Strategi Pengurangan Risiko |

|---|---|---|

| Entitas Eksternal |

|

|

| Proses |

|

|

| Penyimpanan Data |

|

|

| Aliran Data |

|

|

🛠️ Proses Langkah demi Langkah untuk Analisis Risiko

Melaksanakan analisis ini membutuhkan alur kerja yang terdisiplin. Langkah-langkah berikut menjelaskan prosedur untuk melakukan tinjauan risiko yang menyeluruh menggunakan DFD.

Langkah 1: Tentukan Lingkup dan Batasan

Mulailah dengan menggambar diagram konteks. Tentukan dengan jelas apa yang berada di dalam sistem dan apa yang berada di luar sistem. Batas ini adalah perimeter kepercayaan. Setiap data yang melintasi batas ini memerlukan peninjauan. Dokumentasikan tingkat kepercayaan yang diberikan kepada setiap entitas eksternal. Apakah entitas tersebut sepenuhnya dipercaya, sebagian dipercaya, atau tidak dipercaya?

Langkah 2: Dekomposisi Sistem

Buat diagram Tingkat 1 dan Tingkat 2. Saat Anda mendekomposisi proses utama, pastikan setiap aliran data diberi label dengan jenis data yang sedang ditransfer. Misalnya, beri label aliran sebagai “Nomor Kartu Kredit” alih-alih hanya “Data Pembayaran.” Spesifisitas memungkinkan kategorisasi risiko yang lebih tepat.

Langkah 3: Identifikasi Kendala Keamanan

Tinjau setiap elemen diagram terhadap matriks risiko. Ajukan pertanyaan berikut untuk setiap komponen:

- Apakah komponen ini menangani data sensitif?

- Apakah ada mekanisme otentikasi yang diterapkan?

- Apakah data dienkripsi selama transfer?

- Apakah ada log yang dihasilkan untuk keperluan audit?

Langkah 4: Evaluasi Batas Kepercayaan

Tandai setiap batas kepercayaan pada diagram. Batas kepercayaan adalah tempat tingkat kepercayaan berubah. Misalnya, batas ada di antara server web publik dan basis data internal. Melintasi batas ini merupakan titik risiko tertinggi. Pastikan setiap titik lintasan memiliki kendala keamanan khusus, seperti aturan firewall, gateway API, atau terowongan enkripsi.

Langkah 5: Dokumentasikan dan Prioritaskan Risiko

Daftar setiap risiko yang teridentifikasi. Gunakan sistem penilaian tingkat keparahan (misalnya, Rendah, Sedang, Tinggi, Kritis). Prioritaskan risiko berdasarkan dua faktor: kemungkinan eksploitasi dan dampak bisnis jika risiko terjadi. Risiko berdampak tinggi harus ditangani sebelum peluncuran.

🚧 Kesalahan Umum dalam Analisis Keamanan DFD

Bahkan arsitek berpengalaman bisa melewatkan detail penting. Kesadaran terhadap kesalahan umum membantu memastikan posisi keamanan yang kuat.

- Aliran Bayangan:Pastikan setiap aliran data memiliki sumber dan tujuan yang ditentukan. Aliran yang dimulai atau berakhir di tempat tak terdefinisi sering menunjukkan logika yang hilang atau proses data yang terpisah. Kesenjangan ini dapat dieksploitasi oleh penyerang.

- Mengabaikan Data yang Tertahan:Fokus hanya pada data yang sedang dalam perjalanan. Banyak pelanggaran terjadi karena data yang disimpan di basis data tidak dienkripsi atau dapat diakses melalui kueri yang terlalu longgar.

- Mengabaikan Otentikasi:Mengasumsikan bahwa karena aliran ada, maka aman. Aliran data tidak secara otomatis menunjukkan keamanan. Langkah otentikasi dan otorisasi yang eksplisit harus dimodelkan sebagai proses atau kendala.

- Kurangnya Kendali Versi:DFD berkembang seiring perubahan sistem. Jika diagram tidak sesuai dengan implementasi saat ini, analisis risiko menjadi tidak valid. Pertahankan pengelolaan versi untuk diagram Anda bersamaan dengan versi kode.

- Label Umum:Menggunakan label samar seperti “Data Pengguna” tanpa menentukan jenis data. Jenis data tertentu memicu persyaratan regulasi dan keamanan tertentu (misalnya, PII, PHI, PCI-DSS).

🔄 Integrasi ke dalam Siklus Pengembangan Perangkat Lunak

Agar analisis DFD efektif, tidak boleh menjadi kejadian satu kali. Harus diintegrasikan ke dalam siklus pengembangan perangkat lunak (SDLC).

Fase Desain

Selama desain awal, buat diagram konteks dan diagram Tingkat 1. Lakukan penilaian risiko tingkat tinggi. Ini memastikan bahwa kelemahan keamanan mendasar tidak terbawa ke dalam arsitektur.

Fase Implementasi

Saat pengembang membangun fitur, mereka harus memperbarui diagram Tingkat 2. Ini menjaga model keamanan tetap mutakhir. Pengembang dapat menggunakan diagram untuk memverifikasi bahwa kode mereka menerapkan kendala yang diperlukan untuk aliran data yang sedang mereka tulis.

Fase Pengujian

Pengujicoba keamanan dapat menggunakan DFD untuk merencanakan pengujian penetrasi. Mereka dapat fokus pada aliran berisiko tinggi dan batas kepercayaan yang diidentifikasi dalam analisis. Ini membuat pengujian menjadi lebih efisien dan terarah.

Fase Operasional

Jaga diagram selama operasional. Jika layanan pihak ketiga baru diintegrasikan, perbarui diagramnya. Tinjau analisis risiko untuk memastikan integrasi baru tidak menimbulkan vektor serangan baru.

📈 Mengukur Efektivitas Analisis

Bagaimana Anda tahu apakah analisis risiko DFD berjalan dengan baik? Cari tanda-tanda berikut dari postur keamanan yang matang.

- Jumlah Kerentanan yang Berkurang:Jumlah temuan keamanan yang lebih sedikit selama tinjauan kode dan pengujian penetrasi.

- Perbaikan yang Lebih Cepat:Ketika masalah ditemukan, lebih mudah untuk menemukannya karena aliran data telah didokumentasikan.

- Kesesuaian Kepatuhan:Diagram-diagram ini secara langsung sesuai dengan persyaratan kepatuhan (misalnya, GDPR, HIPAA) dengan menunjukkan di mana data sensitif diproses dan disimpan.

- Kesadaran Tim:Pengembang dan pemangku kepentingan memahami implikasi keamanan dari pilihan desain mereka karena diagram tersebut memvisualisasikan risiko-risiko tersebut.

🛑 Menangani Pengecualian dan Sistem Warisan

Tidak semua sistem adalah hijau. Banyak organisasi harus menganalisis sistem warisan di mana dokumentasi tidak tersedia atau tidak lengkap.

Rekayasa Balik DFD

Jika diagram tidak ada, Anda harus membuat satu dari kode atau file konfigurasi. Proses ini, yang dikenal sebagai rekayasa balik, memungkinkan Anda memvisualisasikan aliran data yang sebenarnya, bukan yang dimaksudkan. Perbedaan antara aliran yang sebenarnya dan desain yang dimaksudkan sering kali merupakan tempat di mana risiko tersembunyi.

Mengelola Utang Teknis

Sistem warisan mungkin tidak memiliki fitur keamanan modern. Saat menganalisis sistem-sistem ini, fokuslah pada kontrol kompensasi. Jika enkripsi tidak dapat diimplementasikan pada tingkat kode, apakah bisa diimplementasikan pada tingkat jaringan? Jika otentikasi lemah, apakah gateway API dapat menambahkan lapisan keamanan di depan aplikasi warisan?

🔗 Peran Klasifikasi Data

Identifikasi risiko tidak terpisahkan dari klasifikasi data. Anda tidak dapat melindungi apa yang tidak Anda pahami. Aliran data harus diberi keterangan tingkat klasifikasi.

- Publik:Informasi yang dapat dibagikan secara terbuka. Risiko rendah jika terbuka.

- Internal:Informasi hanya untuk penggunaan internal. Risiko sedang jika terbuka.

- Rahasia:Informasi bisnis atau pribadi yang sensitif. Risiko tinggi jika terbuka.

- Terbatas:Data yang sangat sensitif dan membutuhkan kontrol akses yang ketat. Risiko kritis jika terbuka.

Saat menganalisis DFD, soroti aliran yang berisi data Rahasia atau Terbatas dengan warna yang berbeda. Petunjuk visual ini langsung mengarahkan perhatian tim keamanan ke jalur yang paling kritis.

🧭 Kesimpulan tentang Metodologi

Menggunakan Diagram Alir Data untuk identifikasi risiko mengubah keamanan dari daftar periksa reaktif menjadi prinsip desain proaktif. Dengan memvisualisasikan pergerakan data, tim dapat melihat ancaman tersembunyi yang mengintai dalam arsitektur. Proses ini membutuhkan disiplin, pembaruan rutin, dan pemahaman yang jelas tentang komponen sistem. Ketika dilaksanakan dengan benar, memberikan peta jalan yang jelas untuk mengamankan sistem terhadap ancaman yang diketahui dan yang muncul.

Nilai dari pendekatan ini terletak pada kejelasan. Ini memaksa arsitek untuk menghadapi kenyataan tentang bagaimana data bergerak dan di mana ia rentan. Ini menghilangkan ambiguitas dari diskusi keamanan. Seiring sistem menjadi semakin kompleks, kebutuhan akan analisis terstruktur seperti ini menjadi semakin kritis. Menjaga diagram yang akurat dan menerapkan analisis risiko secara ketat memastikan bahwa keamanan tetap selaras dengan fungsi bisnis sepanjang seluruh siklus hidup perangkat lunak.

Mulai dengan diagram. Peta data. Identifikasi risiko. Terapkan kontrol. Siklus ini menciptakan sistem yang tangguh yang mampu bertahan terhadap tekanan dari lingkungan ancaman modern.