Organisasi saat ini menangani sejumlah besar informasi sensitif. Melindungi data ini membutuhkan lebih dari sekadar firewall dan enkripsi. Diperlukan pemahaman yang jelas tentang bagaimana informasi bergerak melalui sistem. Di sinilah pemetaan aliran keamanan dan kepatuhan dengan Diagram Aliran Data (DFD) menjadi penting. DFD yang dibuat dengan baik memberikan dasar visual yang diperlukan untuk mengidentifikasi risiko, memastikan kepatuhan regulasi, dan menjaga integritas sistem.

Tanpa visibilitas terhadap pergerakan data, tim keamanan bekerja secara buta. Audit kepatuhan sering gagal bukan karena kurangnya kontrol, tetapi karena aliran informasi tidak dapat dilacak. Panduan ini menjelaskan metodologi untuk mengintegrasikan persyaratan keamanan dan kepatuhan langsung ke dalam dokumentasi aliran data Anda. Kami akan mengeksplorasi aspek teknis pemetaan, kebutuhan khusus dari kerangka kerja regulasi utama, serta pemeliharaan berkelanjutan yang diperlukan untuk menjaga akurasi diagram.

🔍 Memahami Diagram Aliran Data dalam Konteks Keamanan

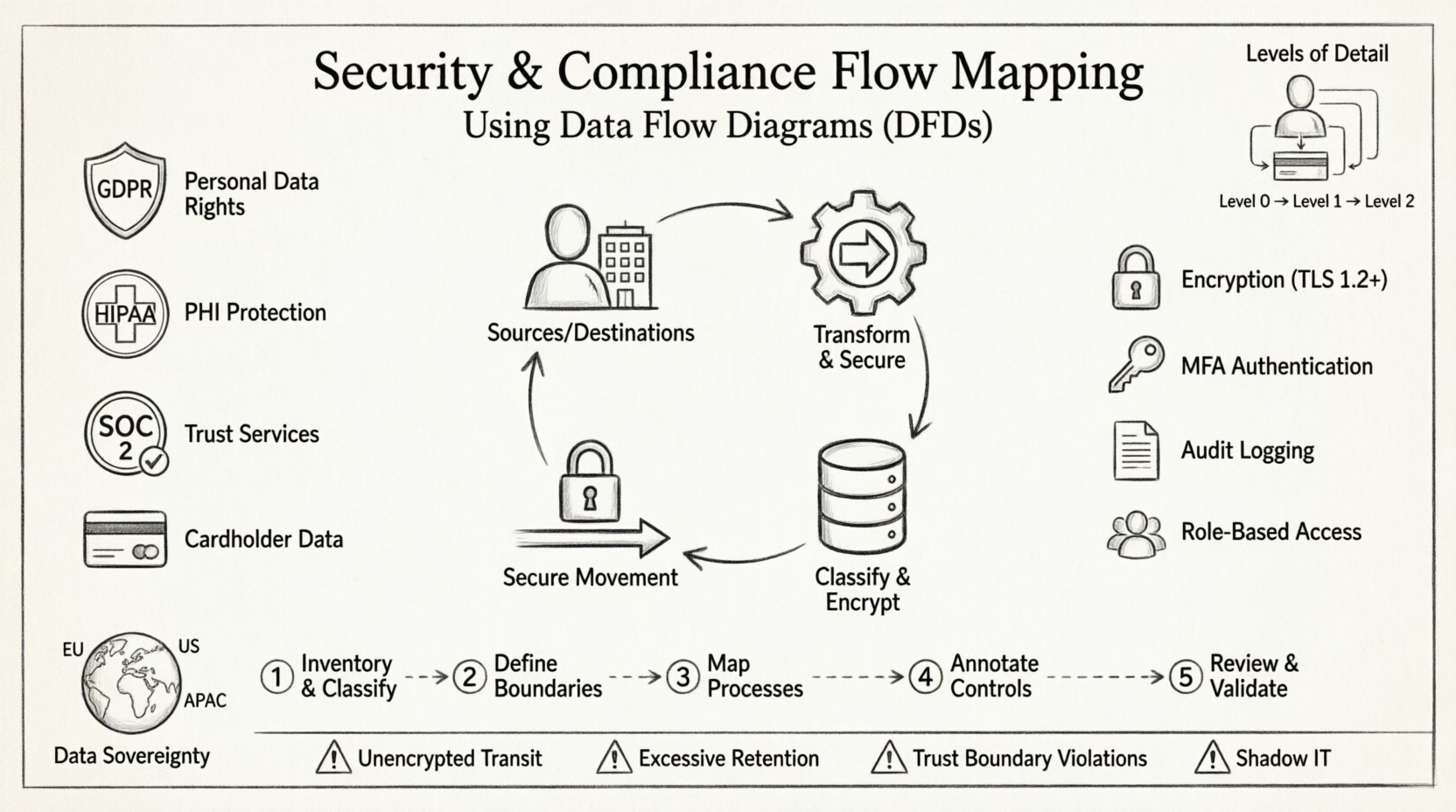

Diagram Aliran Data adalah representasi grafis dari aliran data melalui sistem informasi. Dalam konteks keamanan, DFD bukan sekadar peta proses; ia merupakan inventaris aset data dan pergerakannya. Diagram ini mengidentifikasi di mana data dibuat, disimpan, diproses, dan dihancurkan.

Komponen Utama DFD Keamanan

- Entitas Eksternal: Ini mewakili sumber atau tujuan data di luar batas sistem. Contohnya termasuk pengguna, pemasok pihak ketiga, atau badan pengatur. Dalam pemetaan keamanan, titik-titik ini merupakan bagian penting untuk verifikasi kontrol akses.

- Proses: Ini adalah aktivitas yang mengubah data. Setiap proses harus dievaluasi berdasarkan kemampuannya untuk menangani data sensitif secara aman. Apakah data dienkripsi saat disimpan? Apakah akses dicatat?

- Penyimpanan Data: Ini mewakili repositori tempat data disimpan. Pemetaan keamanan memerlukan perhatian khusus terhadap klasifikasi data, status enkripsi, dan kebijakan retensi dalam setiap penyimpanan.

- Aliran Data: Panah yang menunjukkan pergerakan data. Ini adalah elemen paling krusial untuk kepatuhan. Setiap panah mewakili titik potensial yang rentan dan harus dilindungi.

Tingkat Detail dalam Pemetaan

Pemetaan keamanan yang efektif membutuhkan beberapa tingkat abstraksi. Tampilan tingkat tinggi memberikan gambaran umum, sementara tingkat yang lebih rendah memberikan detail yang diperlukan untuk implementasi teknis.

- Diagram Konteks (Tingkat 0): Menunjukkan sistem sebagai satu proses tunggal dan interaksinya dengan entitas eksternal. Ini menentukan cakupan audit keamanan.

- Diagram Tingkat 1: Memecah proses utama menjadi sub-proses utama. Di sinilah titik penyimpanan data utama dan antarmuka eksternal kritis didefinisikan.

- Diagram Tingkat 2: Memecah lebih lanjut proses Tingkat 1. Tingkat ini sering diperlukan untuk penilaian risiko yang mendalam dan perencanaan pengujian penetrasi.

Menggunakan beberapa tingkatan memastikan bahwa kontrol keamanan diterapkan pada tingkat detail yang tepat. Satu diagram sering kali tidak dapat menangkap logika bisnis dan persyaratan keamanan teknis secara bersamaan.

📋 Mengintegrasikan Persyaratan Kepatuhan ke Dalam DFD

Kepatuhan bukan tambahan; harus diintegrasikan ke dalam jaringan dokumentasi arsitektur. Peraturan yang berbeda menuntut praktik penanganan data tertentu. DFD yang kuat harus secara visual mencerminkan tuntutan-tuntutan ini.

Kerangka Kerja Regulasi Utama

Pemetaan aliran keamanan membutuhkan pengetahuan tentang standar hukum dan industri tertentu. Diagram harus mendukung bukti yang diperlukan untuk audit.

- GDPR (Peraturan Perlindungan Data Umum):Berfokus pada data pribadi. DFD harus dengan jelas mengidentifikasi di mana data pribadi masuk dan keluar dari sistem. Harus mendukung ‘Hak untuk Dilupakan’ dengan menunjukkan di mana data disimpan agar dapat dihapus.

- HIPAA (Undang-Undang Portabilitas dan Akuntabilitas Asuransi Kesehatan): Mengatur Informasi Kesehatan yang Dilindungi (PHI). Diagram harus menunjukkan enkripsi PHI saat dalam perjalanan dan saat disimpan. Harus juga mengidentifikasi siapa yang memiliki akses ke penyimpanan data.

- SOC 2: Berfokus pada kriteria layanan kepercayaan. DFD membantu menunjukkan arsitektur logis kontrol keamanan, seperti jalur pemantauan dan respons insiden.

- PCI-DSS: Mengatur data pemegang kartu. Diagram harus dengan jelas membedakan Lingkungan Data Pemegang Kartu (CDE) dari bagian jaringan lainnya.

Pemetaan Kontrol ke Elemen Diagram

Untuk membuat DFD siap diaudit, kontrol keamanan harus diberi keterangan langsung pada diagram. Ini mengurangi kebutuhan akan dokumentasi terpisah yang bisa menjadi tidak sinkron.

- Enkripsi:Tandai aliran data dengan kunci atau label khusus yang menunjukkan penggunaan TLS 1.2 atau lebih tinggi.

- Autentikasi:Tunjukkan di mana Autentikasi Multi-Faktor (MFA) diperlukan untuk proses tertentu.

- Pencatatan (Logging):Tunjukkan di mana log audit dihasilkan dan di mana mereka disimpan.

- Kontrol Akses:Beri label penyimpanan data dengan peran khusus yang diperlukan untuk membaca atau menulis data.

⚠️ Risiko Keamanan Umum dalam Aliran Data

Membuat DFD tidak cukup. Dokumen harus dianalisis untuk menemukan kerentanan. Risiko umum sering tersembunyi di ruang antara proses atau bahkan di dalam penyimpanan data itu sendiri.

Mengidentifikasi Kerentanan

- Data yang Tidak Dienkripsi Saat Dalam Perjalanan: Jika panah aliran data menghubungkan dua sistem tanpa label enkripsi, hal ini mewakili risiko man-in-the-middle.

- Penyimpanan Data Berlebihan:Penyimpanan data yang menyimpan informasi lebih lama dari yang diperlukan melanggar prinsip kepatuhan. Diagram harus menunjukkan periode penyimpanan.

- Shadow IT:Proses yang ada dalam kenyataan tetapi tidak ada pada diagram mewakili risiko yang tidak terkelola. Diperlukan tinjauan rutin untuk memastikan diagram sesuai dengan infrastruktur yang sebenarnya.

- Pelanggaran Batas Kepercayaan:Ketika data melintasi dari zona yang dipercaya ke zona yang tidak dipercaya tanpa validasi yang tepat, keamanan terancam. Diagram harus dengan jelas menandai batas kepercayaan.

Tabel Penilaian Risiko

Tabel berikut ini menjelaskan risiko umum aliran data dan implikasi keamanan yang sesuai.

| Karakteristik Aliran | Risiko Keamanan | Dampak Kepatuhan |

|---|---|---|

| Aliran Data Tanpa Label | Sensitivitas tidak diketahui, potensi kebocoran | Gagal memenuhi persyaratan bukti audit |

| Penyimpanan Data Tanpa Enkripsi | Eksposur kebocoran data | Pelanggaran GDPR/HIPAA |

| Koneksi Eksternal Langsung | Akses tanpa filter | Kegagalan Kontrol SOC 2 |

| Aliran Data ke Pihak Ketiga | Kehilangan kendali | Pelanggaran Pasal 28 GDPR |

| Tidak Ada Mekanisme Pencatatan | Ketidakmampuan mendeteksi insiden | Kegagalan Respons Insiden |

🔄 Proses Pemetaan Aliran Langkah demi Langkah

Membangun DFD yang sesuai keamanan adalah proses sistematis. Ini membutuhkan kolaborasi antara arsitek, insinyur keamanan, dan petugas kepatuhan. Langkah-langkah berikut menjelaskan alur kerja.

Langkah 1: Inventarisasi dan Klasifikasi

Sebelum menggambar garis apa pun, Anda harus tahu data apa yang ada. Buat inventaris komprehensif semua aset data.

- Identifikasi semua jenis data (PII, PHI, Keuangan, Properti Intelektual).

- Tetapkan label sensitivitas untuk setiap jenis data.

- Dokumentasikan dasar hukum untuk memproses data ini.

- Peta jenis data ke basis data atau sistem file tertentu.

Langkah 2: Menentukan Batas Sistem

Gambar batas sistem. Semua yang berada di luar garis ini adalah eksternal. Batas ini menentukan cakupan penilaian keamanan.

- Tandai perimeter jaringan dengan jelas.

- Identifikasi semua antarmuka eksternal (API, Port Web, Socket).

- Tentukan zona kepercayaan dalam sistem (misalnya, DMZ, Internal, Terbatas).

Langkah 3: Pemetaan Proses

Dokumentasikan langkah-langkah logis yang dilalui data. Fokus pada transformasi data daripada implementasi kode.

- Mulailah dengan entitas eksternal yang meminta data.

- Gambar jalur melalui aplikasi.

- Identifikasi setiap interaksi basis data.

- Catat setiap panggilan API eksternal yang dibuat oleh sistem.

Langkah 4: Beri Anotasi Kendala Keamanan

Tambahkan lapisan keamanan ke dalam peta. Ini mengubah diagram alir standar menjadi aset keamanan.

- Beri label aliran dengan protokol enkripsi.

- Beri keterangan pada penyimpanan data dengan kontrol akses.

- Tandai titik audit di mana log dibuat.

- Tunjukkan periode retensi data pada node penyimpanan.

Langkah 5: Tinjau dan Validasi

Sebuah diagram hanya sebaik akurasi yang dimilikinya. Validasi memastikan bahwa peta sesuai dengan kenyataan.

- Lakukan pemantauan bersama pengembang.

- Verifikasi diagram terhadap lingkungan yang sedang berjalan.

- Periksa adanya perbedaan antara peta dan kode sebenarnya.

- Perbarui diagram segera setelah terjadi perubahan infrastruktur.

🏛️ Pertimbangan Khusus untuk Kedaulatan Data

Kepatuhan modern sering mencakup persyaratan kedaulatan data. Ini berarti data harus berada di lokasi geografis tertentu. DFD harus mencerminkan batasan ini.

- Penandaan Geografis:Beri label penyimpanan data dengan lokasi fisik atau wilayah cloud-nya.

- Jalur Replikasi:Tunjukkan di mana data disalin. Jika data berpindah dari Eropa ke AS, ini memerlukan justifikasi hukum khusus.

- Lokasi Pemrosesan:Catat di mana pemrosesan terjadi. Meskipun data tetap berada di UE, pemrosesan di wilayah yang berbeda dapat memicu masalah kepatuhan.

Mengabaikan nuansa ini dapat menyebabkan hukuman berat. Diagram berfungsi sebagai bukti visual bahwa kebijakan kedudukan data dihormati.

📝 Pemeliharaan dan Kontrol Versi

DFD keamanan adalah dokumen yang hidup. Sistem berubah, fitur ditambahkan, dan infrastruktur direfaktor. Jika diagram tidak diperbarui, maka menjadi beban daripada aset.

Integrasi Manajemen Perubahan

Pembaruan diagram harus menjadi bagian dari siklus pengembangan perangkat lunak (SDLC). Tidak ada fitur yang boleh di-deploy tanpa pembaruan yang sesuai pada peta alir.

- Hubungkan versi diagram dengan komit kode.

- Haruskan tinjauan diagram selama tinjauan kode.

- Otomatisasi pemeriksaan sejauh mungkin untuk mendeteksi aliran yang tidak sah.

- Tetapkan jadwal untuk validasi ulang diagram secara menyeluruh (misalnya, setiap tiga bulan).

Audit Diagram

Audit rutin memastikan dokumen tetap bermanfaat. Ini melibatkan memeriksa diagram terhadap kondisi saat ini dari infrastruktur.

- Verifikasi bahwa semua titik akhir aktif tercantum dalam peta.

- Pastikan proses yang sudah usang dihapus.

- Periksa bahwa label keamanan tetap terkini.

- Validasi bahwa batas kepercayaan tidak berpindah.

🛠️ Detail Implementasi Teknis

Saat mendokumentasikan aliran, detail teknis tertentu menambah nilai. Ini membantu insinyur menerapkan kontrol dengan benar.

Klasifikasi Data

Tidak semua data diperlakukan secara setara. DFD harus secara visual membedakan antara jenis data.

- Publik:Tidak diperlukan kontrol khusus.

- Internal:Akses dibatasi hanya untuk karyawan.

- Rahasia:Enkripsi dan pencatatan akses yang ketat diperlukan.

- Terbatas:Tingkat perlindungan tertinggi, sering kali memerlukan penyimpanan terpisah.

Batas Kepercayaan

Setiap kali data melintasi batas, maka berisiko. Diagram harus secara jelas menandai garis-garis ini.

- Batas Jaringan:Aturan firewall berlaku di sini.

- Batas Aplikasi:Validasi input dan otentikasi berlaku di sini.

- Batas Basis Data:Daftar kontrol akses dan enkripsi berlaku di sini.

- Batas Organisasi:Kontrak dan perjanjian pemrosesan data berlaku di sini.

📊 Nilai Dokumentasi Visual

Dokumentasi berbasis teks sering kali sulit dibaca dan dipelihara. Diagram visual memberikan kejelasan langsung. Mereka memungkinkan para pemangku kepentingan memahami sistem yang kompleks dengan cepat.

- Komunikasi:Diagram membantu menutup kesenjangan antara tim teknis dan manajemen.

- Pelatihan:Karyawan baru dapat mempelajari arsitektur sistem lebih cepat dengan peta.

- Respons Insiden:Selama terjadi pelanggaran, tim penanggap harus tahu ke mana aliran data mengalir untuk mengisolasi masalah.

- Optimisasi:Mengidentifikasi aliran data yang tidak perlu dapat meningkatkan kinerja dan mengurangi biaya.

Menginvestasikan waktu untuk membuat peta aliran yang akurat memberikan manfaat besar terhadap posisi keamanan dan kesiapan kepatuhan. Ini mengalihkan fokus dari perbaikan reaktif ke desain proaktif.

🔐 Praktik Terbaik untuk Arsitek Keamanan

Untuk memastikan DFD tetap menjadi alat yang dapat diandalkan, ikuti praktik terbaik berikut ini.

- Buat Sederhana:Hindari kekacauan. Jika diagram terlalu rumit, bagi menjadi beberapa tampilan.

- Gunakan Simbol Standar:Pastikan semua orang memahami notasi yang digunakan.

- Perbarui Secara Berkala:Anggap diagram sebagai kode.

- Amankan Diagram:DFD itu sendiri berisi informasi sensitif. Lindungi file dari akses tidak sah.

- Integrasikan dengan Alat Keamanan: Di mana memungkinkan, hubungkan elemen diagram dengan pemindai kerentanan atau basis data manajemen konfigurasi.

Dengan mematuhi panduan ini, tim keamanan dapat menciptakan kerangka kerja yang kuat untuk mengelola risiko. Diagram menjadi satu-satunya sumber kebenaran untuk keamanan data.

🚀 Bergerak Maju

Keamanan dan kepatuhan adalah perjalanan yang terus berlangsung. Mereka membutuhkan kewaspadaan dan penyesuaian yang konstan. Diagram Aliran Data memberikan struktur yang diperlukan untuk menavigasi kompleksitas ini. Dengan memetakan setiap byte pergerakan data, organisasi mendapatkan visibilitas yang dibutuhkan untuk melindungi aset mereka.

Mulailah dengan meninjau dokumentasi saat ini Anda. Identifikasi celah dalam peta aliran Anda. Libatkan tim keamanan Anda untuk memberi keterangan pada diagram yang ada dengan informasi kontrol. Seiring waktu, diagram-diagram ini akan menjadi tulang punggung arsitektur keamanan Anda.

Ingat, peta hanya berguna jika akurat. Dedikasikan sumber daya untuk memelihara dokumen-dokumen ini. Biaya memelihara DFD jauh lebih rendah daripada biaya kegagalan kepatuhan atau pelanggaran data. Visibilitas adalah langkah pertama menuju keamanan.