Organisationen verarbeiten heute riesige Mengen sensibler Informationen. Der Schutz dieser Daten erfordert mehr als nur Firewalls und Verschlüsselung. Es erfordert ein klares Verständnis dafür, wie Informationen durch Systeme fließen. Hier wird die Sicherheits- und Compliance-Flusskartierung mit Datenflussdiagrammen (DFDs) entscheidend. Ein gut gestaltetes DFD liefert die visuelle Grundlage, um Risiken zu identifizieren, die Einhaltung von Vorschriften sicherzustellen und die Integrität des Systems zu gewährleisten.

Ohne Sichtbarkeit über den Datenfluss arbeiten Sicherheitsteams blind. Compliance-Audits scheitern oft nicht an mangelnden Kontrollen, sondern daran, dass der Informationsfluss nicht nachverfolgt werden kann. Dieser Leitfaden erläutert die Methodik zur direkten Integration von Sicherheits- und Compliance-Anforderungen in Ihre Dokumentation des Datenflusses. Wir werden die technischen Aspekte der Kartierung, die spezifischen Anforderungen wichtiger regulatorischer Rahmenwerke sowie die kontinuierliche Wartung untersuchen, die erforderlich ist, um die Diagramme aktuell zu halten.

🔍 Verständnis von Datenflussdiagrammen im Sicherheitskontext

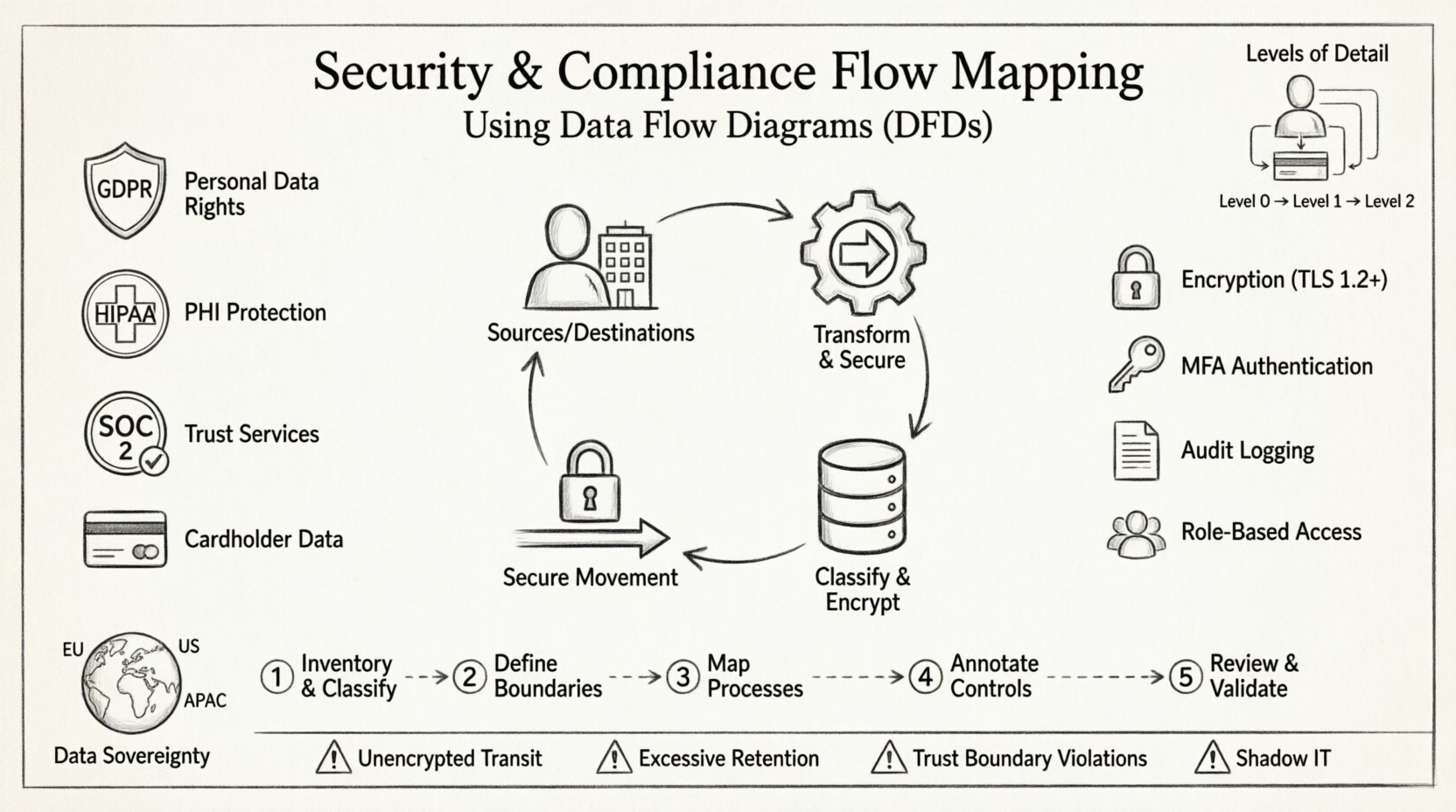

Ein Datenflussdiagramm ist eine grafische Darstellung des Datenflusses durch ein Informationssystem. Im Sicherheitskontext ist ein DFD nicht nur eine Prozesskarte; es ist eine Bestandsaufnahme der Datenressourcen und ihrer Bewegung. Es identifiziert, wo Daten erstellt, gespeichert, verarbeitet und zerstört werden.

Wesentliche Komponenten eines Sicherheits-DFD

- Externe Entitäten: Diese stellen Quellen oder Ziele von Daten außerhalb der Systemgrenzen dar. Beispiele sind Benutzer, Drittanbieter oder Aufsichtsbehörden. Bei der Sicherheitskartierung sind diese Punkte kritisch für die Überprüfung der Zugriffssteuerung.

- Prozesse: Dies sind Aktivitäten, die Daten verändern. Jeder Prozess muss auf seine Fähigkeit hin evaluiert werden, sensible Daten sicher zu verarbeiten. Verschlüsselt er Daten im Ruhezustand? Protokolliert er den Zugriff?

- Datenbanken: Diese stellen Speicherorte dar, an denen Daten gehalten werden. Bei der Sicherheitskartierung ist besondere Aufmerksamkeit auf die Datenklassifizierung, den Verschlüsselungsstatus und die Aufbewahrungsrichtlinien innerhalb jeder Datenbank erforderlich.

- Datenflüsse: Pfeile, die die Bewegung von Daten zeigen. Dies ist der kritischste Aspekt für die Compliance. Jeder Pfeil stellt einen potenziellen Expositions- oder Sicherheitsrisikopunkt dar, der gesichert werden muss.

Ebenen der Detailgenauigkeit bei der Kartierung

Eine effektive Sicherheitskartierung erfordert mehrere Abstraktionsstufen. Eine Übersichtsebene bietet einen Überblick, während tiefere Ebenen die notwendige Genauigkeit für die technische Umsetzung bieten.

- Kontextdiagramm (Ebene 0): Zeigt das System als einen einzigen Prozess und seine Interaktionen mit externen Entitäten. Dies definiert den Umfang der Sicherheitsprüfung.

- Ebene-1-Diagramm: Zerlegt den Hauptprozess in wesentliche Teilprozesse. Hier werden die wichtigsten Speicherorte für Daten und kritische externe Schnittstellen definiert.

- Ebene-2-Diagramm: Zerlegt die Prozesse der Ebene 1 weiter auf. Diese Ebene ist oft für detaillierte Risikobewertungen und die Planung von Penetrationstests erforderlich.

Die Verwendung mehrerer Ebenen stellt sicher, dass Sicherheitskontrollen auf der richtigen Granularität angewendet werden. Ein einzelnes Diagramm kann oft weder die Geschäftslogik noch die technischen Sicherheitsanforderungen gleichzeitig erfassen.

📋 Integration von Compliance-Anforderungen in DFDs

Compliance ist kein Zusatz, sondern muss in das Gewebe der Architekturdokumentation eingewoben werden. Verschiedene Vorschriften erfordern spezifische Praktiken im Umgang mit Daten. Ein robustes DFD muss diese Vorgaben visuell widerspiegeln.

Wichtige regulatorische Rahmenwerke

Die Kartierung von Sicherheitsflüssen erfordert Kenntnisse spezifischer gesetzlicher und branchenspezifischer Standards. Das Diagramm muss die Beweise unterstützen, die für eine Prüfung erforderlich sind.

- DSGVO (Allgemeine Datenschutzverordnung): Fokussiert auf personenbezogene Daten. Das DFD muss klar identifizieren, wo personenbezogene Daten in das System eintreten und es verlassen. Es muss das „Recht auf Vergessenwerden“ unterstützen, indem es zeigt, wo Daten gespeichert sind, damit sie gelöscht werden können.

- HIPAA (Gesetz über die Portabilität und Rechenschaftspflicht im Gesundheitswesen): Regelt geschützte Gesundheitsinformationen (PHI). Das Diagramm muss die Verschlüsselung von PHI im Transit und im Ruhezustand zeigen. Es muss außerdem identifizieren, wer Zugriff auf die Datenspeicher hat.

- SOC 2: Fokussiert sich auf die Kriterien für Vertrauensdienstleistungen. Das DFD hilft, die logische Architektur von Sicherheitskontrollen wie Überwachung und Incident-Response-Pfade zu veranschaulichen.

- PCI-DSS: Regelt Karteninhaberdaten. Das Diagramm muss den Karteninhaber-Daten-Umfeld (CDE) deutlich von dem Rest des Netzwerks abgrenzen.

Zuordnung von Kontrollen zu Diagrammelementen

Um ein DFD auditbereit zu machen, sollten Sicherheitskontrollen direkt im Diagramm dokumentiert werden. Dies verringert die Notwendigkeit separater Dokumentation, die out of sync geraten könnte.

- Verschlüsselung:Markieren Sie Datenflüsse mit Schlössern oder spezifischen Beschriftungen, die die Verwendung von TLS 1.2 oder höher anzeigen.

- Authentifizierung:Geben Sie an, wo für bestimmte Prozesse die Mehrfaktor-Authentifizierung (MFA) erforderlich ist.

- Protokollierung:Zeigen Sie, wo Audit-Protokolle generiert und gespeichert werden.

- Zugriffssteuerung:Beschriften Sie Datenspeicher mit den spezifischen Rollen, die zum Lesen oder Schreiben von Daten erforderlich sind.

⚠️ Häufige Sicherheitsrisiken in Datenflüssen

Das Erstellen eines DFD reicht nicht aus. Das Dokument muss analysiert werden, um Schwachstellen zu finden. Häufige Risiken verbergen sich oft in den Räumen zwischen Prozessen oder in den Datenspeichern selbst.

Identifizierung von Schwachstellen

- Unverschlüsselte Daten im Transit:Wenn ein Datenfluss-Pfeil zwei Systeme verbindet, ohne Verschlüsselungsbeschriftungen zu tragen, stellt dies ein Man-in-the-Middle-Risiko dar.

- Übermäßige Datenhaltung:Datenspeicher, die Informationen länger aufbewahren, als notwendig ist, verletzen Compliance-Prinzipien. Das Diagramm sollte die Aufbewahrungszeiträume angeben.

- Shadow IT:Prozesse, die in der Realität existieren, aber nicht im Diagramm enthalten sind, stellen unverwaltete Risiken dar. Regelmäßige Überprüfungen sind erforderlich, um sicherzustellen, dass das Diagramm der tatsächlichen Infrastruktur entspricht.

- Verletzungen von Vertrauensgrenzen:Wenn Daten von einer vertrauenswürdigen Zone in eine nicht vertrauenswürdige Zone übergehen, ohne angemessene Überprüfung, ist die Sicherheit gefährdet. Das Diagramm muss die Vertrauensgrenzen deutlich markieren.

Risikobewertungstabelle

Die folgende Tabelle beschreibt häufige Risiken im Datenfluss und deren entsprechende Sicherheitsfolgen.

| Flussmerkmal | Sicherheitsrisiko | Auswirkung auf die Compliance |

|---|---|---|

| Nicht gekennzeichnete Datenflüsse | Unbekannte Sensibilität, potenzielle Offenlegung | Verfehlt die Anforderungen an Audit-Beweise |

| Datenbank ohne Verschlüsselung | Exposition bei Datenverletzung | Verstoß gegen GDPR/HIPAA |

| Direkte externe Verbindung | Ungefilterter Zugriff | SOC 2 Kontrollversagen |

| Datenfluss an Dritte | Verlust der Kontrolle | Verstoß gegen Artikel 28 der DSGVO |

| Kein Protokollierungsmechanismus | Unfähigkeit, Vorfälle zu erkennen | Versagen der Vorfallreaktion |

🔄 Schritt-für-Schritt-Flusskarten-Verfahren

Der Aufbau einer sicherheitskonformen DFD ist ein systematischer Prozess. Er erfordert die Zusammenarbeit zwischen Architekten, Sicherheitstechnikern und Compliance-Verantwortlichen. Die folgenden Schritte beschreiben den Arbeitsablauf.

Schritt 1: Inventarisation und Klassifizierung

Bevor Sie Linien zeichnen, müssen Sie wissen, welche Daten vorhanden sind. Erstellen Sie eine umfassende Inventarliste aller Datenressourcen.

- Identifizieren Sie alle Datentypen (PII, PHI, Finanzdaten, geistiges Eigentum).

- Weisen Sie jedem Datentyp Sensibilitätslabels zu.

- Dokumentieren Sie die rechtliche Grundlage für die Verarbeitung dieser Daten.

- Weisen Sie Datentypen spezifischen Datenbanken oder Dateisystemen zu.

Schritt 2: Definition der Systemgrenzen

Zeichnen Sie die Umrandung des Systems. Alles außerhalb dieser Linie ist extern. Diese Grenze definiert den Umfang der Sicherheitsbewertung.

- Markieren Sie die Netzwerkgrenze deutlich.

- Identifizieren Sie alle externen Schnittstellen (APIs, Web-Ports, Sockets).

- Definieren Sie die Vertrauenszonen innerhalb des Systems (z. B. DMZ, Intern, Eingeschränkt).

Schritt 3: Abbildung der Prozesse

Dokumentieren Sie die logischen Schritte, die Daten durchlaufen. Konzentrieren Sie sich auf die Transformation von Daten, nicht auf die Codeimplementierung.

- Beginnen Sie mit der externen Entität, die Daten anfordert.

- Zeichnen Sie den Pfad durch die Anwendung.

- Identifizieren Sie jede Datenbankinteraktion.

- Notieren Sie alle externen API-Aufrufe, die vom System durchgeführt werden.

Schritt 4: Sicherheitskontrollen kennzeichnen

Fügen Sie die Sicherheitsschicht auf die Karte hinzu. Dadurch wird ein standardmäßiges Flussdiagramm zu einem Sicherheits-Asset.

- Kennzeichnen Sie Flüsse mit Verschlüsselungsprotokollen.

- Begleiten Sie Datenspeicher mit Zugriffssteuerungen.

- Markieren Sie Audit-Punkte, an denen Protokolle generiert werden.

- Geben Sie die Datenaufbewahrungszeiträume auf Speicher-Knoten an.

Schritt 5: Überprüfen und Validieren

Eine Darstellung ist nur so gut wie ihre Genauigkeit. Die Validierung stellt sicher, dass die Karte der Realität entspricht.

- Durchführen von Besprechungen mit Entwicklern.

- Überprüfen Sie die Darstellung anhand der laufenden Umgebung.

- Prüfen Sie auf Abweichungen zwischen der Karte und dem tatsächlichen Code.

- Aktualisieren Sie die Darstellung unmittelbar nach jeder Infrastrukturänderung.

🏛️ Spezifische Überlegungen zur Datensouveränität

Moderne Compliance beinhaltet oft Anforderungen zur Datensouveränität. Das bedeutet, dass Daten an bestimmten geografischen Standorten gespeichert sein müssen. Ein DFD muss diese Einschränkung widerspiegeln.

- Geografische Kennzeichnung:Kennzeichnen Sie Datenspeicher mit ihrem physischen Standort oder Cloud-Region.

- Replikationspfade:Zeigen Sie, wo Daten kopiert werden. Wenn Daten von Europa in die USA übertragen werden, ist hierfür eine spezifische rechtliche Begründung erforderlich.

- Verarbeitungsstandorte:Notieren Sie, wo die Berechnung stattfindet. Selbst wenn die Daten in der EU verbleiben, kann die Verarbeitung in einer anderen Region Compliance-Probleme auslösen.

Das Ignorieren dieser Feinheiten kann zu schweren Strafen führen. Die Darstellung dient als visueller Nachweis dafür, dass Datenspeicherungsrichtlinien eingehalten werden.

📝 Wartung und Versionskontrolle

Ein Sicherheits-DFD ist ein lebendiges Dokument. Systeme ändern sich, Funktionen werden hinzugefügt und die Infrastruktur wird umgebaut. Wenn die Darstellung nicht aktualisiert wird, wird sie zu einer Verpflichtung statt zu einem Vorteil.

Integration in das Änderungsmanagement

Diagramm-Updates sollten Teil des Softwareentwicklungslebenszyklus (SDLC) sein. Keine Funktion sollte ohne eine entsprechende Aktualisierung des Flussdiagramms bereitgestellt werden.

- Verknüpfen Sie Diagrammversionen mit Code-Commits.

- Erfordern Sie die Überprüfung des Diagramms während der Code-Reviews.

- Automatisieren Sie Überprüfungen, wo immer möglich, um nicht autorisierte Flüsse zu erkennen.

- Legen Sie einen Zeitplan für die vollständige Neubewertung des Diagramms fest (z. B. quartalsweise).

Auditing des Diagramms

Regelmäßige Audits stellen sicher, dass das Dokument weiterhin nützlich bleibt. Dazu gehört die Überprüfung des Diagramms im Vergleich zum aktuellen Zustand der Infrastruktur.

- Stellen Sie sicher, dass alle aktiven Endpunkte auf der Karte verzeichnet sind.

- Stellen Sie sicher, dass veraltete Prozesse entfernt wurden.

- Stellen Sie sicher, dass die Sicherheitslabels aktuell sind.

- Bestätigen Sie, dass Vertrauensgrenzen sich nicht verschoben haben.

🛠️ Technische Implementierungsdetails

Beim Dokumentieren von Flüssen tragen spezifische technische Details Wert bei. Dies hilft Ingenieuren, Kontrollen korrekt umzusetzen.

Datenklassifizierung

Nicht alle Daten werden gleich behandelt. Das DFD sollte visuell zwischen Datenarten unterscheiden.

- Öffentlich: Keine besonderen Kontrollen erforderlich.

- Intern: Zugriff beschränkt auf Mitarbeiter.

- Vertraulich: Verschlüsselung und strenge Zugriffsprotokollierung erforderlich.

- Eingeschränkt: Höchste Schutzebene, oft erfordert getrennte Speicherung.

Vertrauensgrenzen

Jedes Mal, wenn Daten eine Grenze überschreiten, ist es gefährdet. Das Diagramm muss diese Linien deutlich markieren.

- Netzwerk-Grenze: Firewall-Regeln gelten hier.

- Anwendungs-Grenze: Eingabebestätigung und Authentifizierung gelten hier.

- Datenbank-Grenze: Zugriffssteuerungslisten und Verschlüsselung gelten hier.

- Organisationsgrenze:Verträge und Datenverarbeitungsvereinbarungen gelten hier.

📊 Der Wert visueller Dokumentation

Textbasierte Dokumentation ist oft schwer zu lesen und zu pflegen. Visuelle Diagramme bieten sofortige Klarheit. Sie ermöglichen es Stakeholdern, komplexe Systeme schnell zu verstehen.

- Kommunikation:Ein Diagramm schließt die Lücke zwischen technischen Teams und der Managementebene.

- Ausbildung:Neue Mitarbeiter können die Systemarchitektur schneller lernen, wenn sie eine Karte haben.

- Ereignisreaktion:Bei einem Verstoß müssen die Reaktionskräfte wissen, wohin die Daten fließen, um das Problem einzuschränken.

- Optimierung:Die Identifizierung unnötiger Datenflüsse kann die Leistung verbessern und die Kosten senken.

Die Investition von Zeit in die Erstellung genauer Flusskarten zahlt sich in Bezug auf die Sicherheitsposition und die Bereitschaft für Compliance aus. Sie verlagert den Fokus von reaktiven Korrekturen hin zu proaktiver Gestaltung.

🔐 Best Practices für Sicherheitsarchitekten

Um sicherzustellen, dass das DFD ein zuverlässiges Werkzeug bleibt, sollten diese Best Practices befolgt werden.

- Halte es einfach:Vermeide Überladung. Wenn ein Diagramm zu komplex ist, teile es in mehrere Ansichten auf.

- Verwende Standard-Symbole:Stelle sicher, dass alle die verwendete Notation verstehen.

- Aktualisiere regelmäßig:Behandle das Diagramm wie Code.

- Sichere das Diagramm:Das DFD selbst enthält sensible Informationen. Schütze die Datei vor unbefugtem Zugriff.

- Integriere mit Sicherheitstools: Verbinde bei Gelegenheit Diagrammelemente mit Schwachstellen-Scannern oder Konfigurationsverwaltungsdatenbanken.

Durch Einhaltung dieser Richtlinien können Sicherheitsteams ein robustes Framework zur Risikomanagement erstellen. Das Diagramm wird zur einzigen Quelle der Wahrheit für die Datensicherheit.

🚀 Vorwärts schauen

Sicherheit und Compliance sind kontinuierliche Reisen. Sie erfordern ständige Aufmerksamkeit und Anpassungsfähigkeit. Datenflussdiagramme bieten die notwendige Struktur, um diese Komplexität zu meistern. Indem jedes Byte der Datenbewegung abgebildet wird, erhalten Organisationen die Transparenz, die sie benötigen, um ihre Vermögenswerte zu schützen.

Beginnen Sie mit der Überprüfung Ihrer aktuellen Dokumentation. Identifizieren Sie Lücken in Ihren Flusskarten. Beteiligen Sie Ihr Sicherheitsteam, um bestehende Diagramme mit Kontrollinformationen zu versehen. Im Laufe der Zeit werden diese Diagramme die Grundlage Ihrer Sicherheitsarchitektur.

Denken Sie daran, dass eine Karte nur dann nützlich ist, wenn sie genau ist. Widmen Sie Ressourcen der Pflege dieser Dokumente. Die Kosten für die Pflege eines DFD sind weitaus geringer als die Kosten eines Compliance-Fehlschlags oder eines Datenverstoßes. Sichtbarkeit ist der erste Schritt hin zu Sicherheit.