Die Definition der Grenze eines Systems ist eine der wichtigsten Aufgaben in der Systemanalyse. Sie bestimmt, wo eine Verantwortung endet und eine andere beginnt. Ohne eine klare Systemgrenze drohen Projekten Umfangsverschiebungen, Integrationsfehler und unklare Verantwortlichkeiten. Datenflussdiagramme (DFDs) dienen als primäres Werkzeug, um diese Grenzen sichtbar zu machen. Sie zeigen auf, wie Informationen in ein System hinein-, durch das System hindurch- und aus dem System herausfließen. Dieser Leitfaden untersucht die Mechanismen zur effektiven Definition dieser Grenze.

🔍 Verständnis des Kernkonzepts

Eine Systemgrenze ist nicht einfach nur eine Linie, die auf einem Diagramm gezeichnet wird. Sie stellt eine logische Trennung zwischen der Umgebung und den inneren Abläufen der Software oder des Prozesses dar. Alles, was sich innerhalb der Grenze befindet, wird vom System kontrolliert. Alles außerhalb ist eine externe Entität oder Umgebung. Der Austausch erfolgt ausschließlich über definierte Datenflüsse, die diese Linie kreuzen.

Bei der Analyse einer komplexen Umgebung haben Teams oft Schwierigkeiten zu entscheiden, was innerhalb der Grenze gehört. Ist die Benutzeroberfläche Teil des Systems? Ist der Datenbankserver Teil des Systems? Ist der Zahlungsprozessor Teil des Systems? Das DFD klärt diese Unterscheidungen, indem es sich auf die Datenverarbeitung konzentriert und nicht auf die physische Architektur. Ziel ist es zu verstehen, was das System mit Daten tut, nicht unbedingt, wo sich der Code physisch befindet.

- System: Die Menge an Prozessen, die Eingabedaten in Ausgabedaten umwandeln.

- Externe Entität: Eine Quelle oder Ziel von Daten außerhalb der Systemgrenze.

- Datenbank: Eine Speicherstelle für Daten, die innerhalb der Systemgrenze gehalten werden.

- Datenfluss: Die Bewegung von Informationen über die Grenze hinweg oder innerhalb der Grenze.

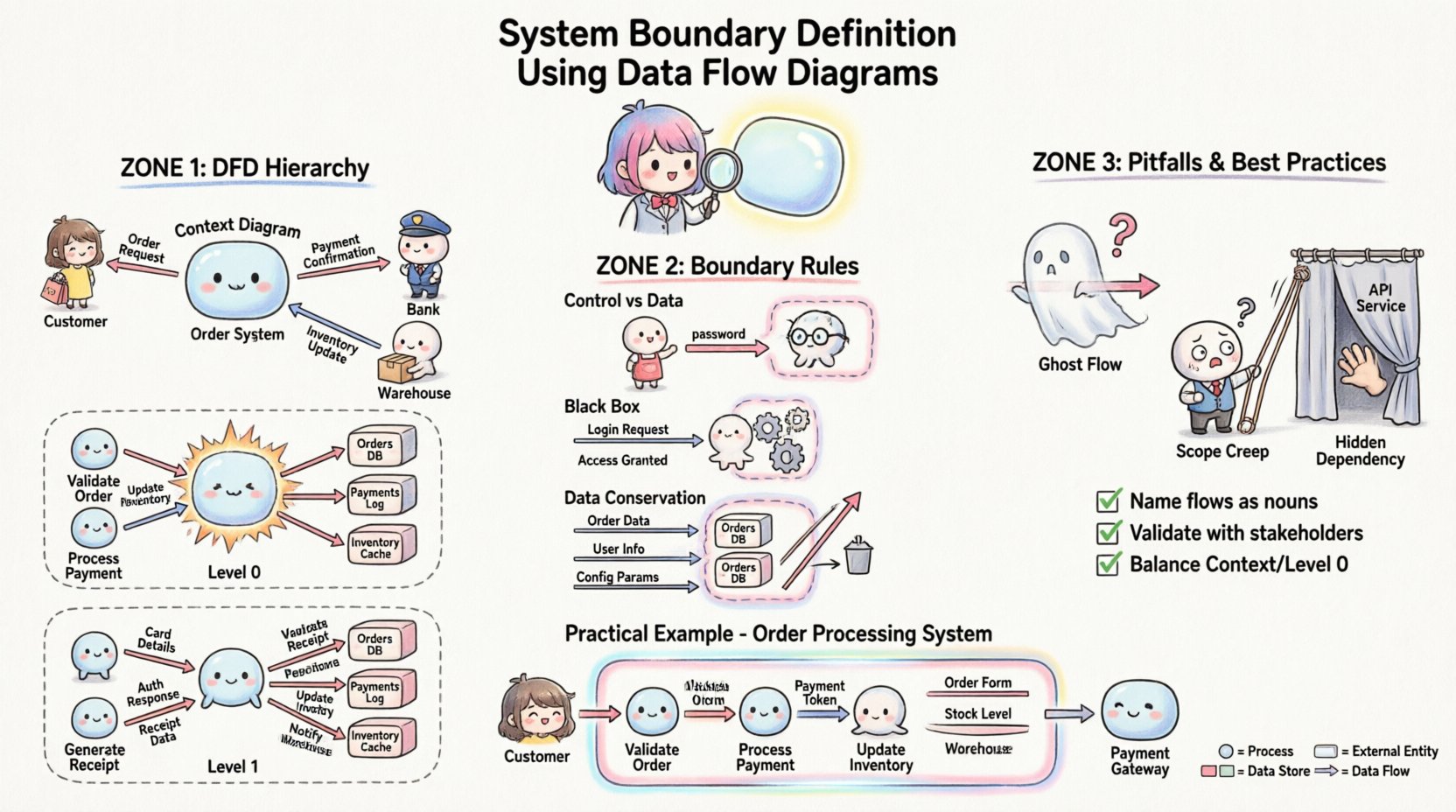

📊 Die Hierarchie der DFD-Ebenen

Um eine Grenze genau zu definieren, müssen Sie die verschiedenen Abstraktionsstufen verstehen. Jede Ebene bietet einen anderen Blickwinkel auf die Systemkante.

1. Kontextdiagramm (Ebene 0)

Das Kontextdiagramm stellt das System als eine einzige Blase dar. Es ist die höchste Abstraktionsstufe. Der primäre Zweck hier ist, die Systemgrenze insgesamt zu identifizieren.

- Einzelner Prozess: Das gesamte System ist ein Kreis oder ein abgerundetes Rechteck.

- Externe Entitäten: Alle Quellen und Senken sind um den Prozess herum dargestellt.

- Datenflüsse: Pfeile verbinden die Entitäten mit dem einzelnen Prozess.

- Grenzdefinition: Die Kante dieser einzelnen Blase ist die Systemgrenze.

Dieses Diagramm beantwortet die Frage: „Mit was interagiert das System?“ Es zeigt keine internen Details. Es zeigt lediglich die Umfangsgrenze.

2. Ebene 0-Diagramm (Top-Level-Zerlegung)

Sobald die Grenze im Kontextdiagramm festgelegt ist, wird sie in wesentliche Teilprozesse zerlegt. Diese Ebene behält die gleiche externe Grenze bei, zeigt aber die interne Struktur auf.

- Mehrere Prozesse: Die einzelne Blase teilt sich in 3 bis 7 Hauptprozesse auf.

- Interne Datenspeicher: Speicherorte erscheinen zwischen Prozessen.

- Konsistenz der Grenze: Die externen Datenflüsse, die in das Diagramm eingehen und es verlassen, müssen dem Kontextdiagramm exakt entsprechen.

Diese Ebene bestätigt, dass die Grenzdefinition bei der Aufsplitterung des Systems Bestand hat. Wenn hier neue externe Entitäten auftauchen, die im Kontextdiagramm nicht enthalten waren, ist die Grenzdefinition fehlerhaft.

3. Ebene 1 und darunter (detaillierte Zerlegung)

Unterprozesse werden weiter zerlegt. Die Grenze auf dieser Ebene wird intern. Die ursprüngliche Systemgrenze bleibt die äußerste Kante des Diagramms der Ebene 0. Die internen Prozesse definieren die Logik innerhalb der Grenze.

🚧 Festlegen der Grenzlinie

Die Entscheidung darüber, was innerhalb oder außerhalb der Systemgrenze liegt, erfordert strenge Kriterien. Hier besteht Unsicherheit, führt zu technischem Schulden. Die folgenden Regeln helfen, eine solide Linie zu ziehen.

Regel 1: Kontrolle vs. Daten

Systeme verarbeiten Daten. Sie kontrollieren die Umgebung nicht. Externe Entitäten initiieren Anfragen. Das System reagiert. Die Grenze trennt die Kontrollbefugnis von der Datenübertragung.

- Innerhalb: Logik, Berechnung, Validierung, Speicherung und Transformation von Daten.

- Außerhalb: Menschliche Entscheidungsfindung, Handlungen in der physischen Welt und andere unabhängige Systeme.

Zum Beispiel ist ein Benutzer, der ein Passwort eingibt, eine externe Entität. Das System prüft das Passwort. Die Grenze ist der Punkt, an dem die Eingabedaten in den Überprüfungsprozess eintreten.

Regel 2: Das Prinzip der schwarzen Box

Für eine externe Entität ist das System eine schwarze Box. Sie müssen nicht wissen, wie es funktioniert, sondern nur, was es akzeptiert und zurückgibt. Die Grenze definiert den Schnittstellenvertrag.

- Eingaben müssen genau definiert und konsistent sein.

- Ausgaben müssen vorhersagbar sein.

- Interne Änderungen sollten keine Änderungen bei externen Entitäten erfordern.

Wenn eine Änderung eines internen Prozesses dazu zwingt, dass eine externe Entität ihre Datenübertragung ändern muss, ist die Grenzdefinition zu eng oder schlecht verwaltet.

Regel 3: Datenkonservierung

Daten können an der Grenze nicht erzeugt oder zerstört werden. Sie müssen transformiert werden. Wenn ein Fluss das System betritt, muss er entweder verlassen, gespeichert oder mit einem klaren Grund verworfen werden.

- Eingangsfluss: Information tritt von einer externen Entität ein.

- Ausgangsfluss: Information verlässt das System zu einer externen Entität.

- Gespeicherter Fluss: Information wird innerhalb eines Datenspeichers innerhalb der Grenze gespeichert.

Wenn Datenströme von nirgendwoher erscheinen oder in nichts verschwinden, wenn sie die Grenze überschreiten, ist das Modell unvollständig.

🧩 Externe Entitäten im Vergleich zu internen Prozessen

Ein der häufigsten Fehler bei der Definition der Grenze besteht darin, eine externe Entität mit einem internen Prozess zu verwechseln. Beide interagieren mit Daten, aber ihre Rollen unterscheiden sich erheblich.

| Funktion | Externe Entität | Interner Prozess |

|---|---|---|

| Ort | Außerhalb der Systemgrenze | Innerhalb der Systemgrenze |

| Funktion | Quelle oder Ziel von Daten | Transformiert Daten in eine neue Form |

| Wissen | Kennt die internen Abläufe des Systems nicht | Kennt die Systemlogik und Regeln |

| Beispiel | Kunde, Bank, Lieferant | Bestell-Validierer, Bestandsprüfer |

Bei der Definition der Grenze fragen Sie: „Transformiert diese Entität die Daten, oder sendet/sendet sie sie lediglich?“ Wenn sie die Daten transformiert, gehört sie innerhalb. Wenn sie lediglich bereitstellt oder verbraucht, gehört sie außerhalb.

⚠️ Häufige Fehler bei der Definition der Grenze

Selbst erfahrene Analysten können Fehler machen, wenn sie die Grenze ziehen. Diese Fehler führen zu Verwirrung während der Entwicklung und Prüfung.

Fehlerquelle 1: Der Geisterstrom

Ein Geisterstrom ist eine Datenverbindung, die zu existieren scheint, aber keinen logischen Pfad hat. Dies geschieht oft, wenn ein Datenspeicher direkt mit einer externen Entität verbunden ist. Daten müssen durch einen Prozess fließen, um einen Speicher zu erreichen. Direkte Verbindungen zwischen Entitäten und Speichern umgehen die Logik der Systemgrenze.

Fehlerquelle 2: Scope Creep über die Grenze

Im Laufe der Zeit ändern sich die Anforderungen. Funktionen werden hinzugefügt. Manchmal wird neue Funktionalität hinzugefügt, ohne die Grenze zu aktualisieren. Dies führt zu einem Diagramm, bei dem die Grenze Prozesse einschließt, die extern sein sollten, oder umgekehrt. Regelmäßige Überprüfungen des DFD sind notwendig, um sicherzustellen, dass die Grenze mit den aktuellen Anforderungen übereinstimmt.

Fehlerquelle 3: Versteckte Abhängigkeiten

Systeme verlassen sich oft auf Dienste, die im Diagramm nicht ersichtlich sind. Zum Beispiel könnte ein E-Mail-Server als Prozess innerhalb der Grenze behandelt werden, obwohl er tatsächlich ein externer Dienst ist. Wenn die Definition der Grenze kritische Abhängigkeiten versteckt, wird die Integrationstest fehlschlagen.

Fehlerquelle 4: Verwechseln von Steuerung mit Daten

Befehle sind nicht immer Daten. Ein „Stop“-Befehl ist ein Signal. Ein „Bericht“ ist Daten. Die Grenze muss zwischen Betriebssteuerungssignalen und dem zu verarbeitenden Datenpaket unterscheiden.

✅ Best Practices für Klarheit

Um sicherzustellen, dass die Grenzdefinition stabil bleibt, sollten diese strukturierten Praktiken befolgt werden.

- Verwenden Sie eine konsistente Notation:Halten Sie sich während des gesamten Projekts an eine einzige Notationsweise (z. B. Gane & Sarson oder Yourdon & DeMarco). Das Mischen von Stilen kann die Grenzlinie verwirren.

- Benennen Sie Flüsse explizit:Datenflüsse sollten mit Substantiven benannt werden (z. B. „Rechnung“, „Anmeldeanfrage“). Verwenden Sie keine Verben (z. B. „Rechnung senden“). Der Fluss stellt das Datenobjekt, nicht die Aktion dar.

- Validieren Sie mit Stakeholdern:Gehen Sie das Diagramm gemeinsam mit den Geschäftsanwendern durch. Fragen Sie sie, ob die externen Entitäten ihrer Sichtweise des Systems entsprechen.

- Überprüfen Sie die Balance:Stellen Sie sicher, dass Eingaben und Ausgaben zwischen dem Kontextdiagramm und dem Level-0-Diagramm übereinstimmen. Die gleichen Datenflüsse müssen in beiden Ansichten an der Grenze erscheinen.

- Dokumentieren Sie Annahmen: Wenn entschieden wird, einen bestimmten Drittanbieter als intern zu behandeln, dokumentieren Sie den Grund dafür. Dies hilft zukünftigen Wartenden, die Grenzlogik zu verstehen.

🔬 Validierungs- und Überprüfungsverfahren

Sobald die Grenze definiert ist, muss sie an der Realität getestet werden. Verwenden Sie die folgenden Techniken, um die Genauigkeit zu überprüfen.

1. Der Übergabetest

Stellen Sie sich vor, Sie übergeben das System einem anderen Team. Wenn die Grenze klar ist, weiß die empfangende Mannschaft genau, welche Eingaben sie erwarten und welche Ausgaben sie liefern müssen. Wenn sie unsicher sind, ist die Grenze unscharf.

2. Die Sicherheitsprüfung

Sicherheitsgrenzen stimmen oft mit logischen Systemgrenzen überein. Überprüfen Sie das DFD gemeinsam mit Sicherheitsprotokollen. Stellen Sie sicher, dass sensible Datenflüsse die Grenze nicht ohne Verschlüsselung oder angemessene Authentifizierungsprüfungen überschreiten. Die Grenze definiert, wo das Vertrauen endet.

3. Der Leistungs-Stresstest

Überlegen Sie, wo Engpässe auftreten. Wenn ein Datenfluss, der die Grenze überschreitet, zu groß ist, könnte die Grenzdefinition angepasst werden, um die Daten in Teilen zu verarbeiten. Dies erfordert oft die Aufteilung eines Prozesses oder die Hinzufügung einer Warteschlange.

📝 Praxisbeispiel: Bestellverarbeitungssystem

Betrachten Sie ein System, das entwickelt wurde, um Kundenaufträge zu verarbeiten. Die Grenzdefinition bestimmt, wie die Bestellung vom Kunden zum Lager gelangt.

Analyse des Kontextdiagramms

Externe Entitäten:

- Kunde

- Zahlungsgateway

- Lagerverwaltungssystem

Systemgrenze:

Der „Bestellverarbeitungssystem“-Kreis befindet sich zwischen diesen drei Entitäten.

Datenflüsse über die Grenze:

- Kunde → System: Bestelldetails, Zahlungsinformationen

- System → Kunde: Bestellbestätigung, Versandstatus

- System → Zahlungsgateway: Transaktionsanfrage, Autorisierungsergebnis

- System → Lager: Pickliste, Bestandsaktualisierung

Analyse des Diagramms der Stufe 0

Innerhalb der Grenze zerfällt der einzelne Prozess in:

- Prozess 1.0: Bestellung überprüfen

- Prozess 2.0: Zahlung verarbeiten

- Prozess 3.0: Bestand aktualisieren

- Datenbank 1.0: Bestell-Datenbank

- Datenbank 2.0: Kundenprofil

Grenzkontrolle:

Beachten Sie, dass das Zahlungsgateway außerhalb bleibt. Das System sendet eine Anfrage, erhält ein Ergebnis, verarbeitet jedoch die Mittel selbst nicht. Dies hält die Grenze der finanziellen Haftung klar. Das Lagersystem bleibt außerhalb, da es physischen Bestand verwaltet, nicht digitale Auftragsaufzeichnungen.

🔗 Integration und Interoperabilität

In modernen Architekturen existieren Systeme selten isoliert. Mikrodienste und APIs erschweren die Definition der Grenzen. Ein DFD hilft, diese Interaktionen zu visualisieren, ohne sich in technischen Details zu verlieren.

- API-Gateways: Wenn ein API-Gateway die Weiterleitung verarbeitet, kann es entweder Teil der Grenze oder eine externe Entität sein, abhängig davon, ob es Geschäftslogik ausführt.

- Drittanbieterdienste: Wenn ein Dienst eine zentrale Funktion bereitstellt (z. B. Kartenintegration), ist es eine Abhängigkeit oder ein Prozess? Wenn das System ohne ihn nicht funktionieren kann, behandeln Sie ihn als kritische externe Entität.

- Veraltete Systeme: Ältere Systeme fungieren oft als externe Entitäten. Sie verfügen möglicherweise über keine modernen Schnittstellen. Die DFD-Grenze muss diese Datenbeschränkungen berücksichtigen.

📉 Einfluss auf Wartung und Entwicklung

Eine gut definierte Grenze vereinfacht zukünftige Änderungen. Wenn sich die Anforderungen entwickeln, weiß man genau, wo Änderungen vorgenommen werden müssen.

- Hinzufügen von Funktionen: Wenn Sie eine neue Funktion hinzufügen, überprüfen Sie die Grenze. Benötigt sie neue externe Entitäten? Falls ja, aktualisieren Sie das Kontextdiagramm.

- Entfernen von Funktionen: Wenn eine Funktion eingestellt wird, entfernen Sie die zugehörigen Flüsse. Stellen Sie sicher, dass die Grenze ausgeglichen bleibt.

- Refactoring: Wenn interne Prozesse refaktorisiert werden, sollte die Grenze nicht verändert werden. Dies gewährleistet Stabilität für externe Partner.

Teams, die die Definition der Grenze vernachlässigen, finden sich oft gezwungen, das gesamte System neu zu schreiben, weil der ursprüngliche Umfang unklar war. Dies führt zu verschwendeten Ressourcen und verzögerten Terminen. Ein präzises DFD wirkt als Vertrag zwischen dem Entwicklerteam und den Geschäftssachverständigen.

🛠️ Prüfliste für die Grenzenüberprüfung

Bevor Sie ein DFD abschließen, führen Sie diese Prüfliste durch, um sicherzustellen, dass die Grenze solide ist.

- ☐ Hat jeder Datenfluss eine Quelle und eine Zieladresse?

- ☐ Sind alle externen Entitäten eindeutig mit einer Rolle definiert?

- ☐ Transformieren alle internen Prozesse Daten?

- ☐ Gibt es direkte Verbindungen zwischen Entitäten und Datenbanken?

- ☐ Stimmen die Eingaben/Ausgaben zwischen Kontext- und Level-0-Diagrammen überein?

- ☐ Ist die Grenze mit den Sicherheitsanforderungen konsistent?

- ☐ Haben die Stakeholder den Umfang des Systems bestätigt?

- ☐ Sind Datenbezeichnungen im gesamten Diagramm konsistent?

🔄 Iterative Verfeinerung

Die Definition eines Systems ist selten ein einmaliger Vorgang. Je besser Sie das Geschäftsmodell verstehen, desto mehr kann sich die Grenze verschieben. Das ist normal. Das DFD ist ein lebendiges Dokument. Es entwickelt sich weiter, während das Projekt fortschreitet.

Behandeln Sie den ersten Entwurf nicht als endgültig. Verwenden Sie frühe Versionen, um Lücken zu erkennen. Verwenden Sie spätere Versionen, um Stabilität zu bestätigen. Der Wert liegt in der Diskussion um das Diagramm, nicht nur im Diagramm selbst. Die Tätigkeit, die Grenze zu zeichnen, zwingt das Team dazu, sich darauf zu einigen, was innerhalb und was außerhalb liegt.

Durch die Einhaltung dieser Prinzipien schaffen Sie eine klare, wartbare und robuste Systemarchitektur. Das Datenflussdiagramm wird mehr als nur eine Zeichnung; es wird eine Bauplan für den Erfolg. Es klärt Verantwortlichkeiten, definiert Schnittstellen und verhindert Scope Creep. Es stellt sicher, dass alle Beteiligten die Grenzen des Systems verstehen.