No cenário da arquitetura de sistemas e da engenharia de segurança, visualizar o movimento de dados não é meramente um exercício de design; é uma prática de segurança fundamental. Um Diagrama de Fluxo de Dados (DFD) serve como um mapa para a informação que percorre um sistema. Quando utilizado corretamente para análise de riscos, esse mapa torna-se uma ferramenta crítica para identificar vulnerabilidades antes que se manifestem em ambientes de produção. Este guia detalha a metodologia para integrar estratégias de identificação e mitigação de riscos diretamente no processo de criação do DFD.

Segurança não é uma funcionalidade adicional; é uma propriedade intrínseca do design. Ao examinar como os dados se movem entre entidades externas, processos e armazenamentos de dados, arquitetos podem identificar onde os limites de confiança são ultrapassados, onde informações sensíveis são expostas e onde controles estão ausentes. As seções seguintes exploram a mecânica dessa abordagem, passando dos conceitos fundamentais para a aplicação prática.

🧩 Compreendendo os Elementos Principais de um Diagrama de Fluxo de Dados

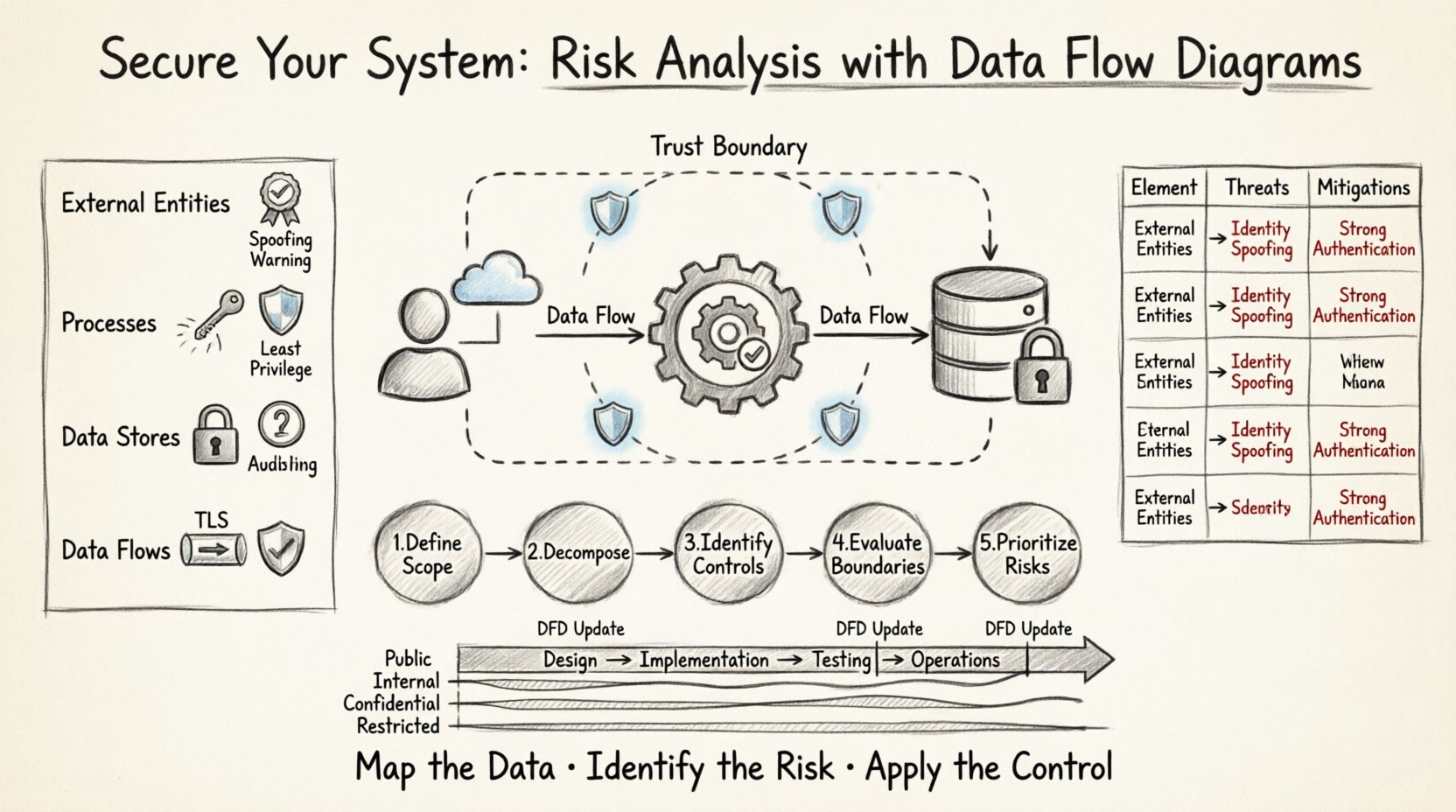

Antes de analisar riscos, é necessário entender os componentes que estão sendo analisados. Um DFD consiste em quatro elementos principais. Cada elemento possui implicações de segurança específicas que devem ser avaliadas durante o processo de revisão.

- Entidades Externas: Elas representam fontes ou destinos de dados fora dos limites do sistema. Exemplos incluem usuários, outros sistemas ou serviços de terceiros.Implicação de Segurança: As entidades são frequentemente a origem de ataques de falsificação ou tentativas de acesso não autorizadas. Cada entidade deve ser autenticada e autorizada antes de interagir com processos internos.

- Processos: São as funções ou transformações que atuam sobre os dados. Eles transformam dados de entrada em dados de saída.Implicação de Segurança: Os processos são onde ocorrem erros de lógica. Se um processo falhar em validar a entrada, pode levar a ataques de injeção ou burlas de lógica. Garantir que o princípio do menor privilégio se aplique ao contexto de execução de cada processo é vital.

- Armazenamentos de Dados: Representam locais onde os dados são armazenados em repouso. Podem ser bancos de dados, arquivos ou buffers de memória.Implicação de Segurança: Armazenamentos de dados são o principal alvo para exfiltração. Controles de acesso, criptografia em repouso e verificações de integridade são obrigatórios aqui.

- Fluxos de Dados: São os caminhos pelos quais os dados se movem entre os outros três elementos.Implicação de Segurança: Os fluxos representam os canais de rede ou de comunicação entre processos. Os dados em trânsito devem ser criptografados. Monitorar fluxos não autorizados é essencial para detectar movimentação lateral por atacantes.

🔍 A Interseção entre DFDs e Modelagem de Ameaças

Integrar a análise de riscos aos DFDs exige uma abordagem estruturada. Isso é frequentemente referido como modelagem de ameaças usando diagramas de fluxo de dados. O objetivo é identificar ameaças potenciais associadas a cada elemento e fluxo, e depois determinar as mitigações apropriadas.

Ao realizar essa análise, a atenção muda de “como o sistema funciona?” para “como o sistema pode ser atacado?”. Esse deslocamento de perspectiva permite que as equipes projetem controles de forma proativa, em vez de corrigir falhas de forma reativa.

Objetivos Principais da Análise de Riscos com DFD

- Identificação de Ativos: Determine quais elementos de dados são sensíveis. Nem todos os dados exigem o mesmo nível de proteção.

- Definição de Limites de Confiança: Marque claramente onde o limite do sistema termina e começa o ambiente externo. Os níveis de confiança mudam ao longo desses limites.

- Enumeração de Ameaças: Liste ameaças específicas aplicáveis aos elementos do diagrama.

- Mapeamento de Controles:Atribua controles de segurança a elementos específicos do diagrama para mitigar ameaças identificadas.

📉 Análise de Riscos por Nível de DFD

Diagramas de Fluxo de Dados são geralmente criados em níveis, passando do contexto de alto nível para a lógica de processos detalhada. Cada nível oferece uma granularidade diferente de insight sobre riscos.

Diagrama de Contexto (Nível 0)

Este é o nível mais alto de visualização. Mostra o sistema como um único processo interagindo com entidades externas.

- Foco de Risco:Segurança da periferia da rede e controle de acesso de alto nível.

- Análise:Identifique todas as conexões externas. Há uma conexão direta com a internet? Existem sistemas legados interagindo com o novo projeto? Os riscos de alto nível aqui incluem ataques de homem no meio nos canais principais de comunicação.

Nível 1 DFD

O processo principal é expandido em sub-processos. Armazenamentos de dados e fluxos tornam-se visíveis.

- Foco de Risco:Manipulação interna de dados e isolamento de processos.

- Análise:Procure fluxos que contornem verificações de segurança. Por exemplo, os dados fluem de uma entidade não confiável diretamente para um armazenamento de dados sensível sem passar por um processo de validação? Este nível frequentemente revela falhas lógicas em fluxos de autenticação.

Nível 2 DFD (e além)

Sub-processos são detalhados ainda mais. Este nível é frequentemente usado para análise de módulos específicos.

- Foco de Risco:Validação de dados, implementação de criptografia e tratamento de erros.

- Análise:Examine algoritmos específicos ou transformações de dados. As operações criptográficas são explicitamente mostradas? As mensagens de erro são registradas de forma que revelem informações? Este nível é crucial para revisões de segurança em nível de código.

📋 Matriz de Riscos: Mapeamento de Elementos para Ameaças

A tabela abaixo resume os riscos comuns associados a elementos específicos de DFD. Esta matriz serve como uma lista de verificação durante a fase de revisão de design.

| Elemento DFD | Ameaças Comuns | Estratégias de Mitigação |

|---|---|---|

| Entidade Externa |

|

|

| Processo |

|

|

| Armazenamento de Dados |

|

|

| Fluxo de Dados |

|

|

🛠️ Processo Passo a Passo para Análise de Riscos

Implementar essa análise exige um fluxo de trabalho disciplinado. Os seguintes passos descrevem o procedimento para realizar uma revisão abrangente de riscos usando DFDs.

Passo 1: Defina o Escopo e os Limites

Comece desenhando o diagrama de contexto. Defina claramente o que está dentro do sistema e o que está fora. Essa fronteira é o perímetro de confiança. Qualquer dado que cruze essa linha exige escrutínio. Documente o nível de confiança atribuído a cada entidade externa. A entidade é totalmente confiável, parcialmente confiável ou não confiável?

Passo 2: Decompor o Sistema

Crie diagramas de Nível 1 e Nível 2. Ao decompor o processo principal, certifique-se de que cada fluxo de dados esteja rotulado com o tipo de dados sendo transferido. Por exemplo, rotule um fluxo como “Número de Cartão de Crédito” em vez de apenas “Dados de Pagamento”. A especificidade permite uma categorização de riscos mais precisa.

Passo 3: Identificar Controles de Segurança

Revise cada elemento do diagrama em relação à matriz de riscos. Faça as seguintes perguntas para cada componente:

- Este componente manipula dados sensíveis?

- Há um mecanismo de autenticação em vigor?

- Os dados estão criptografados durante a transferência?

- Há registros gerados para fins de auditoria?

Passo 4: Avaliar Fronteiras de Confiança

Marque cada fronteira de confiança no diagrama. Uma fronteira de confiança é onde o nível de confiança muda. Por exemplo, existe uma fronteira entre um servidor web público e um banco de dados interno. Cruzar essa fronteira é o ponto de maior risco. Certifique-se de que cada ponto de cruzamento tenha um controle de segurança específico, como uma regra de firewall, uma gateway de API ou um túnel de criptografia.

Passo 5: Documentar e Priorizar Riscos

Liste todos os riscos identificados. Use um sistema de classificação de gravidade (por exemplo, Baixa, Média, Alta, Crítica). Priorize os riscos com base em dois fatores: a probabilidade de exploração e o impacto no negócio caso o risco se concretize. Riscos de alto impacto devem ser tratados antes da implantação.

🚧 Armadilhas Comuns na Análise de Segurança de DFD

Mesmo arquitetos experientes podem ignorar detalhes críticos. Estar ciente dos erros comuns ajuda a garantir uma postura de segurança sólida.

- Fluxos Fantasma:Certifique-se de que cada fluxo de dados tenha uma fonte e um destino definidos. Fluxos que começam ou terminam em lugar nenhum frequentemente indicam lógica ausente ou processos de dados abandonados. Essas lacunas podem ser exploradas por atacantes.

- Ignorar Dados em Repouso:Focar apenas nos dados em trânsito. Muitas violações ocorrem porque os dados armazenados em bancos de dados não estão criptografados ou são acessíveis por consultas excessivamente permissivas.

- Ignorar Autenticação:Assumindo que, porque um fluxo existe, ele é seguro. Fluxos de dados não implicam automaticamente segurança. Passos explícitos de autenticação e autorização devem ser modelados como processos ou controles.

- Falta de Controle de Versão:Os DFDs evoluem conforme o sistema muda. Se o diagrama não corresponder à implementação atual, a análise de riscos é inválida. Mantenha o controle de versão dos seus diagramas junto com as versões do código.

- Rótulos Genéricos:Usar rótulos vagos como “Dados do Usuário” sem especificar o tipo de dados. Tipos específicos de dados acionam requisitos regulatórios e de segurança específicos (por exemplo, PII, PHI, PCI-DSS).

🔄 Integração no Ciclo de Vida do Desenvolvimento

Para que a análise de DFD seja eficaz, ela não pode ser um evento único. Deve ser integrada ao ciclo de vida do desenvolvimento de software (SDLC).

Fase de Projeto

Durante o projeto inicial, crie os diagramas de contexto e de Nível 1. Realize a avaliação de riscos de alto nível. Isso garante que falhas de segurança fundamentais não sejam incorporadas à arquitetura.

Fase de Implementação

À medida que os desenvolvedores constroem funcionalidades, eles devem atualizar os diagramas de Nível 2. Isso mantém o modelo de segurança atualizado. Os desenvolvedores podem usar o diagrama para verificar se seu código implementa os controles necessários para os fluxos de dados que estão escrevendo.

Fase de Testes

Testadores de segurança podem usar o DFD para planejar testes de penetração. Eles podem se concentrar nos fluxos de alto risco e nas fronteiras de confiança identificadas na análise. Isso torna os testes mais eficientes e direcionados.

Fase de Operações

Mantenha os diagramas durante as operações. Se um novo serviço de terceiros for integrado, atualize o diagrama. Revise a análise de riscos para garantir que a nova integração não introduza novos vetores de ataque.

📈 Medindo a Eficácia da Análise

Como você sabe se a análise de riscos do DFD está funcionando? Procure os seguintes indicadores de uma postura de segurança madura.

- Redução na Quantidade de Vulnerabilidades: Menos descobertas de segurança durante revisões de código e testes de penetração.

- Remediação Mais Rápida: Quando problemas são encontrados, são mais fáceis de localizar porque o fluxo de dados está documentado.

- Alinhamento com a Conformidade: Os diagramas se alinham diretamente aos requisitos de conformidade (por exemplo, GDPR, HIPAA) ao mostrar onde os dados sensíveis são processados e armazenados.

- Consciência da Equipe: Desenvolvedores e partes interessadas compreendem as implicações de segurança de suas escolhas de design porque o diagrama visualiza os riscos.

🛑 Lidando com Exceções e Sistemas Legados

Nem todos os sistemas são de campo verde. Muitas organizações precisam analisar sistemas legados onde a documentação está ausente ou incompleta.

Engenharia Reversa do DFD

Se um diagrama não existir, você precisará criá-lo a partir do código ou dos arquivos de configuração. Esse processo, conhecido como engenharia reversa, permite visualizar o fluxo real de dados, em vez do fluxo pretendido. As discrepâncias entre o fluxo real e o design pretendido são frequentemente onde os riscos se escondem.

Gerenciamento da Dívida Técnica

Sistemas legados podem carecer de recursos de segurança modernos. Ao analisar esses sistemas, foque nos controles compensatórios. Se a criptografia não puder ser implementada ao nível do código, ela pode ser implementada ao nível da rede? Se a autenticação for fraca, um gateway de API pode adicionar uma camada de segurança diante do aplicativo legado?

🔗 O Papel da Classificação de Dados

A identificação de riscos está inseparavelmente ligada à classificação de dados. Você não pode proteger o que não entende. Os fluxos de dados devem ser anotados com níveis de classificação.

- Público: Informação que pode ser compartilhada abertamente. Baixo risco se exposta.

- Interno: Informação exclusiva para uso interno. Risco médio se exposta.

- Confidencial: Informação sensível de negócios ou pessoal. Alto risco se exposta.

- Restrito: Dados altamente sensíveis que exigem controles de acesso rigorosos. Risco crítico se expostos.

Ao analisar um DFD, destaque os fluxos que contêm dados Confidenciais ou Restritos com uma cor distinta. Este indicador visual direciona imediatamente a atenção da equipe de segurança para os caminhos mais críticos.

🧭 Conclusão sobre a Metodologia

Usar Diagramas de Fluxo de Dados para identificação de riscos transforma a segurança de uma lista de verificação reativa em um princípio de design proativo. Ao visualizar o movimento dos dados, as equipes conseguem identificar ameaças invisíveis que se escondem na arquitetura. O processo exige disciplina, atualizações regulares e uma compreensão clara dos componentes do sistema. Quando executado corretamente, fornece um roteiro claro para proteger o sistema contra ameaças conhecidas e emergentes.

O valor dessa abordagem reside na clareza. Força os arquitetos a enfrentar a realidade de como os dados se movem e onde são vulneráveis. Elimina a ambiguidade da discussão sobre segurança. À medida que os sistemas crescem em complexidade, a necessidade de uma análise estruturada torna-se ainda mais crítica. Manter diagramas precisos e aplicar rigorosamente a análise de riscos garante que a segurança permaneça alinhada com a funcionalidade do negócio durante toda a vida útil do software.

Comece com o diagrama. Mapeie os dados. Identifique o risco. Aplique o controle. Esse ciclo cria um sistema resiliente capaz de resistir às pressões do cenário de ameaças moderno.