На фоне архитектуры систем и инженерии безопасности визуализация перемещения данных — это не просто задача проектирования; это фундаментальная практика обеспечения безопасности. Диаграмма потоков данных (DFD) служит картой информации, перемещающейся по системе. При правильном использовании для анализа рисков эта карта становится критически важным инструментом для выявления уязвимостей до их проявления в рабочей среде. Данное руководство описывает методологию интеграции стратегий выявления рисков и их смягчения непосредственно в процесс создания DFD.

Безопасность — это не дополнительная функция; это врождённое свойство архитектуры. Анализируя, как данные перемещаются между внешними сущностями, процессами и хранилищами данных, архитекторы могут точно определить, где пересекаются границы доверия, где раскрывается конфиденциальная информация и где отсутствуют контрольные механизмы. В следующих разделах рассматриваются принципы этого подхода, начиная с базовых концепций и заканчивая практическим применением.

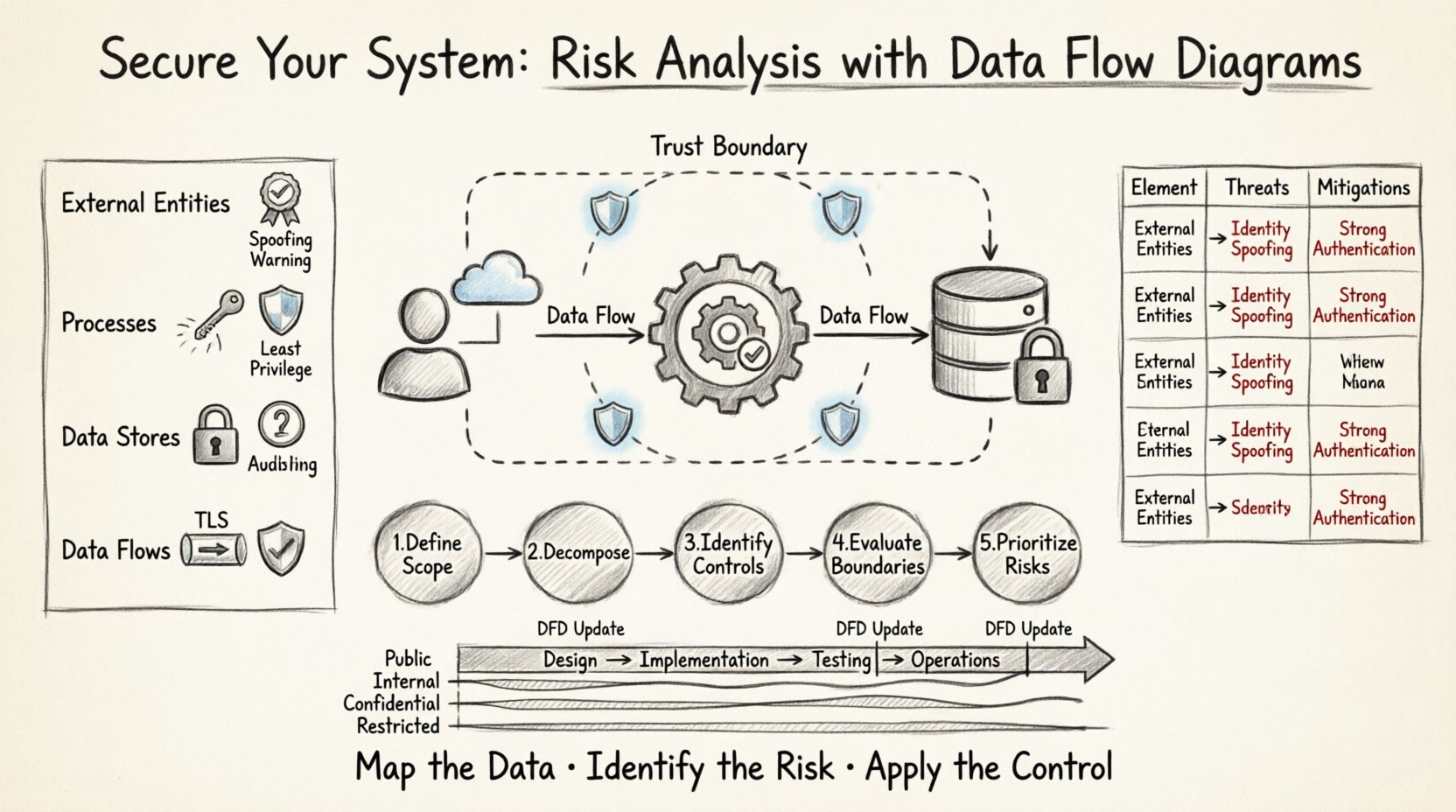

🧩 Понимание основных элементов диаграммы потоков данных

Прежде чем анализировать риски, необходимо понимать компоненты, которые анализируются. DFD состоит из четырёх основных элементов. Каждый элемент несёт определённые последствия для безопасности, которые необходимо оценить в процессе проверки.

- Внешние сущности: Они представляют собой источники или места назначения данных за пределами границ системы. Примеры: пользователи, другие системы или сторонние сервисы.Последствия для безопасности: Сущности часто являются источником атак на подделку или несанкционированных попыток доступа. Каждая сущность должна быть аутентифицирована и авторизована перед взаимодействием с внутренними процессами.

- Процессы: Это функции или преобразования, которые действуют на данные. Они преобразуют входные данные в выходные.Последствия для безопасности: Процессы — это место, где возникают ошибки логики. Если процесс не проверяет входные данные, это может привести к атакам внедрения или обходу логики. Критически важно обеспечить применение принципа наименьших привилегий в контексте выполнения каждого процесса.

- Хранилища данных: Это места, где данные хранятся в неактивном состоянии. К ним могут относиться базы данных, файлы или буферы памяти.Последствия для безопасности: Хранилища данных являются основной целью для вывоза данных. Здесь обязательны контроль доступа, шифрование данных в состоянии покоя и проверки целостности.

- Потоки данных: Это пути, по которым данные перемещаются между тремя другими элементами.Последствия для безопасности: Потоки представляют собой сетевые или каналы межпроцессного взаимодействия. Данные в процессе передачи должны быть зашифрованы. Мониторинг несанкционированных потоков необходим для обнаружения горизонтального перемещения атакующих.

🔍 Пересечение DFD и моделирования угроз

Интеграция анализа рисков в DFD требует структурированного подхода. Это часто называют моделированием угроз с использованием диаграмм потоков данных. Цель — выявить потенциальные угрозы, связанные с каждым элементом и потоком, а затем определить соответствующие меры смягчения.

При проведении такого анализа фокус смещается с вопроса «как работает система?» на вопрос «как система может быть атакована?». Такой сдвиг в перспективе позволяет командам проактивно разрабатывать контрольные механизмы, а не реагировать на уязвимости после их появления.

Ключевые цели анализа рисков DFD

- Определение активов: Определите, какие элементы данных являются чувствительными. Не все данные требуют одинакового уровня защиты.

- Определение границ доверия: Чётко обозначьте, где заканчивается граница системы и начинается внешняя среда. Уровень доверия меняется на этих границах.

- Перечисление угроз: Перечислите конкретные угрозы, применимые к элементам диаграммы.

- Сопоставление контроля: Назначьте средства обеспечения безопасности конкретным элементам диаграммы для смягчения выявленных угроз.

📉 Анализ рисков по уровню ДФП

Диаграммы потоков данных обычно создаются на разных уровнях, переходя от высокого контекста к детальному логическому процессу. Каждый уровень предоставляет различную степень детализации для анализа рисков.

Диаграмма контекста (уровень 0)

Это самый высокий уровень представления. Он показывает систему как единый процесс, взаимодействующий с внешними сущностями.

- Фокус рисков:Безопасность сетевого периметра и контроль доступа на высоком уровне.

- Анализ: Определите все внешние соединения. Есть ли прямое подключение к интернету? Есть ли устаревшие системы, взаимодействующие с новым проектом? На этом уровне высокие риски включают атаки «человек посередине» на основные каналы связи.

Диаграмма потоков данных уровня 1

Основной процесс раскрывается на подпроцессы. Видны хранилища данных и потоки данных.

- Фокус рисков:Внутренняя обработка данных и изоляция процессов.

- Анализ: Ищите потоки, которые обходят проверки безопасности. Например, данные поступают ли напрямую от ненадежной сущности в чувствительное хранилище данных без прохождения процесса проверки? На этом уровне часто выявляются логические пробелы в процессах аутентификации.

Диаграмма потоков данных уровня 2 (и далее)

Подпроцессы детализируются дальше. Этот уровень часто используется для анализа конкретных модулей.

- Фокус рисков:Проверка данных, реализация шифрования и обработка ошибок.

- Анализ: Изучите конкретные алгоритмы или преобразования данных. Явно ли показаны криптографические операции? Сообщения об ошибках записываются так, что могут утечка информации? На этом уровне проводится критически важный анализ безопасности на уровне кода.

📋 Матрица рисков: сопоставление элементов угрозам

В таблице ниже приведены основные риски, связанные с конкретными элементами ДФП. Эта матрица служит чек-листом на этапе проверки проекта.

| Элемент ДФП | Общие угрозы | Стратегии смягчения |

|---|---|---|

| Внешняя сущность |

|

|

| Процесс |

|

|

| Хранилище данных |

|

|

| Поток данных |

|

|

🛠️ Пошаговый процесс анализа рисков

Реализация этого анализа требует дисциплинированного рабочего процесса. Ниже приведены шаги, описывающие процедуру проведения тщательного анализа рисков с использованием диаграмм потоков данных (DFD).

Шаг 1: Определите масштаб и границы

Начните с построения диаграммы контекста. Четко определите, что находится внутри системы, а что снаружи. Эта граница является периметром доверия. Любые данные, пересекающие эту линию, требуют тщательного анализа. Зафиксируйте уровень доверия, присвоенный каждому внешнему сущности. Является ли сущность полностью доверенной, частично доверенной или недоверенной?

Шаг 2: Декомпозиция системы

Создайте диаграммы уровня 1 и уровня 2. По мере декомпозиции основного процесса убедитесь, что каждый поток данных помечен типом передаваемых данных. Например, пометьте поток как «Номер кредитной карты», а не просто «Данные платежа». Конкретность позволяет более точно классифицировать риски.

Шаг 3: Определение средств обеспечения безопасности

Проанализируйте каждый элемент диаграммы по матрице рисков. Задайте следующие вопросы для каждого компонента:

- Обрабатывает ли этот компонент конфиденциальные данные?

- Имеется ли механизм аутентификации?

- Данные шифруются во время передачи?

- Генерируются ли журналы для целей аудита?

Шаг 4: Оценка границ доверия

Отметьте каждую границу доверия на диаграмме. Граница доверия — это место, где уровень доверия изменяется. Например, граница существует между публичным веб-сервером и внутренней базой данных. Пересечение этой границы — это точка с наибольшим риском. Убедитесь, что каждая точка пересечения имеет конкретный элемент обеспечения безопасности, например, правило брандмауэра, шлюз API или зашифрованный туннель.

Шаг 5: Документирование и приоритизация рисков

Перечислите каждый выявленный риск. Используйте систему оценки серьезности рисков (например, Низкий, Средний, Высокий, Критический). Приоритизируйте риски на основе двух факторов: вероятности эксплуатации и бизнес-последствий в случае реализации риска. Риски с высоким воздействием должны быть устранены до развертывания.

🚧 Распространённые ошибки при анализе безопасности диаграмм потоков данных

Даже опытные архитекторы могут упустить важные детали. Осознание распространённых ошибок помогает обеспечить надёжную безопасность.

- Призрачные потоки:Убедитесь, что каждый поток данных имеет определённый источник и назначение. Потоки, которые начинаются или заканчиваются ниоткуда, часто указывают на отсутствие логики или заброшенные процессы обработки данных. Эти пробелы могут быть использованы злоумышленниками.

- Пренебрежение данными в состоянии покоя:Фокусировка только на данных в процессе передачи. Многие утечки происходят потому, что данные, хранящиеся в базах данных, не зашифрованы или доступны через чрезмерно разрешающие запросы.

- Пренебрежение аутентификацией:Предполагая, что наличие потока данных означает его безопасность. Потоки данных не автоматически подразумевают безопасность. Явные шаги аутентификации и авторизации должны быть смоделированы как процессы или элементы контроля.

- Отсутствие контроля версий:Диаграммы потоков данных эволюционируют вместе с изменением системы. Если диаграмма не соответствует текущей реализации, анализ рисков становится недействительным. Ведите контроль версий диаграмм вместе с версиями кода.

- Общие метки:Использование неопределённых меток, таких как «Данные пользователя», без указания типа данных. Конкретные типы данных вызывают конкретные регуляторные и безопасностные требования (например, ПИИ, ФИИ, PCI-DSS).

🔄 Интеграция в жизненный цикл разработки

Чтобы анализ диаграмм потоков данных был эффективным, он не может быть одноразовым мероприятием. Он должен быть интегрирован в жизненный цикл разработки программного обеспечения (SDLC).

Фаза проектирования

На начальной стадии проектирования создайте контекстную диаграмму и диаграммы уровня 1. Проведите оценку рисков на высоком уровне. Это гарантирует, что фундаментальные уязвимости безопасности не будут заложены в архитектуру.

Фаза реализации

По мере того как разработчики реализуют функции, они должны обновлять диаграммы уровня 2. Это поддерживает актуальность модели безопасности. Разработчики могут использовать диаграмму для проверки того, что их код реализует необходимые меры контроля для потоков данных, которые они пишут.

Этап тестирования

Тестировщики безопасности могут использовать DFD для планирования тестов на проникновение. Они могут сосредоточиться на потоках с высоким риском и границах доверия, выявленных в анализе. Это делает тестирование более эффективным и целенаправленным.

Этап эксплуатации

Поддерживайте диаграммы в процессе эксплуатации. Если интегрируется новый сторонний сервис, обновите диаграмму. Проведите повторный анализ рисков, чтобы убедиться, что новая интеграция не вводит новые векторы атак.

📈 Оценка эффективности анализа

Как вы узнаете, работает ли анализ рисков DFD? Обратите внимание на следующие признаки зрелой безопасности.

- Снижение количества уязвимостей:Меньше выявленных уязвимостей при проверке кода и тестах на проникновение.

- Быстрее устранение уязвимостей: Когда возникают проблемы, их легче найти, потому что поток данных зафиксирован в документации.

- Соответствие требованиям: Диаграммы напрямую соответствуют требованиям соответствия (например, GDPR, HIPAA), показывая, где обрабатывается и хранится конфиденциальная информация.

- Осведомленность команды: Разработчики и заинтересованные стороны понимают последствия своих решений с точки зрения безопасности, поскольку диаграмма визуализирует риски.

🛑 Обработка исключений и устаревших систем

Не все системы являются новыми. Многие организации должны анализировать устаревшие системы, где документация отсутствует или неполна.

Обратное проектирование DFD

Если диаграммы не существует, её необходимо создать на основе кода или файлов конфигурации. Этот процесс, известный как обратное проектирование, позволяет визуализировать фактический поток данных, а не запланированный. Расхождения между фактическим потоком и запланированным проектом часто являются местом, где скрываются риски.

Управление техническим долгом

Устаревшие системы могут не иметь современных функций безопасности. При анализе таких систем сосредоточьтесь на компенсирующих мерах. Если шифрование невозможно реализовать на уровне кода, можно ли реализовать его на уровне сети? Если аутентификация слабая, может ли шлюз API добавить слой безопасности перед устаревшим приложением?

🔗 Роль классификации данных

Идентификация рисков неразрывно связана с классификацией данных. Вы не можете защитить то, что не понимаете. Потоки данных должны быть помечены уровнями классификации.

- Публичные: Информация, которую можно свободно распространять. Низкий риск при раскрытии.

- Внутренние: Информация только для внутреннего пользования. Средний риск при раскрытии.

- Конфиденциальные: Чувствительная деловая или личная информация. Высокий риск при раскрытии.

- Ограниченные: Очень чувствительные данные, требующие строгого контроля доступа. Критический риск при раскрытии.

При анализе диаграммы потоков данных выделяйте потоки, содержащие конфиденциальные или ограниченные данные, в отличном цвете. Этот визуальный сигнал немедленно направляет внимание команды по безопасности на наиболее критические пути.

🧭 Заключение по методологии

Использование диаграмм потоков данных для выявления рисков превращает безопасность из реактивного чек-листа в проактивный принцип проектирования. Визуализируя движение данных, команды могут увидеть скрытые угрозы, которые таятся в архитектуре. Процесс требует дисциплины, регулярных обновлений и четкого понимания компонентов системы. При правильном выполнении он предоставляет четкий план по защите системы от известных и возникающих угроз.

Ценность этого подхода заключается в ясности. Он заставляет архитекторов столкнуться с реальностью движения данных и мест их уязвимости. Он устраняет неоднозначность из обсуждения безопасности. По мере усложнения систем потребность в таком структурированном анализе становится еще более критичной. Поддержание точных диаграмм и строгое применение анализа рисков гарантируют, что безопасность будет соответствовать бизнес-функциональности на протяжении всего жизненного цикла программного обеспечения.

Начните с диаграммы. Нанесите данные. Определите риски. Примените контроль. Этот цикл создает устойчивую систему, способную выдерживать давление современной угрожающей среды.