In der Landschaft der Systemarchitektur und Sicherheitsingenieurwesen ist die Visualisierung der Datenbewegung nicht nur ein Gestaltungsaufwand; es ist eine grundlegende Sicherheitspraxis. Ein Datenflussdiagramm (DFD) dient als Karte für die Informationen, die ein System durchqueren. Wenn es korrekt für die Risikoanalyse genutzt wird, wird diese Karte zu einem entscheidenden Werkzeug zur Identifizierung von Schwachstellen, bevor sie in Produktionsumgebungen auftreten. Dieser Leitfaden beschreibt die Methodik zur Integration von Risikoidentifikation und -minderungsstrategien direkt in den Prozess der DFD-Erstellung.

Sicherheit ist kein nachträglich hinzugefügtes Merkmal; sie ist eine inhärente Eigenschaft des Designs. Durch die Untersuchung der Datenbewegung zwischen externen Entitäten, Prozessen und Datenspeichern können Architekten genau feststellen, wo Vertrauensgrenzen überschritten werden, wo sensible Informationen preisgegeben werden und wo Kontrollen fehlen. Die folgenden Abschnitte untersuchen die Mechanismen dieses Ansatzes, beginnend mit grundlegenden Konzepten und führend zu praktischer Anwendung.

🧩 Verständnis der zentralen Elemente eines Datenflussdiagramms

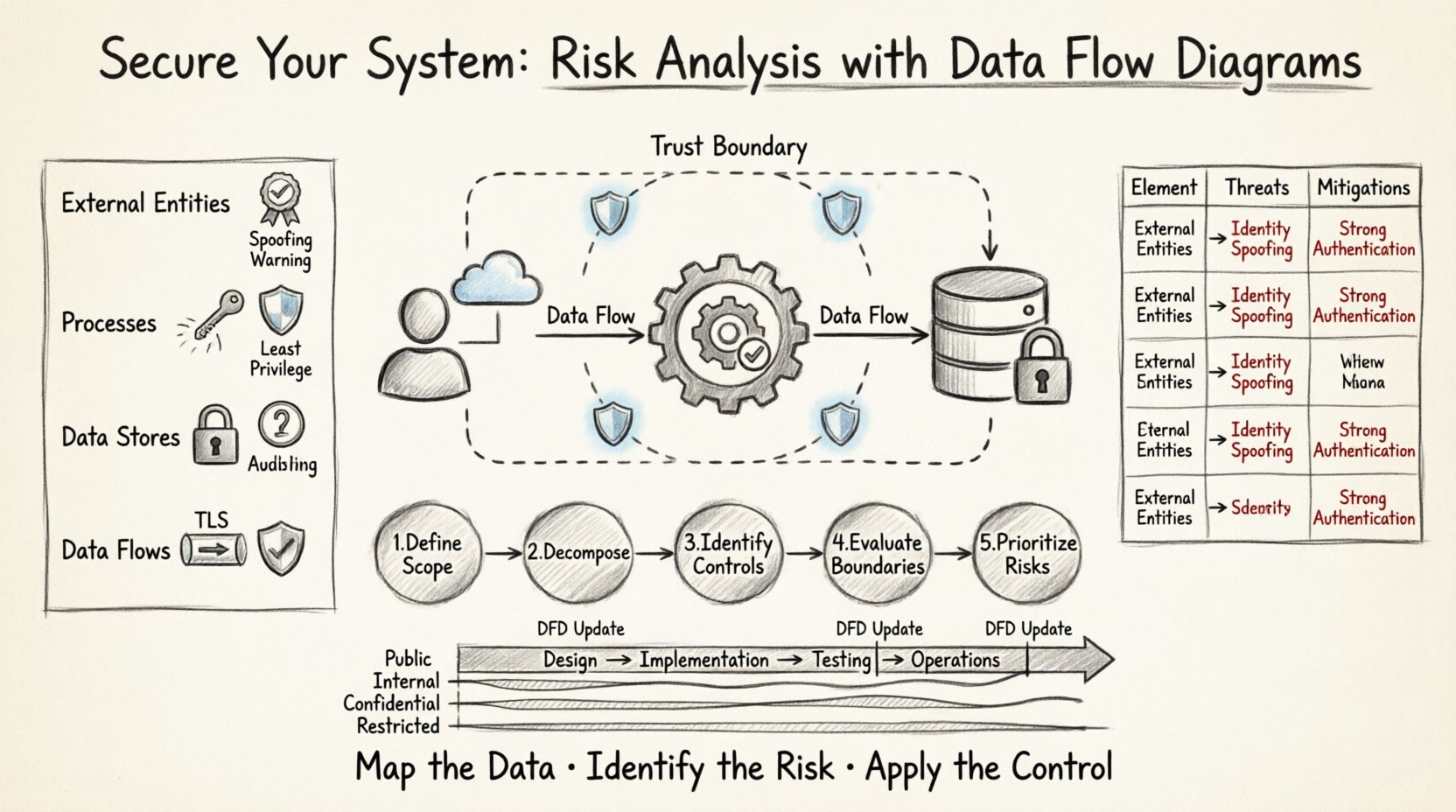

Bevor Risiken analysiert werden, muss man die analysierten Komponenten verstehen. Ein DFD besteht aus vier Hauptelementen. Jedes Element birgt spezifische Sicherheitsimplikationen, die während des Überprüfungsprozesses bewertet werden müssen.

- Externe Entitäten: Diese stellen Quellen oder Ziele von Daten außerhalb der Systemgrenzen dar. Beispiele hierfür sind Benutzer, andere Systeme oder Drittdienste.Sicherheitsimplikation: Entitäten sind oft die Quelle von Spoofing-Angriffen oder unbefugten Zugriffsversuchen. Jede Entität muss authentifiziert und autorisiert werden, bevor sie mit internen Prozessen interagiert.

- Prozesse: Dies sind die Funktionen oder Transformationen, die auf Daten wirken. Sie verändern Eingabedaten in Ausgabedaten.Sicherheitsimplikation: Prozesse sind die Stellen, an denen Logikfehler auftreten. Wenn ein Prozess die Eingabe nicht validiert, kann dies zu Injection-Angriffen oder Logikumgehung führen. Es ist entscheidend, sicherzustellen, dass das Prinzip des geringsten Rechts auf den Ausführungscontext jedes Prozesses angewendet wird.

- Datenspeicher: Diese stellen Orte dar, an denen Daten im Ruhezustand gespeichert werden. Dazu gehören Datenbanken, Dateien oder Speicherpuffer.Sicherheitsimplikation: Datenspeicher sind das primäre Ziel für Datenexfiltration. Zugriffssteuerungen, Verschlüsselung im Ruhezustand und Integritätsprüfungen sind hier obligatorisch.

- Datenflüsse: Dies sind die Wege, entlang derer Daten zwischen den anderen drei Elementen fließen.Sicherheitsimplikation: Flüsse repräsentieren Netzwerk- oder Prozess-zwischenkommunikationskanäle. Daten im Transit müssen verschlüsselt werden. Die Überwachung auf unbefugte Flüsse ist entscheidend, um eine seitliche Bewegung durch Angreifer zu erkennen.

🔍 Der Schnittpunkt von DFDs und Bedrohungsmodellierung

Die Integration der Risikoanalyse in DFDs erfordert einen strukturierten Ansatz. Dies wird oft als Bedrohungsmodellierung mithilfe von Datenflussdiagrammen bezeichnet. Ziel ist es, potenzielle Bedrohungen für jedes Element und jeden Fluss zu identifizieren und anschließend geeignete Minderungsmaßnahmen zu bestimmen.

Beim Durchführen dieser Analyse verschiebt sich der Fokus von „Wie funktioniert das System?“ zu „Wie kann das System angegriffen werden?“. Diese Perspektivverschiebung ermöglicht es Teams, Kontrollen proaktiv zu gestalten, anstatt reaktiv Lücken zu schließen.

Wichtige Ziele der DFD-Risikoanalyse

- Identifikation von Vermögenswerten: Bestimmen Sie, welche Datenbestandteile sensibel sind. Nicht alle Daten erfordern denselben Schutzgrad.

- Definition von Vertrauensgrenzen: Markieren Sie deutlich, wo die Systemgrenze endet und die externe Umgebung beginnt. Die Vertrauenslevel ändern sich an diesen Grenzen.

- Bedrohungsenumeration: Listen Sie spezifische Bedrohungen auf, die auf die Diagrammelemente zutreffen.

- Steuerungszuordnung: Weisen Sie Sicherheitsmaßnahmen bestimmten Diagrammelementen zu, um identifizierte Bedrohungen zu mindern.

📉 Analyse von Risiken nach DFD-Ebene

Datenflussdiagramme werden typischerweise in Ebenen erstellt, wobei von einem hochwertigen Kontext zu detaillierter Prozesslogik übergegangen wird. Jede Ebene bietet eine unterschiedliche Feinheit der Risikoeinsicht.

Kontextdiagramm (Ebene 0)

Dies ist die höchste Ebene der Darstellung. Es zeigt das System als einen einzelnen Prozess, der mit externen Entitäten interagiert.

- Risikoschwerpunkt:Sicherheit der Netzwerkrandzone und hochwertige Zugriffssteuerung.

- Analyse: Identifizieren Sie alle externen Verbindungen. Gibt es eine direkte Internetverbindung? Gibt es veraltete Systeme, die mit dem neuen Entwurf interagieren? Zu den Risiken auf hoher Ebene gehören Man-in-the-Middle-Angriffe auf die primären Kommunikationskanäle.

Ebene 1 DFD

Der Hauptprozess wird in Unterverfahren aufgebrochen. Datenbanken und Datenflüsse werden sichtbar.

- Risikoschwerpunkt:Interne Datenverarbeitung und Prozessisolierung.

- Analyse: Suchen Sie nach Flüssen, die Sicherheitsprüfungen umgehen. Zum Beispiel: Fließt Daten von einer nicht vertrauenswürdigen Entität direkt zu einem sensiblen Datenbestand, ohne eine Überprüfung zu durchlaufen? Auf dieser Ebene werden oft Logiklücken in Authentifizierungsabläufen sichtbar.

Ebene 2 DFD (und darüber hinaus)

Unterprozesse werden weiter detailliert. Diese Ebene wird oft für die Analyse spezifischer Module verwendet.

- Risikoschwerpunkt:Datenvalidierung, Implementierung von Verschlüsselung und Fehlerbehandlung.

- Analyse: Untersuchen Sie spezifische Algorithmen oder Datenumformungen. Werden kryptografische Operationen explizit dargestellt? Werden Fehlermeldungen so protokolliert, dass Informationen preisgegeben werden? Diese Ebene ist entscheidend für Sicherheitsprüfungen auf Code-Ebene.

📋 Risikomatrix: Zuordnung von Elementen zu Bedrohungen

Die Tabelle unten fasst die häufigsten Risiken zusammen, die mit bestimmten DFD-Elementen verbunden sind. Diese Matrix dient als Prüfliste während der Entwurfsüberprüfung.

| DFD-Element | Häufige Bedrohungen | Minderungsstrategien |

|---|---|---|

| Externe Entität |

|

|

| Prozess |

|

|

| Datenbank |

|

|

| Datenfluss |

|

|

🛠️ Schritt-für-Schritt-Prozess für die Risikoanalyse

Die Durchführung dieser Analyse erfordert einen disziplinierten Arbeitsablauf. Die folgenden Schritte beschreiben das Vorgehen für eine gründliche Risikoprüfung mithilfe von DFDs.

Schritt 1: Definition des Umfangs und der Grenzen

Beginnen Sie mit der Erstellung des Kontextdiagramms. Definieren Sie klar, was innerhalb des Systems und was außerhalb liegt. Diese Grenze ist die Vertrauensgrenze. Alle Daten, die diese Linie überschreiten, erfordern eine Überprüfung. Dokumentieren Sie das den jeweiligen externen Entitäten zugewiesene Vertrauensniveau. Ist die Entität voll vertrauenswürdig, teilweise vertrauenswürdig oder unvertrauenswürdig?

Schritt 2: System zerlegen

Erstellen Sie Diagramme der Stufe 1 und Stufe 2. Wenn Sie den Hauptprozess zerlegen, stellen Sie sicher, dass jeder Datenfluss mit der Art der übertragenen Daten gekennzeichnet ist. Beispielsweise sollte ein Fluss als „Kreditkartennummer“ statt nur als „Zahlungsdaten“ gekennzeichnet werden. Präzision ermöglicht eine genauere Risikokategorisierung.

Schritt 3: Sicherheitskontrollen identifizieren

Prüfen Sie jedes Diagrammelement anhand der Risikomatrix. Stellen Sie für jedes Komponente folgende Fragen:

- Verarbeitet dieses Komponente sensible Daten?

- Ist eine Authentifizierungsmechanismus vorhanden?

- Wird die Daten während der Übertragung verschlüsselt?

- Werden Protokolle für Auditzwecke erzeugt?

Schritt 4: Vertrauensgrenzen bewerten

Markieren Sie jede Vertrauensgrenze im Diagramm. Eine Vertrauensgrenze ist dort, wo sich das Vertrauensniveau ändert. Beispielsweise besteht eine Grenze zwischen einem öffentlichen Webserver und einer internen Datenbank. Die Überschreitung dieser Grenze ist der höchste Risikopunkt. Stellen Sie sicher, dass an jedem Übergangspunkt eine spezifische Sicherheitskontrolle vorhanden ist, beispielsweise eine Firewall-Regel, ein API-Gateway oder ein Verschlüsselungstunnel.

Schritt 5: Risiken dokumentieren und priorisieren

Listen Sie jedes identifizierte Risiko auf. Verwenden Sie ein Schweregradsystem (z. B. Niedrig, Mittel, Hoch, Kritisch). Priorisieren Sie Risiken anhand zweier Faktoren: der Wahrscheinlichkeit der Ausnutzung und des geschäftlichen Schadens, falls das Risiko eintreten sollte. Risiken mit hohem Einfluss sollten vor der Bereitstellung behandelt werden.

🚧 Häufige Fehler bei der Sicherheitsanalyse von DFDs

Selbst erfahrene Architekten können kritische Details übersehen. Die Kenntnis häufiger Fehler hilft, eine robuste Sicherheitsposition zu gewährleisten.

- Geisterflüsse:Stellen Sie sicher, dass jeder Datenfluss eine definierte Quelle und ein definiertes Ziel hat. Flüsse, die an keiner Stelle beginnen oder enden, deuten oft auf fehlende Logik oder verwaiste Datenprozesse hin. Diese Lücken können von Angreifern ausgenutzt werden.

- Ignorieren von Daten im Ruhezustand:Nur auf Daten im Transports Zustand fokussieren. Viele Verletzungen ereignen sich, weil Daten in Datenbanken nicht verschlüsselt sind oder über zu großzügige Abfragen zugänglich sind.

- Authentifizierung übersehen:Annehmen, dass ein Fluss aufgrund seiner Existenz sicher ist. Datenflüsse implizieren nicht automatisch Sicherheit. Explizite Authentifizierungs- und Autorisierungsschritte müssen als Prozesse oder Kontrollen modelliert werden.

- Mangel an Versionskontrolle:DFDs entwickeln sich mit Änderungen des Systems. Wenn das Diagramm nicht mit der aktuellen Implementierung übereinstimmt, ist die Risikoanalyse ungültig. Führen Sie eine Versionskontrolle für Ihre Diagramme parallel zu den Codeversionen durch.

- Generische Bezeichnungen:Verwenden von vagen Bezeichnungen wie „Benutzerdaten“ ohne Angabe des Datentyps. Spezifische Datentypen lösen spezifische regulatorische und Sicherheitsanforderungen aus (z. B. PII, PHI, PCI-DSS).

🔄 Integration in den Entwicklungslebenszyklus

Damit die DFD-Analyse wirksam ist, darf sie kein einmaliger Vorgang sein. Sie muss in den Softwareentwicklungslebenszyklus (SDLC) integriert werden.

Entwurfsphase

Während des initialen Entwurfs erstellen Sie das Kontextdiagramm und die Diagramme der Stufe 1. Führen Sie die grobe Risikobewertung durch. Dadurch wird sichergestellt, dass grundlegende Sicherheitsmängel nicht in die Architektur eingebaut werden.

Implementierungsphase

Während Entwickler Funktionen erstellen, sollten sie die Diagramme der Stufe 2 aktualisieren. Dadurch bleibt das Sicherheitsmodell aktuell. Entwickler können das Diagramm nutzen, um zu überprüfen, ob ihr Code die erforderlichen Kontrollen für die Datenflüsse implementiert, die sie schreiben.

Testphase

Sicherheitstester können das DFD nutzen, um Penetrationstests zu planen. Sie können sich auf die in der Analyse identifizierten Flüsse mit hohem Risiko und Vertrauensgrenzen konzentrieren. Dadurch wird das Testen effizienter und gezielter.

Betriebsphase

Pflegen Sie die Diagramme während des Betriebs. Wenn ein neuer Drittanbieterdienst integriert wird, aktualisieren Sie das Diagramm. Überprüfen Sie die Risikoanalyse, um sicherzustellen, dass die neue Integration keine neuen Angriffsvektoren einführt.

📈 Messen der Wirksamkeit der Analyse

Wie stellen Sie fest, ob die DFD-Risikoanalyse funktioniert? Achten Sie auf die folgenden Indikatoren für eine reife Sicherheitsposition.

- Verringerte Anzahl von Schwachstellen: Weniger Sicherheitsbefunde während der Codeüberprüfungen und Penetrationstests.

- Schnellere Behebung: Wenn Probleme auftreten, sind sie leichter zu finden, da der Datenfluss dokumentiert ist.

- Kompatibilität mit Compliance-Anforderungen: Die Diagramme entsprechen direkt den Compliance-Anforderungen (z. B. DSGVO, HIPAA), indem sie zeigen, wo sensible Daten verarbeitet und gespeichert werden.

- Team-Bewusstsein: Entwickler und Stakeholder verstehen die Sicherheitsfolgen ihrer Gestaltungswahlen, da das Diagramm die Risiken visualisiert.

🛑 Umgang mit Ausnahmen und veralteten Systemen

Nicht alle Systeme sind grünfeldartig. Viele Organisationen müssen veraltete Systeme analysieren, bei denen die Dokumentation fehlt oder unvollständig ist.

Reverse Engineering des DFD

Wenn kein Diagramm existiert, müssen Sie eines aus dem Code oder den Konfigurationsdateien erstellen. Dieser Prozess, bekannt als Reverse Engineering, ermöglicht es Ihnen, den tatsächlichen Datenfluss zu visualisieren, anstatt den vorgesehenen. Abweichungen zwischen dem tatsächlichen Fluss und dem geplanten Design sind oft die Stellen, an denen Risiken lauern.

Verwaltung technischer Schulden

Veraltete Systeme können moderne Sicherheitsfunktionen fehlen lassen. Bei der Analyse dieser Systeme sollten Sie sich auf kompensierende Kontrollen konzentrieren. Wenn die Verschlüsselung auf Code-Ebene nicht möglich ist, kann sie dann auf Netzwerkebene implementiert werden? Wenn die Authentifizierung schwach ist, kann ein API-Gateway eine zusätzliche Sicherheitsschicht vor der veralteten Anwendung hinzufügen?

🔗 Die Rolle der Datenklassifizierung

Die Risikoidentifikation ist untrennbar mit der Datenklassifizierung verbunden. Sie können nichts schützen, was Sie nicht verstehen. Datenflüsse müssen mit Klassifizierungsstufen versehen werden.

- Öffentlich:Informationen, die offen geteilt werden können. Geringes Risiko bei Offenlegung.

- Intern:Informationen ausschließlich für den internen Gebrauch. Mittleres Risiko bei Offenlegung.

- Vertraulich:Sensible geschäftliche oder persönliche Informationen. Hohe Gefahr bei Offenlegung.

- Eingeschränkt:Sehr sensible Daten, die strenge Zugriffssteuerungen erfordern. Kritisches Risiko bei Offenlegung.

Bei der Analyse eines DFD sollten Ströme, die vertrauliche oder eingeschränkte Daten enthalten, in einer besonderen Farbe hervorgehoben werden. Dieser visuelle Hinweis lenkt die Aufmerksamkeit des Sicherheitsteams sofort auf die kritischsten Pfade.

🧭 Schlussfolgerung zur Methodik

Die Verwendung von Datenflussdiagrammen zur Risikoidentifikation verwandelt Sicherheit von einer reaktiven Prüfliste in ein proaktives Gestaltungsprinzip. Durch die Visualisierung der Datenbewegung können Teams die unsichtbaren Bedrohungen erkennen, die in der Architektur lauern. Der Prozess erfordert Disziplin, regelmäßige Aktualisierungen und ein klares Verständnis der Systemkomponenten. Wenn er korrekt umgesetzt wird, liefert er eine klare Wegweisung, um das System gegen bekannte und sich entwickelnde Bedrohungen zu sichern.

Der Wert dieses Ansatzes liegt in der Klarheit. Er zwingt Architekten, der Realität zu begegnen, wie Daten fließen und wo sie verwundbar sind. Er beseitigt Unklarheiten in der Sicherheitsdiskussion. Je komplexer die Systeme werden, desto wichtiger wird die Notwendigkeit einer solchen strukturierten Analyse. Die Pflege genauer Diagramme und die strikte Anwendung der Risikoanalyse stellen sicher, dass Sicherheit während des gesamten Lebenszyklus der Software mit den geschäftlichen Funktionen synchron bleibt.

Beginnen Sie mit dem Diagramm. Karten Sie die Daten ab. Identifizieren Sie das Risiko. Wenden Sie die Kontrolle an. Dieser Zyklus schafft ein widerstandsfähiges System, das den Anforderungen des modernen Bedrohungsumfelds standhält.