Организации сегодня работают с огромными объемами конфиденциальной информации. Защита этой информации требует больше, чем просто брандмауэры и шифрование. Требуется четкое понимание того, как информация перемещается по системам. Именно здесь картирование потоков безопасности и соответствия с использованием диаграмм потоков данных (DFD) становится необходимым. Хорошо построенная DFD обеспечивает визуальную основу, необходимую для выявления рисков, обеспечения соответствия нормативным требованиям и поддержания целостности системы.

Без возможности визуализации перемещения данных команды безопасности действуют вслепую. Аудиты соответствия часто проваливаются не из-за отсутствия контрольных мер, а потому что невозможно проследить путь информации. В этом руководстве описывается методология интеграции требований безопасности и соответствия непосредственно в документацию по потокам данных. Мы рассмотрим технические аспекты картирования, специфические потребности крупных регуляторных рамок и постоянное сопровождение, необходимое для поддержания точности диаграмм.

🔍 Понимание диаграмм потоков данных в контексте безопасности

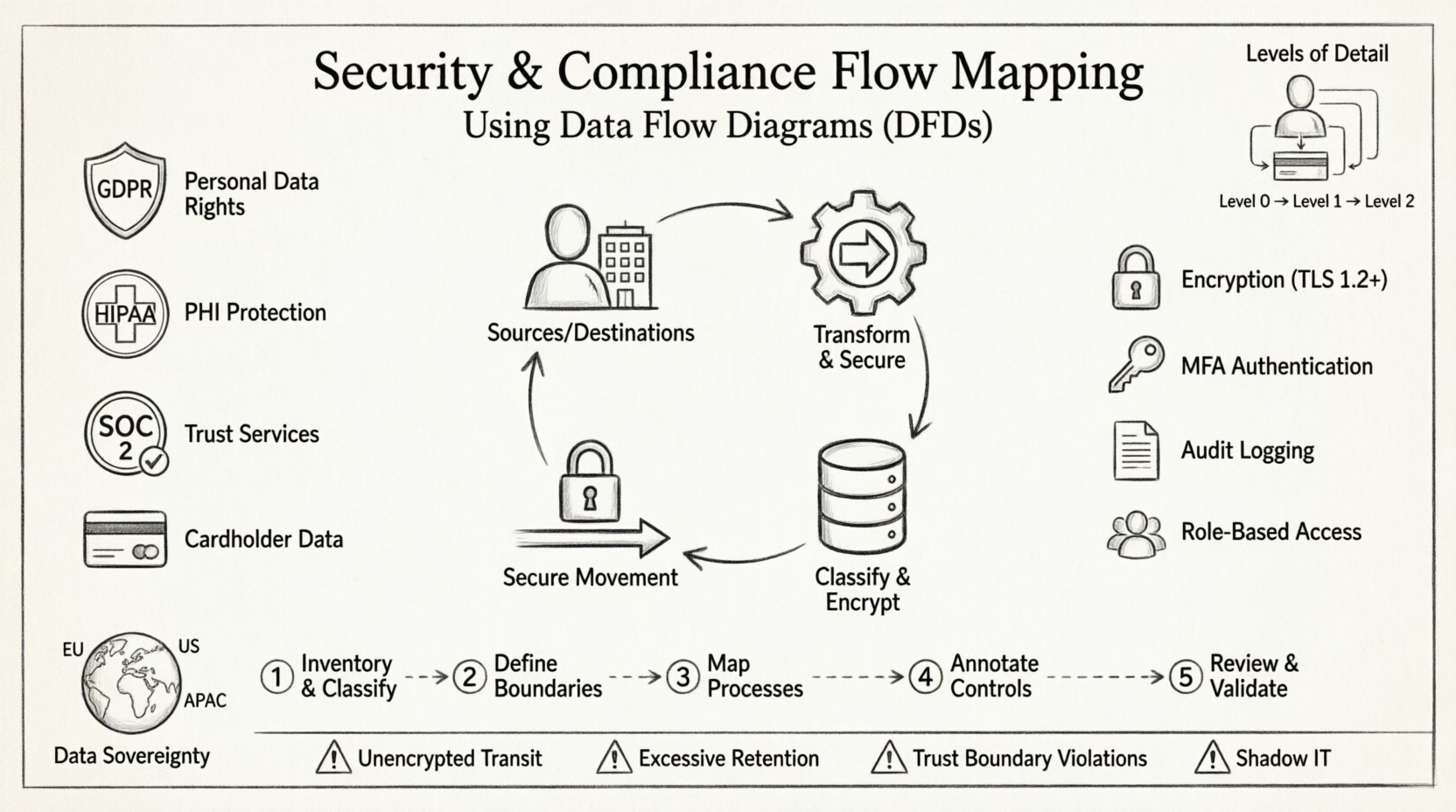

Диаграмма потоков данных — это графическое представление перемещения данных через информационную систему. В контексте безопасности DFD — это не просто схема процессов; это учетный документ по активам данных и их перемещению. Она определяет, где данные создаются, хранятся, обрабатываются и уничтожаются.

Основные компоненты DFD для безопасности

- Внешние сущности: Они представляют источники или пункты назначения данных за пределами границ системы. Примеры включают пользователей, сторонних поставщиков или регуляторные органы. В картировании безопасности эти элементы являются критически важными точками для проверки контроля доступа.

- Процессы: Это действия, которые преобразуют данные. Каждый процесс должен быть оценен на способность безопасно обрабатывать конфиденциальные данные. Шифрует ли он данные в состоянии покоя? Ведет ли он журнал доступа?

- Хранилища данных: Это хранилища, где хранятся данные. Картирование безопасности требует особого внимания к классификации данных, статусу шифрования и политикам хранения в каждом хранилище.

- Потоки данных: Стрелки, показывающие перемещение данных. Это наиболее критический элемент для соответствия. Каждая стрелка представляет собой потенциальную точку уязвимости, которую необходимо защитить.

Уровни детализации при картировании

Эффективное картирование безопасности требует нескольких уровней абстракции. Обзор высокого уровня дает общее представление, тогда как более низкие уровни обеспечивают необходимую детализацию для технической реализации.

- Диаграмма контекста (уровень 0): Показывает систему как единый процесс и его взаимодействие с внешними сущностями. Это определяет объем аудита безопасности.

- Диаграмма уровня 1: Разбивает основной процесс на основные подпроцессы. Здесь определяются основные точки хранения данных и критически важные внешние интерфейсы.

- Диаграмма уровня 2: Дальнейшее разбиение процессов уровня 1. Этот уровень часто требуется для детального анализа рисков и планирования тестирования на проникновение.

Использование нескольких уровней гарантирует, что меры безопасности применяются с соответствующей детализацией. Одна диаграмма часто не может одновременно отразить бизнес-логику и технические требования к безопасности.

📋 Интеграция требований соответствия в DFD

Соответствие — это не дополнительная функция; оно должно быть вплетено в саму основу документации архитектуры. Разные нормативные акты требуют конкретных практик обработки данных. Надежная DFD должна визуально отражать эти обязательства.

Ключевые регуляторные рамки

Картирование потоков безопасности требует знания конкретных законодательных и отраслевых стандартов. Диаграмма должна поддерживать доказательства, необходимые для аудита.

- GDPR (Общий регламент по защите данных): Сфокусирована на персональных данных. DFD должна четко определять, где персональные данные входят и выходят из системы. Она должна поддерживать «право на забвение», показывая, где хранятся данные, чтобы их можно было удалить.

- HIPAA (Закон о переносимости и ответственности в области медицинского страхования): Регулирует защищенную информацию о здоровье (PHI). На диаграмме должны быть показаны шифрование PHI при передаче и в состоянии покоя. Также необходимо указать, кто имеет доступ к хранилищам данных.

- SOC 2: Ориентирован на критерии доверия. Диаграмма потоков данных помогает продемонстрировать логическую архитектуру средств защиты, таких как мониторинг и пути реагирования на инциденты.

- PCI-DSS: Регулирует данные держателей карт. На диаграмме должно четко быть выделено среда хранения данных держателей карт (CDE) от остальной части сети.

Сопоставление контрольных мер с элементами диаграммы

Чтобы сделать диаграмму потоков данных готовой к аудиту, контрольные меры должны быть непосредственно отмечены на диаграмме. Это сокращает необходимость в отдельной документации, которая может устареть.

- Шифрование: Отметьте потоки данных замками или специальными метками, указывающими на использование TLS 1.2 или выше.

- Аутентификация: Укажите, где требуется многофакторная аутентификация (MFA) для конкретных процессов.

- Ведение журнала: Покажите, где создаются журналы аудита и где они хранятся.

- Контроль доступа: Маркируйте хранилища данных конкретными ролями, необходимыми для чтения или записи данных.

⚠️ Распространенные риски безопасности в потоках данных

Создание диаграммы потоков данных недостаточно. Документ должен быть проанализирован на наличие уязвимостей. Распространенные риски часто скрываются между процессами или в самих хранилищах данных.

Выявление уязвимостей

- Данные без шифрования при передаче: Если стрелка потока данных соединяет два систем без меток шифрования, это представляет риск перехвата данных (man-in-the-middle).

- Чрезмерное хранение данных: Хранилища данных, которые хранят информацию дольше, чем необходимо, нарушают принципы соответствия. На диаграмме должны быть указаны сроки хранения.

- Теневая ИТ: Процессы, существующие на практике, но отсутствующие на диаграмме, представляют собой неуправляемый риск. Необходимы регулярные проверки, чтобы убедиться, что диаграмма соответствует реальной инфраструктуре.

- Нарушения границ доверия: Когда данные переходят из доверенной зоны в недоверенную без надлежащей проверки, безопасность нарушается. Диаграмма должна четко обозначать границы доверия.

Таблица оценки рисков

В следующей таблице перечислены распространенные риски потоков данных и соответствующие им последствия для безопасности.

| Характеристика потока | Риск безопасности | Влияние на соответствие требованиям |

|---|---|---|

| Необозначенное движение данных | Неизвестная чувствительность, потенциальная утечка | Не соответствует требованиям аудита доказательств |

| Хранилище данных без шифрования | Уязвимость утечки данных | Нарушение GDPR/HIPAA |

| Прямое внешнее соединение | Нефильтрованный доступ | Сбой контроля SOC 2 |

| Передача данных третьей стороне | Потеря контроля | Нарушение статьи 28 GDPR |

| Отсутствие механизма ведения журнала | Неспособность обнаружить инциденты | Сбой в реагировании на инциденты |

🔄 Процесс пошагового картирования потоков

Создание DFD, соответствующего требованиям безопасности, — это систематический процесс. Он требует взаимодействия архитекторов, инженеров по безопасности и специалистов по соответствию. Ниже приведены шаги, описывающие рабочий процесс.

Шаг 1: Инвентаризация и классификация

Прежде чем рисовать какие-либо линии, вы должны знать, какие данные существуют. Создайте всесторонний перечень всех активов данных.

- Определите все типы данных (личная информация, медицинская информация, финансовая информация, интеллектуальная собственность).

- Назначьте метки чувствительности каждому типу данных.

- Зафиксируйте правовое основание для обработки этих данных.

- Сопоставьте типы данных с конкретными базами данных или файловыми системами.

Шаг 2: Определение границ системы

Нарисуйте контур системы. Всё, что находится за этой линией, является внешним. Эта граница определяет охват оценки безопасности.

- Четко обозначьте границу сети.

- Определите все внешние интерфейсы (API, веб-порты, сокеты).

- Определите зоны доверия внутри системы (например, DMZ, внутренняя сеть, ограниченная зона).

Шаг 3: Картирование процессов

Документируйте логические этапы, через которые проходит данные. Сфокусируйтесь на преобразовании данных, а не на реализации кода.

- Начните с внешнего субъекта, запрашивающего данные.

- Нарисуйте путь через приложение.

- Определите каждое взаимодействие с базой данных.

- Запишите все внешние вызовы API, выполненные системой.

Шаг 4: Аннотация средств обеспечения безопасности

Добавьте слой безопасности на схему. Это превращает стандартную диаграмму потока в актив безопасности.

- Маркируйте потоки с использованием протоколов шифрования.

- Аннотируйте хранилища данных с контролем доступа.

- Отметьте точки аудита, где генерируются журналы.

- Укажите сроки хранения данных на узлах хранения.

Шаг 5: Проверка и подтверждение

Диаграмма имеет значение только в той мере, в какой она точна. Проверка гарантирует, что схема соответствует реальности.

- Проведите обходы с разработчиками.

- Проверьте диаграмму по отношению к рабочей среде.

- Проверьте наличие расхождений между схемой и фактическим кодом.

- Обновляйте диаграмму немедленно после любого изменения инфраструктуры.

🏛️ Особые соображения по вопросу суверенитета данных

Современное соответствие часто включает требования к суверенитету данных. Это означает, что данные должны храниться в определённых географических регионах. Диаграмма потоков данных должна отражать это ограничение.

- Географическая маркировка:Маркируйте хранилища данных их физическим местоположением или регионом облачного хостинга.

- Пути репликации:Покажите, где копируются данные. Если данные перемещаются из Европы в США, это требует конкретного юридического обоснования.

- Места обработки:Укажите, где происходит вычисление. Даже если данные остаются в ЕС, обработка в другом регионе может вызвать проблемы соответствия.

Пренебрежение этими нюансами может привести к серьёзным штрафам. Диаграмма служит визуальным доказательством соблюдения политик размещения данных.

📝 Обслуживание и контроль версий

Безопасная диаграмма потоков данных — это живой документ. Системы меняются, добавляются функции, инфраструктура рефакторится. Если диаграмма не обновляется, она становится активом, а не активом.

Интеграция управления изменениями

Обновления диаграммы должны быть частью жизненного цикла разработки программного обеспечения (SDLC). Ни одна функция не должна развертываться без соответствующего обновления схемы потока.

- Свяжите версии диаграммы с коммитами кода.

- Требуйте проверки диаграммы во время проверки кода.

- Автоматизируйте проверки, где это возможно, для обнаружения неавторизованных потоков.

- Установите график полной повторной проверки диаграммы (например, ежеквартально).

Аудит диаграммы

Регулярные аудиты обеспечивают, что документ остается полезным. Это включает проверку диаграммы по текущему состоянию инфраструктуры.

- Убедитесь, что все активные конечные точки указаны на карте.

- Убедитесь, что устаревшие процессы удалены.

- Проверьте, что метки безопасности актуальны.

- Убедитесь, что границы доверия не сместились.

🛠️ Технические детали реализации

При документировании потоков конкретные технические детали придают ценность. Это помогает инженерам правильно реализовать контрольные механизмы.

Классификация данных

Не все данные обрабатываются одинаково. DFD должна визуально различать типы данных.

- Публичные: Особые меры контроля не требуются.

- Внутренние: Доступ ограничен сотрудниками.

- Конфиденциальные: Требуется шифрование и строгая регистрация доступа.

- Ограниченные: Наивысший уровень защиты, часто требующий отдельного хранения.

Границы доверия

Каждый раз, когда данные пересекают границу, они находятся под угрозой. Диаграмма должна четко обозначать эти линии.

- Граница сети: Здесь применяются правила брандмауэра.

- Граница приложения: Здесь применяются проверка ввода и аутентификация.

- Граница базы данных: Здесь применяются списки контроля доступа и шифрование.

- Организационная граница:Договоры и соглашения о обработке данных действуют здесь.

📊 Ценность визуальной документации

Документация на основе текста часто трудно читать и поддерживать. Визуальные диаграммы обеспечивают немедленную ясность. Они позволяют заинтересованным сторонам быстро понять сложные системы.

- Коммуникация: Диаграмма устраняет разрыв между техническими командами и руководством.

- Обучение:Новые сотрудники могут быстрее изучить архитектуру системы с помощью карты.

- Реагирование на инциденты: В случае нарушения безопасности ответственные лица должны знать, куда течет информация, чтобы локализовать проблему.

- Оптимизация: Выявление ненужных потоков данных может улучшить производительность и снизить затраты.

Вложение времени в создание точных схем потоков данных окупается укреплением позиции в области безопасности и готовностью к соблюдению требований. Это смещает фокус с реактивных исправлений на проактивное проектирование.

🔐 Лучшие практики для архитекторов безопасности

Чтобы обеспечить, что диаграмма потоков данных (DFD) останется надежным инструментом, придерживайтесь этих лучших практик.

- Держите всё просто: Избегайте перегруженности. Если диаграмма слишком сложна, разбейте её на несколько представлений.

- Используйте стандартные символы: Убедитесь, что все понимают используемую нотацию.

- Регулярно обновляйте: Рассматривайте диаграмму как код.

- Защищайте диаграмму: Сама DFD содержит конфиденциальную информацию. Защитите файл от несанкционированного доступа.

- Интегрируйте с инструментами безопасности: По возможности свяжите элементы диаграммы с сканерами уязвимостей или базами данных управления конфигурацией.

Следуя этим рекомендациям, команды безопасности могут создать надежную основу для управления рисками. Диаграмма становится единственным источником истины для обеспечения безопасности данных.

🚀 Впереди

Безопасность и соответствие требованиям — это непрерывный путь. Требуется постоянная бдительность и адаптация. Диаграммы потоков данных обеспечивают необходимую структуру для преодоления этой сложности. Картирование каждого байта перемещения данных позволяет организациям получить необходимую видимость для защиты своих активов.

Начните с аудита текущей документации. Выявите пробелы в ваших схемах потоков. Привлеките свою команду безопасности для аннотации существующих диаграмм информацией о контроле. Со временем эти диаграммы станут основой вашей архитектуры безопасности.

Помните, карта полезна только в том случае, если она точна. Выделяйте ресурсы на поддержание этих документов. Стоимость поддержания DFD намного ниже стоимости нарушения соответствия или утечки данных. Видимость — первый шаг к безопасности.