As organizações de hoje lidam com grandes quantidades de informações sensíveis. Proteger esses dados exige mais do que apenas firewalls e criptografia. Exige-se uma compreensão clara de como as informações se movem através dos sistemas. É aqui que o mapeamento de fluxo de segurança e conformidade com Diagramas de Fluxo de Dados (DFDs) torna-se essencial. Um DFD bem construído fornece a base visual necessária para identificar riscos, garantir o cumprimento regulatório e manter a integridade do sistema.

Sem visibilidade sobre o movimento dos dados, as equipes de segurança atuam à cega. Auditorias de conformidade frequentemente falham não por falta de controles, mas porque o fluxo de informações não pode ser rastreado. Este guia detalha a metodologia para integrar diretamente os requisitos de segurança e conformidade à sua documentação de fluxo de dados. Exploraremos os aspectos técnicos do mapeamento, as necessidades específicas dos principais frameworks regulatórios e a manutenção contínua necessária para manter os diagramas precisos.

🔍 Compreendendo Diagramas de Fluxo de Dados em um Contexto de Segurança

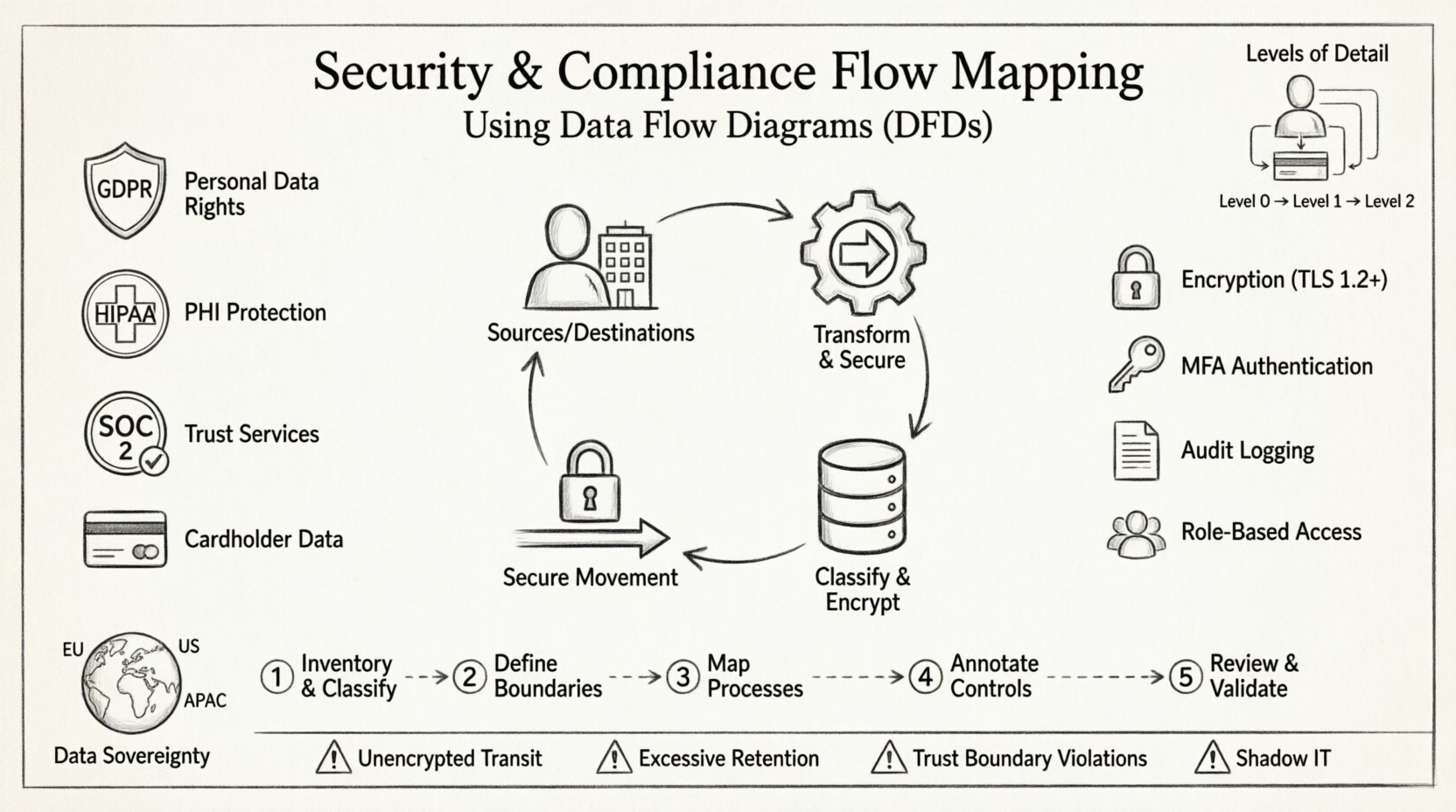

Um Diagrama de Fluxo de Dados é uma representação gráfica do fluxo de dados através de um sistema de informação. Em um contexto de segurança, um DFD não é meramente um mapa de processos; é um inventário de ativos de dados e de seu movimento. Identifica onde os dados são criados, armazenados, processados e destruídos.

Componentes Principais de um DFD de Segurança

- Entidades Externas: Elas representam fontes ou destinos de dados fora dos limites do sistema. Exemplos incluem usuários, fornecedores terceirizados ou órgãos reguladores. No mapeamento de segurança, esses pontos são críticos para a verificação de controle de acesso.

- Processos: São atividades que transformam dados. Cada processo deve ser avaliado quanto à sua capacidade de lidar com dados sensíveis de forma segura. Ele criptografa dados em repouso? Ele registra o acesso?

- Armazenamentos de Dados: Representam repositórios onde os dados são mantidos. O mapeamento de segurança exige atenção específica à classificação de dados, ao status de criptografia e às políticas de retenção em cada armazenamento.

- Fluxos de Dados: Setas que mostram o movimento dos dados. Este é o elemento mais crítico para conformidade. Cada seta representa um ponto de exposição potencial que deve ser protegido.

Níveis de Detalhe no Mapeamento

O mapeamento eficaz de segurança exige múltiplos níveis de abstração. Uma visão de alto nível fornece uma visão geral, enquanto níveis inferiores oferecem o nível de detalhe necessário para a implementação técnica.

- Diagrama de Contexto (Nível 0): Mostra o sistema como um único processo e suas interações com entidades externas. Isso define o escopo da auditoria de segurança.

- Diagrama de Nível 1: Divide o processo principal em sub-processos principais. É aqui que são definidos os principais pontos de armazenamento de dados e as interfaces externas críticas.

- Diagrama de Nível 2: Decompõe ainda mais os processos do Nível 1. Este nível é frequentemente necessário para avaliações detalhadas de riscos e planejamento de testes de penetração.

O uso de múltiplos níveis garante que os controles de segurança sejam aplicados com a granularidade adequada. Um único diagrama frequentemente não consegue capturar simultaneamente a lógica de negócios e os requisitos técnicos de segurança.

📋 Integrando Requisitos de Conformidade em DFDs

A conformidade não é um complemento; deve ser tecida na estrutura da documentação da arquitetura. Regulamentações diferentes exigem práticas específicas de tratamento de dados. Um DFD robusto deve refletir esses mandatos visualmente.

Principais Frameworks Regulatórios

O mapeamento de fluxos de segurança exige conhecimento de padrões legais e industriais específicos. O diagrama deve sustentar as provas necessárias para uma auditoria.

- GDPR (Regulamento Geral de Proteção de Dados): Foca nos dados pessoais. O DFD deve identificar claramente onde os dados pessoais entram e saem do sistema. Deve apoiar o “Direito ao Esquecimento” mostrando onde os dados são armazenados para que possam ser excluídos.

- HIPAA (Lei de Portabilidade e Responsabilidade de Seguros de Saúde): Regula a Informação de Saúde Protegida (PHI). O diagrama deve mostrar a criptografia do PHI em trânsito e em repouso. Também deve identificar quem tem acesso aos armazenamentos de dados.

- SOC 2: Foca nos critérios de serviços de confiança. O DFD ajuda a demonstrar a arquitetura lógica de controles de segurança, como caminhos de monitoramento e resposta a incidentes.

- PCI-DSS: Regula os dados do titular do cartão. O diagrama deve delimitar claramente o Ambiente de Dados do Titular do Cartão (CDE) em relação ao restante da rede.

Mapeamento de Controles para Elementos do Diagrama

Para tornar um DFD adequado para auditoria, os controles de segurança devem ser anotados diretamente no diagrama. Isso reduz a necessidade de documentação separada que poderia ficar desatualizada.

- Criptografia: Marque os fluxos de dados com fechaduras ou rótulos específicos indicando o uso de TLS 1.2 ou superior.

- Autenticação: Indique onde a Autenticação Multifator (MFA) é obrigatória para processos específicos.

- Registro de logs: Mostre onde os logs de auditoria são gerados e onde são armazenados.

- Controle de Acesso: Rotule os armazenamentos de dados com os papéis específicos necessários para ler ou gravar dados.

⚠️ Riscos de Segurança Comuns em Fluxos de Dados

Criar um DFD não é suficiente. O documento deve ser analisado para identificar vulnerabilidades. Riscos comuns muitas vezes se escondem nos espaços entre processos ou nos próprios armazenamentos de dados.

Identificação de Vulnerabilidades

- Dados Não Criptografados em Trânsito: Se uma seta de fluxo de dados conectar dois sistemas sem rótulos de criptografia, representa um risco de ataque do tipo homem no meio.

- Retenção Excessiva de Dados: Armazenamentos de dados que mantêm informações por mais tempo do que o necessário violam princípios de conformidade. O diagrama deve indicar os períodos de retenção.

- Shadow IT: Processos que existem na realidade, mas não estão no diagrama, representam riscos não gerenciados. São necessárias revisões regulares para garantir que o diagrama corresponda à infraestrutura real.

- Violações de Fronteiras de Confiança: Quando os dados cruzam de uma zona confiável para uma zona não confiável sem validação adequada, a segurança é comprometida. O diagrama deve marcar claramente as fronteiras de confiança.

Tabela de Avaliação de Riscos

A tabela a seguir descreve riscos comuns em fluxos de dados e suas implicações de segurança correspondentes.

| Característica do Fluxo | Risco de Segurança | Impacto na Conformidade |

|---|---|---|

| Fluxo de Dados Não Rotulado | Sensibilidade desconhecida, possível vazamento | Falha nos requisitos de evidência de auditoria |

| Armazenamento de Dados sem Criptografia | Exposição a vazamento de dados | Violação do GDPR/HIPAA |

| Conexão Direta com o Exterior | Acesso não filtrado | Falha no Controle do SOC 2 |

| Fluxo de Dados para Terceiros | Perda de controle | Violação do Artigo 28 do GDPR |

| Sem Mecanismo de Registro | Incapacidade de detectar incidentes | Falha na Resposta a Incidentes |

🔄 Processo de Mapeamento de Fluxo Passo a Passo

Construir um DFD compatível com segurança é um processo sistemático. Exige colaboração entre arquitetos, engenheiros de segurança e responsáveis pela conformidade. Os seguintes passos descrevem o fluxo de trabalho.

Passo 1: Inventário e Classificação

Antes de desenhar qualquer linha, você precisa saber quais dados existem. Crie um inventário abrangente de todos os ativos de dados.

- Identifique todos os tipos de dados (PII, PHI, Financeiro, Propriedade Intelectual).

- Atribua rótulos de sensibilidade a cada tipo de dado.

- Documente a base legal para o processamento desses dados.

- Mapeie os tipos de dados para bancos de dados ou sistemas de arquivos específicos.

Passo 2: Definir os Limites do Sistema

Desenhe o perímetro do sistema. Tudo fora dessa linha é externo. Essa fronteira define o escopo da avaliação de segurança.

- Marque claramente o perímetro da rede.

- Identifique todas as interfaces externas (APIs, Portas Web, Sockets).

- Defina as zonas de confiança dentro do sistema (por exemplo, DMZ, Interno, Restrito).

Passo 3: Mapear os Processos

Documente os passos lógicos pelos quais os dados passam. Foque na transformação dos dados, e não na implementação do código.

- Comece com a entidade externa que solicita os dados.

- Desenhe o caminho através da aplicação.

- Identifique todas as interações com o banco de dados.

- Anote todas as chamadas de API externas feitas pelo sistema.

Etapa 4: Anote os Controles de Segurança

Adicione a camada de segurança ao mapa. Isso transforma um diagrama de fluxo padrão em um ativo de segurança.

- Rotule os fluxos com protocolos de criptografia.

- Anote os armazenamentos de dados com controles de acesso.

- Marque os pontos de auditoria onde os logs são gerados.

- Indique os períodos de retenção de dados nos nós de armazenamento.

Etapa 5: Revisão e Validação

Um diagrama é tão bom quanto sua precisão. A validação garante que o mapa corresponda à realidade.

- Realize revisões com os desenvolvedores.

- Verifique o diagrama em relação ao ambiente em produção.

- Verifique se há discrepâncias entre o mapa e o código real.

- Atualize o diagrama imediatamente após qualquer alteração na infraestrutura.

🏛️ Considerações Específicas para a Soberania de Dados

A conformidade moderna frequentemente inclui requisitos de soberania de dados. Isso significa que os dados devem residir em locais geográficos específicos. Um DFD deve refletir essa restrição.

- Rastreamento Geográfico:Rotule os armazenamentos de dados com sua localização física ou região da nuvem.

- Caminhos de Replicação:Mostre onde os dados são copiados. Se os dados forem movidos da Europa para os EUA, isso exige justificativa legal específica.

- Locais de Processamento:Anote onde ocorre o processamento. Mesmo que os dados permaneçam na UE, o processamento em uma região diferente pode gerar questões de conformidade.

Ignorar essas nuances pode resultar em penalidades graves. O diagrama serve como prova visual de que as políticas de residência de dados são respeitadas.

📝 Manutenção e Controle de Versão

Um DFD de segurança é um documento vivo. Os sistemas mudam, recursos são adicionados e a infraestrutura é refatorada. Se o diagrama não for atualizado, ele se torna uma obrigação, e não um ativo.

Integração com a Gestão de Mudanças

As atualizações do diagrama devem fazer parte do ciclo de vida de desenvolvimento de software (SDLC). Nenhuma funcionalidade deve ser implantada sem uma atualização correspondente no mapa de fluxo.

- Vincule versões do diagrama a confirmações de código.

- Exija revisão do diagrama durante as revisões de código.

- Automatize verificações sempre que possível para detectar fluxos não autorizados.

- Estabeleça um cronograma para a revalidação completa do diagrama (por exemplo, a cada trimestre).

Auditoria do Diagrama

Auditorias regulares garantem que o documento permaneça útil. Isso envolve verificar o diagrama em relação ao estado atual da infraestrutura.

- Verifique se todas as extremidades ativas estão no mapa.

- Garanta que os processos obsoletos sejam removidos.

- Verifique se as etiquetas de segurança estão atualizadas.

- Valide que os limites de confiança não tenham mudado.

🛠️ Detalhes Técnicos de Implementação

Ao documentar fluxos, detalhes técnicos específicos agregam valor. Isso ajuda engenheiros a implementar controles corretamente.

Classificação de Dados

Não todos os dados são tratados da mesma forma. O DFD deve distinguir visualmente entre os tipos de dados.

- Público: Nenhuma controle especial necessário.

- Interno: Acesso restrito a funcionários.

- Confidencial: Criptografia e registro rigoroso de acesso obrigatórios.

- Restrito: Maior nível de proteção, frequentemente exigindo armazenamento separado.

Limites de Confiança

Cada vez que os dados cruzam uma fronteira, estão em risco. O diagrama deve marcar claramente essas linhas.

- Fronteira de Rede: Regras de firewall se aplicam aqui.

- Fronteira de Aplicação: Validação de entrada e autenticação se aplicam aqui.

- Fronteira de Banco de Dados: Listas de controle de acesso e criptografia se aplicam aqui.

- Fronteira Organizacional: Contratos e acordos de processamento de dados se aplicam aqui.

📊 O Valor da Documentação Visual

A documentação baseada em texto muitas vezes é difícil de ler e manter. Diagramas visuais oferecem clareza imediata. Eles permitem que os interessados compreendam sistemas complexos rapidamente.

- Comunicação: Um diagrama pontua a lacuna entre equipes técnicas e a gestão.

- Treinamento: Novos funcionários podem aprender a arquitetura do sistema mais rapidamente com um mapa.

- Resposta a Incidentes: Durante uma violação, os responsáveis precisam saber para onde os dados fluem para isolar o problema.

- Otimização: Identificar fluxos de dados desnecessários pode melhorar o desempenho e reduzir custos.

Investir tempo na criação de mapas de fluxo precisos traz dividendos na postura de segurança e na prontidão para conformidade. Isso desloca o foco das correções reativas para um design proativo.

🔐 Melhores Práticas para Arquitetos de Segurança

Para garantir que o DFD permaneça uma ferramenta confiável, siga estas melhores práticas.

- Mantenha-o Simples: Evite bagunça. Se um diagrama for muito complexo, divida-o em várias visualizações.

- Use Símbolos Padrão: Garanta que todos compreendam a notação utilizada.

- Atualize com Frequência: Trate o diagrama como código.

- Proteja o Diagrama: O próprio DFD contém informações sensíveis. Proteja o arquivo contra acesso não autorizado.

- Integre com Ferramentas de Segurança: Quando possível, vincule elementos do diagrama a scanners de vulnerabilidades ou bancos de dados de gerenciamento de configuração.

Ao seguir estas diretrizes, as equipes de segurança podem criar uma estrutura robusta para gerenciar riscos. O diagrama torna-se a única fonte de verdade sobre segurança de dados.

🚀 Avançando Adiante

Segurança e conformidade são jornadas contínuas. Elas exigem vigilância constante e adaptação. Diagramas de Fluxo de Dados fornecem a estrutura necessária para navegar essa complexidade. Ao mapear cada byte do movimento de dados, as organizações obtêm a visibilidade necessária para proteger seus ativos.

Comece auditando sua documentação atual. Identifique falhas em seus mapas de fluxo. Envolve sua equipe de segurança para anotar diagramas existentes com informações de controle. Com o tempo, esses diagramas se tornarão a base de sua arquitetura de segurança.

Lembre-se, um mapa só é útil se for preciso. Dedique recursos à manutenção desses documentos. O custo de manter um DFD é muito menor do que o custo de uma falha de conformidade ou de uma violação de dados. A visibilidade é o primeiro passo rumo à segurança.