如今,组织处理着大量敏感信息。保护这些数据不仅需要防火墙和加密,更需要清晰了解信息在系统中的流动方式。这正是使用数据流图(DFD)进行安全与合规流程映射变得至关重要的原因。一个构建良好的DFD为识别风险、确保符合监管要求以及维护系统完整性提供了必要的视觉基础。

若无法掌握数据流动情况,安全团队将处于盲目的状态。合规审计常常失败,并非因为缺乏控制措施,而是因为信息流动无法追踪。本指南详细介绍了如何将安全与合规要求直接整合到数据流文档中。我们将探讨映射的技术细节、主要监管框架的具体需求,以及保持图表准确所需的持续维护工作。

🔍 在安全背景下的数据流图理解

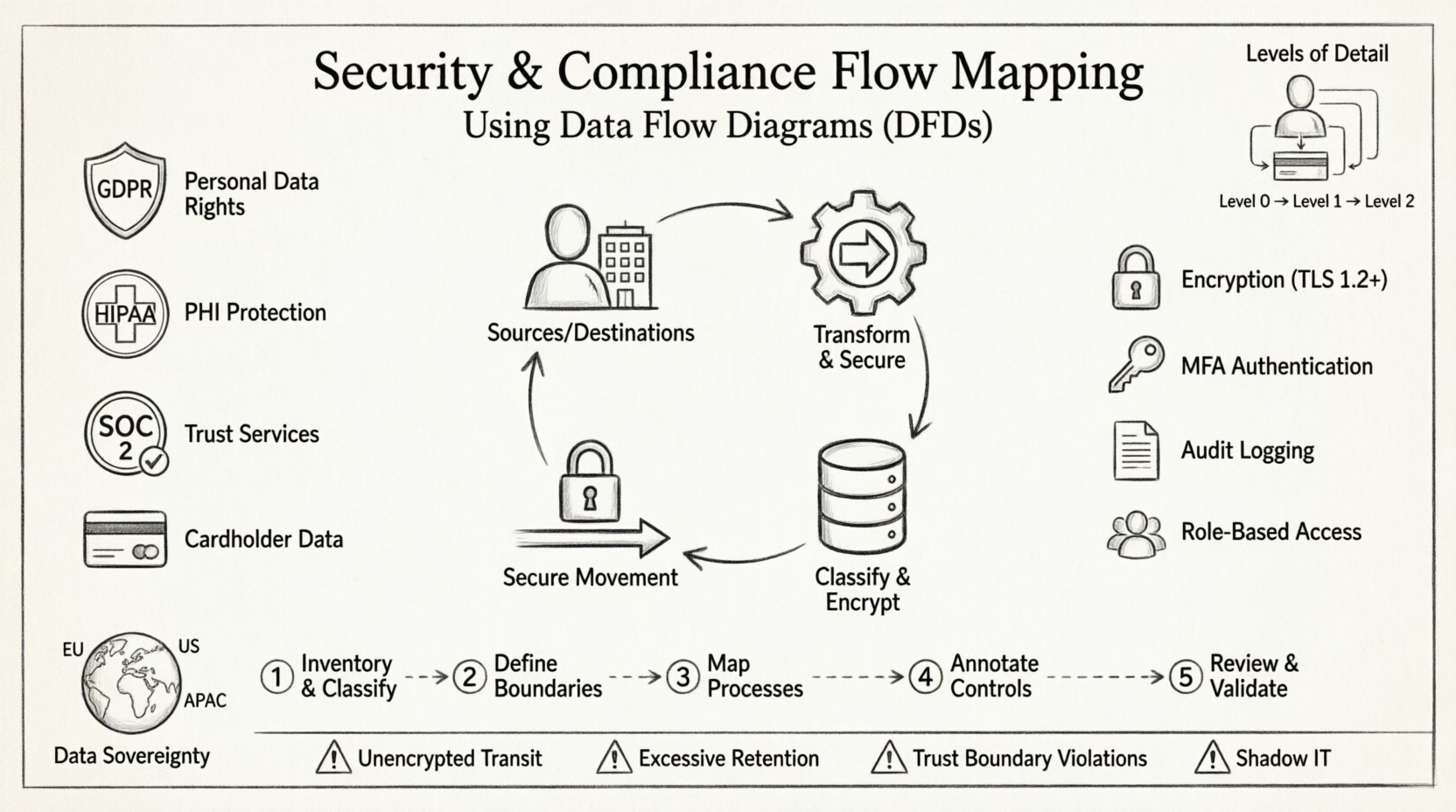

数据流图是一种以图形化方式表示数据在信息系统中流动的工具。在安全背景下,DFD不仅仅是流程图;它还是数据资产及其流动的清单。它能够识别数据的创建、存储、处理和销毁位置。

安全DFD的核心组成部分

- 外部实体: 它们代表系统边界之外的数据来源或目的地。例如用户、第三方供应商或监管机构。在安全映射中,这些是访问控制验证的关键点。

- 处理过程: 它们是转换数据的活动。每个处理过程都必须评估其安全处理敏感数据的能力。它是否对静态数据进行加密?是否记录访问行为?

- 数据存储: 它们代表数据存放的存储库。安全映射需要特别关注每个存储库中的数据分类、加密状态和保留策略。

- 数据流: 表示数据移动的箭头。这是合规性最关键的要素。每一个箭头都代表一个潜在的暴露点,必须加以保护。

映射中的详细程度层级

有效的安全映射需要多个抽象层级。高层视图提供整体概览,而较低层级则提供技术实现所需的细节程度。

- 上下文图(第0级): 将系统视为单一过程及其与外部实体的交互。这定义了安全审计的范围。

- 第1级图: 将主过程分解为主要子过程。这是定义主要数据存储点和关键外部接口的地方。

- 第2级图: 进一步分解第1级过程。该层级通常用于详细的风险评估和渗透测试规划。

使用多个层级可确保安全控制在适当的粒度上应用。单一图表通常无法同时体现业务逻辑和技术安全要求。

📋 将合规要求融入DFD中

合规性不是附加项,而必须融入架构文档的根基之中。不同法规要求特定的数据处理实践。一个健全的DFD必须以可视化方式体现这些要求。

关键监管框架

映射安全流程需要了解特定的法律和行业标准。图表必须支持审计所需的证据。

- GDPR(通用数据保护条例):重点关注个人数据。DFD必须明确标识个人数据进入和离开系统的位置。它必须通过展示数据存储位置来支持“被遗忘权”,以便能够删除数据。

- HIPAA(健康保险可携性和责任法案): 管理受保护的健康信息(PHI)。图表必须显示PHI在传输中和静态时的加密情况。还必须明确标识谁有权访问数据存储。

- SOC 2: 关注信任服务标准。数据流图(DFD)有助于展示安全控制的逻辑架构,例如监控和事件响应路径。

- PCI-DSS: 管理持卡人数据。图表必须清晰地将持卡人数据环境(CDE)与其他网络部分区分开来。

将控制措施映射到图表元素

为了使数据流图(DFD)具备审计准备性,安全控制措施应直接标注在图表上。这可以减少对可能不同步的独立文档的需求。

- 加密: 使用锁形符号或特定标签标记数据流,以表明使用了TLS 1.2或更高版本。

- 身份验证: 标明在哪些特定流程中需要多因素认证(MFA)。

- 日志记录: 显示审计日志的生成位置和存储位置。

- 访问控制: 使用特定角色标签标识数据存储,以表明读取或写入数据所需的权限角色。

⚠️ 数据流中的常见安全风险

仅创建数据流图(DFD)是不够的。必须对文档进行分析以发现漏洞。常见风险往往隐藏在流程之间的空隙或数据存储本身之中。

识别漏洞

- 传输中的未加密数据: 如果数据流箭头连接两个系统但未标注加密信息,则存在中间人攻击风险。

- 过度数据保留: 保留信息时间超过必要期限的数据存储违反了合规原则。图表应标明保留期限。

- 影子IT: 在现实中存在但未在图表中体现的流程代表未受管理的风险。需要定期审查,以确保图表与实际基础设施一致。

- 信任边界违规: 当数据从可信区域跨越到不可信区域而未经过适当验证时,安全将受到威胁。图表必须明确标记信任边界。

风险评估表

下表概述了常见的数据流风险及其对应的安全影响。

| 流特征 | 安全风险 | 合规影响 |

|---|---|---|

| 未标记的数据流 | 敏感性未知,存在泄露风险 | 无法满足审计证据要求 |

| 未加密的数据存储 | 数据泄露暴露 | 违反GDPR/HIPAA |

| 直接外部连接 | 无过滤访问 | SOC 2控制失效 |

| 数据流向第三方 | 失去控制 | 违反GDPR第28条 |

| 无日志记录机制 | 无法检测事件 | 事件响应失败 |

🔄 逐步流程映射过程

构建符合安全要求的DFD是一个系统化的过程。它需要架构师、安全工程师和合规官员之间的协作。以下步骤概述了工作流程。

步骤1:资产清查与分类

在绘制任何线条之前,您必须了解存在的数据。创建所有数据资产的全面清单。

- 识别所有数据类型(个人身份信息、受保护健康信息、财务信息、知识产权)。

- 为每种数据类型分配敏感性标签。

- 记录处理该数据的法律依据。

- 将数据类型映射到特定的数据库或文件系统。

步骤2:定义系统边界

绘制系统的边界。此线以外的所有内容均为外部。该边界定义了安全评估的范围。

- 清晰地标记网络边界。

- 识别所有外部接口(API、Web端口、套接字)。

- 定义系统内的信任区域(例如:DMZ、内部、受限)。

步骤3:映射流程

记录数据所经历的逻辑步骤。重点在于数据的转换,而非代码实现。

- 从请求数据的外部实体开始。

- 绘制数据在应用程序中的流动路径。

- 识别每一次数据库交互。

- 记录系统发出的任何外部API调用。

步骤4:标注安全控制措施

在图中添加安全层。这将一个普通的流程图转变为安全资产。

- 用加密协议标注数据流。

- 用访问控制标注数据存储位置。

- 标记日志生成的审计点。

- 在存储节点上标明数据保留期限。

步骤5:审查与验证

一张图的价值取决于其准确性。验证确保图表与实际情况一致。

- 与开发人员进行走查。

- 将图表与实际运行环境进行核对。

- 检查图表与实际代码之间的差异。

- 在任何基础设施变更后立即更新图表。

🏛️ 数据主权的特殊考虑

现代合规性通常包含数据主权要求。这意味着数据必须位于特定的地理区域。数据流图必须反映这一限制。

- 地理标签:用其物理位置或云区域标注数据存储位置。

- 复制路径:显示数据被复制的位置。如果数据从欧洲移动到美国,这需要特定的法律依据。

- 处理位置:注明计算发生的位置。即使数据保留在欧盟,但在不同区域进行处理也可能引发合规问题。

忽视这些细微差别可能导致严重处罚。该图表作为视觉证据,证明数据驻留政策得到了遵守。

📝 维护与版本控制

安全数据流图是一个动态文档。系统会变化,功能会被添加,基础设施会被重构。如果图表未及时更新,它将变成一种负担而非资产。

变更管理集成

图表更新应纳入软件开发生命周期(SDLC)中。任何功能上线前都必须同步更新流程图。

- 将图表版本与代码提交关联。

- 在代码审查期间要求审查图表。

- 尽可能自动化检查,以检测未经授权的流程。

- 制定全面图表重新验证的计划(例如,每季度一次)。

图表审计

定期审计可确保文档保持有用。这包括将图表与当前基础设施状态进行核对。

- 确认所有活跃的端点都已在图中标识。

- 确保已废弃的流程已被移除。

- 检查安全标签是否最新。

- 验证信任边界是否未发生迁移。

🛠️ 技术实现细节

在记录流程时,具体的技術細節會增加價值。這有助於工程師正確實施控制措施。

数据分类

并非所有数据都同等对待。DFD 应在视觉上区分不同类型的数据。

- 公开:无需特殊控制。

- 内部:仅限员工访问。

- 机密:需要加密和严格的访问日志记录。

- 受限:最高级别的保护,通常需要单独存储。

信任边界

每次数据跨越边界时,都会面临风险。图表必须清晰地标记这些边界线。

- 网络边界:此处适用防火墙规则。

- 应用边界:此处适用输入验证和身份认证。

- 数据库边界:此处适用访问控制列表和加密。

- 组织边界:合同和数据处理协议在此适用。

📊 可视化文档的价值

基于文本的文档通常难以阅读和维护。可视化图表能立即提供清晰的视角,使利益相关者能够快速理解复杂系统。

- 沟通: 一张图表能够弥合技术团队与管理层之间的差距。

- 培训: 新员工可以通过地图更快地学习系统架构。

- 事件响应: 发生安全事件时,响应人员需要知道数据流向何处,以便隔离问题。

- 优化: 识别不必要的数据流可以提升性能并降低成本。

投入时间创建准确的数据流图,将在安全态势和合规准备方面带来回报。这使关注点从被动修复转向主动设计。

🔐 安全架构师的最佳实践

为确保数据流图(DFD)始终保持可靠,应遵循以下最佳实践。

- 保持简洁: 避免杂乱。如果图表过于复杂,应将其拆分为多个视图。

- 使用标准符号: 确保每个人都理解所使用的符号含义。

- 频繁更新: 将图表视为代码一样对待。

- 保护图表: 数据流图本身包含敏感信息。应保护文件,防止未经授权的访问。

- 与安全工具集成: 在可能的情况下,将图表元素与漏洞扫描器或配置管理数据库关联。

遵循这些指南,安全团队可以建立一个稳健的风险管理框架。图表将成为数据安全的唯一权威来源。

🚀 展望未来

安全与合规是持续的旅程,需要持续的警觉和适应。数据流图提供了应对这种复杂性的必要结构。通过映射每一字节的数据流动,组织能够获得保护资产所需的可见性。

从审计现有文档开始。识别数据流图中的空白点。让安全团队为现有图表添加控制信息。随着时间推移,这些图表将成为您安全架构的支柱。

请记住,地图只有在准确时才有用。投入资源维护这些文档。维护数据流图的成本远低于合规失败或数据泄露的成本。可见性是迈向安全的第一步。